كيف يساعد Defender for Cloud Apps في حماية Zendesk

كحل لبرامج خدمة العملاء، يحتفظ Zendesk بالمعلومات الحساسة لمؤسستك. قد يعرض أي إساءة استخدام ل Zendesk من قبل جهة ضارة أو أي خطأ بشري أصولك وخدماتك الأكثر أهمية لهجمات محتملة.

يمنحك توصيل Zendesk Defender for Cloud Apps رؤى محسنة حول أنشطة مسؤول Zendesk ويوفر الكشف عن التهديدات للسلوك الشاذ.

التهديدات الرئيسية

الحسابات المخترقة والتهديدات الداخلية

تسرب البيانات

وعي أمني غير كاف

إحضار جهازك (BYOD) غير المدار

كيف يساعد Defender for Cloud Apps في حماية بيئتك

التحكم في Zendesk باستخدام النهج

| نوع | الاسم |

|---|---|

| نهج الكشف عن الحالات الشاذة المضمنة |

نشاط من عناوين IP مجهولة نشاط من بلد غير متكرر نشاط من عناوين IP المشبوهة السفر المستحيل النشاط الذي يقوم به المستخدم الذي تم إنهاؤه (يتطلب Microsoft Entra ID ك IdP) محاولات تسجيل الدخول الفاشلة المتعددة الأنشطة الإدارية غير العادية أنشطة منتحلة شخصية غير عادية |

| نهج النشاط | إنشاء نهج مخصص بواسطة سجل تدقيق Zendesk |

لمزيد من المعلومات حول إنشاء النهج، راجع إنشاء نهج.

أتمتة عناصر التحكم في الحوكمة

بالإضافة إلى مراقبة التهديدات المحتملة، يمكنك تطبيق وأتمتة إجراءات حوكمة Zendesk التالية لمعالجة التهديدات المكتشفة:

| نوع | فعل |

|---|---|

| إدارة المستخدم | إعلام المستخدم عند التنبيه (عبر Microsoft Entra ID) مطالبة المستخدم بتسجيل الدخول مرة أخرى (عبر Microsoft Entra ID) تعليق المستخدم (عبر Microsoft Entra ID) |

لمزيد من المعلومات حول معالجة التهديدات من التطبيقات، راجع التحكم في التطبيقات المتصلة.

حماية Zendesk في الوقت الحقيقي

راجع أفضل ممارساتنا لتأمين المستخدمين الخارجيين والتعاون معهموحظر وحماية تنزيل البيانات الحساسة إلى الأجهزة غير المدارة أو الخطرة.

إدارة وضع أمان SaaS

قم بتوصيل Zendesk للحصول على توصيات الوضع الأمني تلقائيا ل Zendesk في Microsoft Secure Score. في Secure Score، حدد Recommended actions وقم بالتصفية حسب Product = Zendesk. على سبيل المثال، تتضمن توصيات Zendesk ما يلي:

- تمكين المصادقة متعددة العوامل (MFA)

- تمكين مهلة الجلسة للمستخدمين

- تمكين قيود IP

- حظر المسؤولين لتعيين كلمات المرور.

لمزيد من المعلومات، اطلع على:

توصيل Zendesk Microsoft Defender for Cloud Apps

يوفر هذا القسم إرشادات لتوصيل Microsoft Defender for Cloud Apps ب Zendesk الحالي باستخدام واجهات برمجة تطبيقات App Connector. يمنحك هذا الاتصال إمكانية الرؤية والتحكم في استخدام Zendesk لمؤسستك.

المتطلبات الأساسية

- يجب أن يكون مستخدم Zendesk المستخدم لتسجيل الدخول إلى Zendesk مسؤولا.

- تراخيص Zendesk المدعومة:

- Enterprise

- علامة الجمع على مستوى المؤسسة

ملاحظة

سيؤدي توصيل Zendesk Defender for Cloud Apps مع مستخدم Zendesk غير مسؤول إلى حدوث خطأ في الاتصال.

تكوين Zendesk

انتقل إلى مسؤول ->Apps and integrations ->APIs ->Zendesk API ->OAuth Client وحدد Add OAuth client.

حدد بيانات اعتماد جديدة.

املأ الحقول التالية:

اسم العميل: Microsoft Defender for Cloud Apps (يمكنك أيضا اختيار اسم آخر).

الوصف: Microsoft Defender for Cloud Apps موصل واجهة برمجة التطبيقات (يمكنك أيضا اختيار وصف آخر).

الشركة: Microsoft Defender for Cloud Apps (يمكنك أيضا اختيار شركة أخرى).

المعرف الفريد: microsoft_cloud_app_security (يمكنك أيضا اختيار معرف فريد آخر).

نوع العميل: سري

عنوان URL لإعادة التوجيه:

https://portal.cloudappsecurity.com/api/oauth/sagaملاحظة

- بالنسبة لعملاء حكومة الولايات المتحدة في مجلس التعاون الخليجي، أدخل القيمة التالية:

https://portal.cloudappsecuritygov.com/api/oauth/saga - بالنسبة لعملاء GCC High في حكومة الولايات المتحدة، أدخل القيمة التالية:

https://portal.cloudappsecurity.us/api/oauth/saga

- بالنسبة لعملاء حكومة الولايات المتحدة في مجلس التعاون الخليجي، أدخل القيمة التالية:

حدد حفظ، ثم حدد موافق.

انسخ البيانات السرية التي تم إنشاؤها. ستحتاج إليه في الخطوات القادمة.

تكوين Defender for Cloud Apps

ملاحظة

يجب أن يظل مستخدم Zendesk الذي يقوم بتكوين التكامل دائما مسؤول Zendesk، حتى بعد تثبيت الموصل.

في مدخل Microsoft Defender، حدد الإعدادات. ثم اختر تطبيقات السحابة. ضمن التطبيقات المتصلة، حدد موصلات التطبيقات.

في صفحة App connectors ، حدد +Connect an app، متبوعا ب Zendesk.

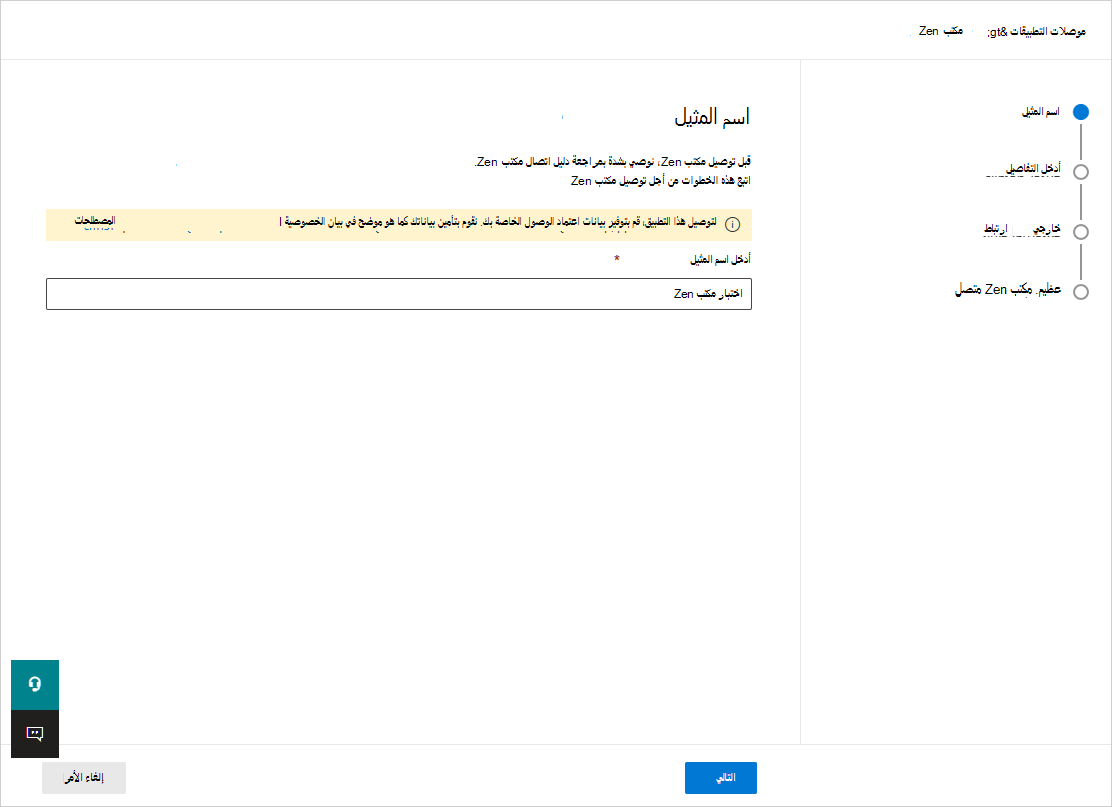

في النافذة التالية، امنح الموصل اسما وصفيا، وحدد التالي.

في صفحة Enter details ، أدخل الحقول التالية ثم حدد Next.

- معرف العميل: المعرف الفريد الذي استخدمته عند إنشاء تطبيق OAuth في مدخل مسؤول Zendesk.

- سر العميل: سرك المحفوظ.

-

نقطة نهاية العميل: عنوان URL ل Zendesk. يجب أن يكون

<account_name>.zendesk.com.

في صفحة الارتباط الخارجي ، حدد Connect Zendesk.

في مدخل Microsoft Defender، حدد الإعدادات. ثم اختر تطبيقات السحابة. ضمن التطبيقات المتصلة، حدد موصلات التطبيقات. تأكد من أن حالة موصل التطبيق المتصل متصلة.

قد يستغرق الاتصال الأول ما يصل إلى أربع ساعات للحصول على جميع المستخدمين وأنشطتهم في الأيام السبعة السابقة للاتصال.

بعد وضع علامة على حالة الموصل على أنها متصلة، يكون الموصل مباشرا ويعمل.

ملاحظة

توصي Microsoft باستخدام رمز وصول قصير الأجل. لا يدعم Zendesk حاليا الرموز المميزة قصيرة الأجل. نوصي عملائنا بتحديث الرمز المميز كل 6 أشهر كأفضل ممارسة أمنية. لتحديث الرمز المميز للوصول، قم بإبطال الرمز المميز القديم باتباع إبطال الرمز المميز. بمجرد إبطال الرمز المميز القديم، قم بإنشاء سر جديد وأعد توصيل موصل Zendesk كما هو موثق أعلاه.

ملاحظة

سيتم عرض أنشطة النظام باسم حساب Zendesk .

حدود المعدل

حد المعدل الافتراضي هو 200 طلب في الدقيقة. لزيادة حد المعدل، افتح تذكرة دعم.

ملاحظة

يتم وصف الحد الأقصى لمعدل كل اشتراك هنا.

الخطوات التالية

إذا واجهت أي مشاكل، فنحن هنا للمساعدة. للحصول على المساعدة أو الدعم لقضية المنتج، يرجى فتح تذكرة دعم.