التحقيق في التطبيقات التي اكتشفها Microsoft Defender لنقطة النهاية

يوفر تكامل Microsoft Defender for Cloud Apps مع Microsoft Defender لنقطة النهاية رؤية سلسة ل Shadow IT وحلا للتحكم. يتيح تكاملنا لمسؤولي Defender for Cloud Apps التحقيق في الأجهزة المكتشفة وأحداث الشبكة واستخدام التطبيق.

المتطلبات الأساسية

قبل تنفيذ الإجراءات في هذه المقالة، تأكد من دمج Microsoft Defender لنقطة النهاية مع Microsoft Defender for Cloud Apps.

التحقيق في الأجهزة المكتشفة في Defender for Cloud Apps

بعد دمج Defender لنقطة النهاية مع Defender for Cloud Apps، تحقق من بيانات الجهاز المكتشفة في لوحة معلومات اكتشاف السحابة.

في مدخل Microsoft Defender، ضمن Cloud Apps، حدد Cloud Discovery>Dashboard.

في أعلى الصفحة، حدد نقاط النهاية المدارة بواسطة Defender. يحتوي هذا الدفق على بيانات من أي أنظمة تشغيل مذكورة في المتطلبات الأساسية Defender for Cloud Apps.

في الجزء العلوي، سترى عدد الأجهزة المكتشفة المضافة بعد التكامل.

حدد علامة التبويب الأجهزة .

انتقل لأسفل إلى كل جهاز مدرج، واستخدم علامات التبويب لعرض بيانات التحقيق. ابحث عن الارتباطات بين الأجهزة والمستخدمين وعناوين IP والتطبيقات التي شاركت في الحوادث:

نظرة عامة:

- مستوى مخاطر الجهاز: يوضح مدى خطورة نسبة ملف تعريف الجهاز إلى الأجهزة الأخرى في مؤسستك، كما هو موضح في الخطورة (عالية ومتوسطة ومنخفضة ومعلوماتية). يستخدم Defender for Cloud Apps ملفات تعريف الأجهزة من Defender لنقطة النهاية لكل جهاز استنادا إلى التحليلات المتقدمة. يتم تقييم النشاط الخارج عن المألوف على أساس الجهاز ويحدد مستوى مخاطر الجهاز. استخدم مستوى مخاطر الجهاز لتحديد الأجهزة التي يجب التحقيق فيها أولا.

- المعاملات: معلومات حول عدد المعاملات التي حدثت على الجهاز خلال الفترة الزمنية المحددة.

- إجمالي نسبة استخدام الشبكة: معلومات حول إجمالي مقدار نسبة استخدام الشبكة (بالميغابايت) خلال الفترة الزمنية المحددة.

- التحميلات: معلومات حول إجمالي مقدار نسبة استخدام الشبكة (بالميغابايت) التي حملها الجهاز خلال الفترة الزمنية المحددة.

- التنزيلات: معلومات حول إجمالي مقدار نسبة استخدام الشبكة (بالميغابايت) التي قام الجهاز بتنزيلها خلال الفترة الزمنية المحددة.

التطبيقات المكتشفة: القوائم جميع التطبيقات المكتشفة التي تم الوصول إليها بواسطة الجهاز.

محفوظات المستخدم: القوائم جميع المستخدمين الذين سجلوا الدخول إلى الجهاز.

محفوظات عناوين IP: القوائم جميع عناوين IP التي تم تعيينها للجهاز.

كما هو الحال مع أي مصدر اكتشاف سحابي آخر، يمكنك تصدير البيانات من تقرير نقاط النهاية المدارة بواسطة Defender لمزيد من التحقيق.

ملاحظة

- يعيد Defender لنقطة النهاية توجيه البيانات إلى Defender for Cloud Apps في مجموعات تبلغ ~4 ميغابايت (~4000 عملية نقطة نهاية)

- إذا لم يتم الوصول إلى حد 4 ميغابايت في غضون ساعة واحدة، فإن Defender لنقطة النهاية يبلغ عن جميع المعاملات التي تم إجراؤها على مدار الساعة الماضية.

اكتشاف التطبيقات عبر Defender لنقطة النهاية عندما تكون نقطة النهاية خلف وكيل شبكة

يمكن Defender for Cloud Apps اكتشاف أحداث شبكة Shadow IT التي تم اكتشافها من أجهزة Defender لنقطة النهاية التي تعمل في نفس البيئة مثل وكيل الشبكة. على سبيل المثال، إذا كان جهاز نقطة النهاية Windows 10 في نفس بيئة ZScalar، يمكن Defender for Cloud Apps اكتشاف تطبيقات Shadow IT عبر دفق مستخدمي نقطة النهاية Win10.

التحقيق في أحداث شبكة الجهاز في Microsoft Defender XDR

ملاحظة

يجب استخدام أحداث الشبكة للتحقيق في التطبيقات المكتشفة وعدم استخدامها لتصحيح البيانات المفقودة.

استخدم الخطوات التالية للحصول على رؤية أكثر دقة على نشاط شبكة الجهاز في Microsoft Defender لنقطة النهاية:

- في مدخل Microsoft Defender، ضمن Cloud Apps، حدد Cloud Discovery. ثم حدد علامة التبويب الأجهزة .

- حدد الجهاز الذي تريد التحقيق فيه، ثم في أعلى اليسار حدد عرض في Microsoft Defender لنقطة النهاية.

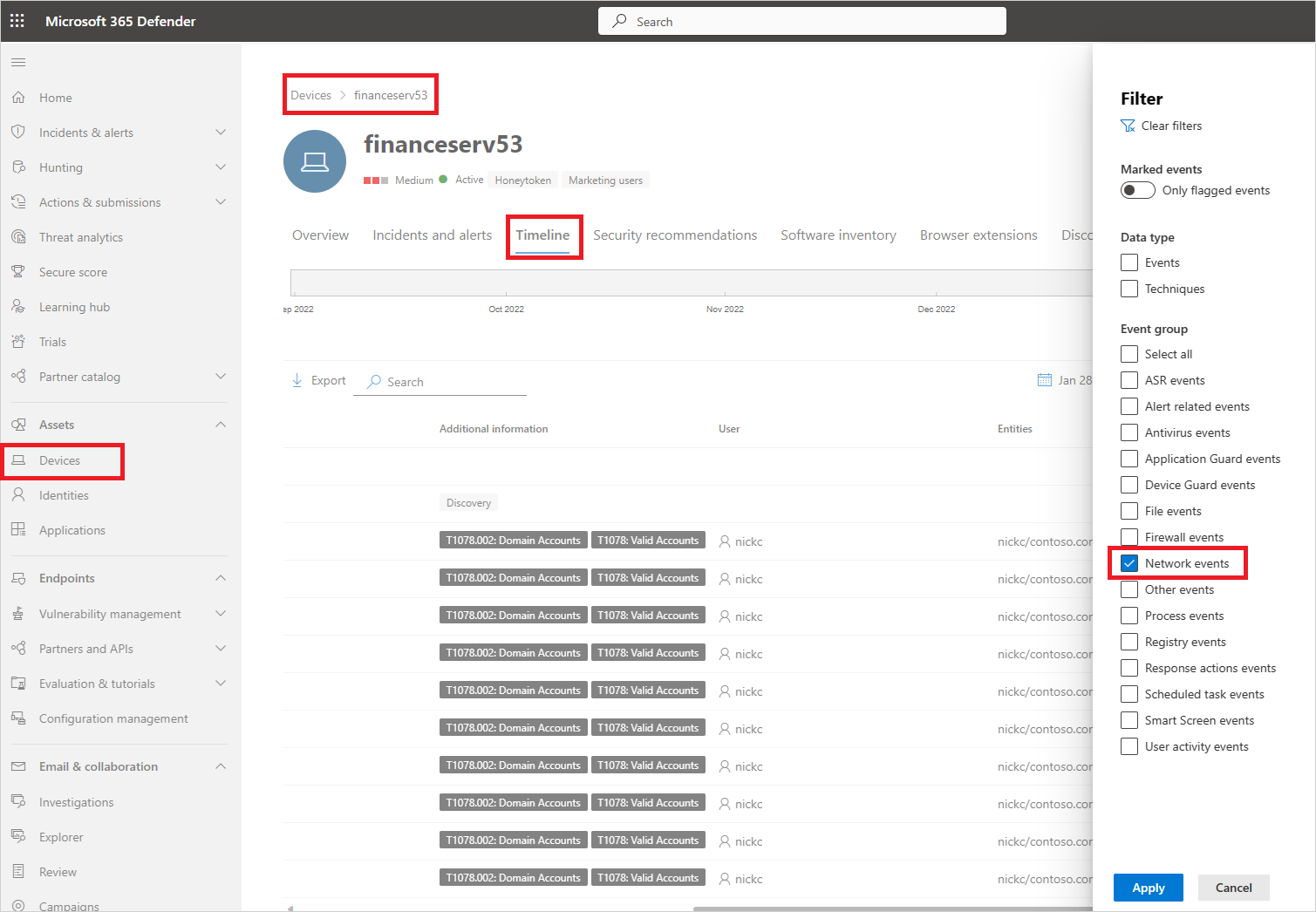

- في Microsoft Defender XDR، ضمن Assets ->Devices> {selected device}، حدد Timeline.

- ضمن عوامل التصفية، حدد أحداث الشبكة.

- تحقق من أحداث شبكة الجهاز كما هو مطلوب.

التحقيق في استخدام التطبيق في Microsoft Defender XDR مع التتبع المتقدم

استخدم الخطوات التالية للحصول على رؤية أكثر دقة على أحداث الشبكة المتعلقة بالتطبيق في Defender لنقطة النهاية:

في مدخل Microsoft Defender، ضمن Cloud Apps، حدد Cloud Discovery. ثم حدد علامة التبويب التطبيقات المكتشفة .

حدد التطبيق الذي تريد التحقيق فيه لفتح درجه.

حدد قائمة مجالات التطبيق ثم انسخ قائمة المجالات.

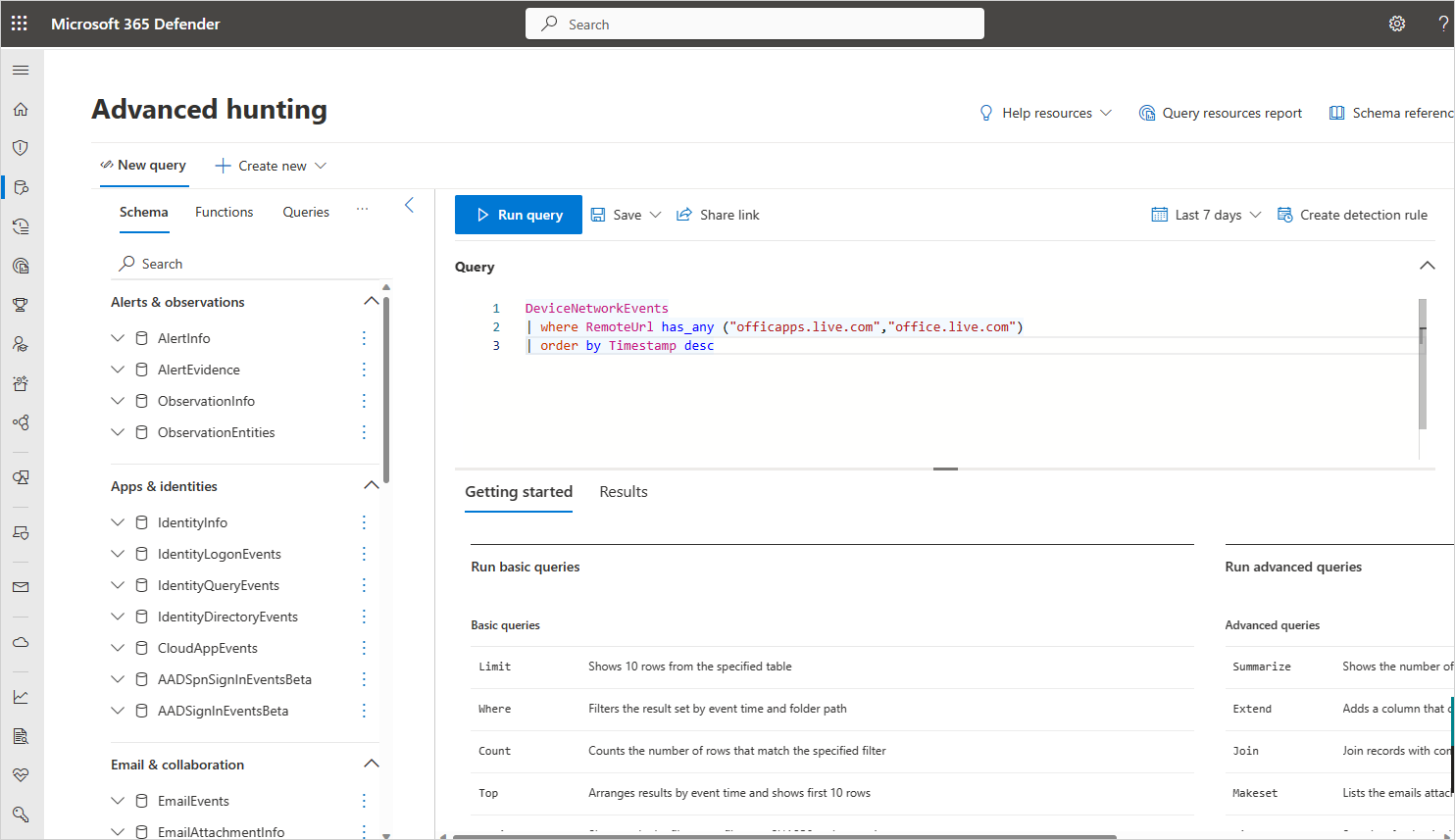

في Microsoft Defender XDR، ضمن Hunting، حدد Advanced hunting.

الصق الاستعلام التالي واستبدل

<DOMAIN_LIST>بقائمة المجالات التي نسختها سابقا.DeviceNetworkEvents | where RemoteUrl has_any ("<DOMAIN_LIST>") | order by Timestamp descقم بتشغيل الاستعلام والتحقيق في أحداث الشبكة لهذا التطبيق.

التحقيق في التطبيقات غير المخولة في Microsoft Defender XDR

تؤدي كل محاولة للوصول إلى تطبيق غير مخول إلى تشغيل تنبيه في Microsoft Defender XDR مع تفاصيل متعمقة حول جلسة العمل بأكملها. يمكنك هذا من إجراء تحقيقات أعمق في محاولات الوصول إلى التطبيقات غير المخولة، بالإضافة إلى توفير معلومات إضافية ذات صلة لاستخدامها في التحقيق في جهاز نقطة النهاية.

في بعض الأحيان، لا يتم حظر الوصول إلى تطبيق غير مخول، إما لأن جهاز نقطة النهاية لم يتم تكوينه بشكل صحيح أو إذا لم يتم نشر نهج التنفيذ بعد إلى نقطة النهاية. في هذه الحالة، سيتلقى مسؤولو Defender لنقطة النهاية تنبيها في Microsoft Defender XDR بعدم حظر التطبيق غير المخول.

ملاحظة

- يستغرق الأمر ما يصل إلى ساعتين بعد وضع علامة على أحد التطبيقات على أنه غير معتمد لمجالات التطبيق للنشر إلى أجهزة نقطة النهاية.

- بشكل افتراضي، سيتم حظر التطبيقات والمجالات التي تم وضع علامة عليها على أنها غير مخولة في Defender for Cloud Apps، لجميع أجهزة نقطة النهاية في المؤسسة.

- حاليا، عناوين URL الكاملة غير مدعومة للتطبيقات غير المصرح بها. لذلك، عند إلغاء حظر التطبيقات التي تم تكوينها باستخدام عناوين URL كاملة، لا يتم نشرها إلى Defender لنقطة النهاية ولن يتم حظرها. على سبيل المثال،

google.com/driveغير مدعوم، بينماdrive.google.comيتم دعمه. - قد تختلف الإعلامات داخل المستعرض بين مستعرضات مختلفة.

الخطوات التالية

مقاطع الفيديو ذات الصلة

إذا واجهت أي مشاكل، فنحن هنا للمساعدة. للحصول على المساعدة أو الدعم لقضية المنتج، يرجى فتح تذكرة دعم.