التحكم في التطبيقات المكتشفة باستخدام Microsoft Defender لنقطة النهاية

يوفر تكامل Microsoft Defender for Cloud Apps مع Microsoft Defender لنقطة النهاية رؤية سلسة ل Shadow IT وحلا للتحكم. يتيح تكاملنا لمسؤولي Defender for Cloud Apps حظر وصول المستخدمين النهائيين إلى التطبيقات السحابية، من خلال دمج عناصر تحكم إدارة التطبيقات Defender for Cloud Apps في الأصل مع حماية شبكة Microsoft Defender لنقطة النهاية. بدلا من ذلك، يمكن للمسؤولين اتباع نهج أكثر رقة من تحذير المستخدمين عند وصولهم إلى تطبيقات السحابة الخطرة.

يستخدم Defender for Cloud Apps علامة التطبيق غير المخولة المضمنة لوضع علامة على تطبيقات السحابة على أنها محظورة للاستخدام، وهي متوفرة في كل من صفحات Cloud DiscoveryوCloud App Catalog. من خلال تمكين التكامل مع Defender لنقطة النهاية، يمكنك حظر الوصول إلى التطبيقات غير المخولة بسلاسة بنقرة واحدة في Defender for Cloud Apps.

تتم مزامنة التطبيقات التي تم وضع علامة عليها على أنها غير معتمدة في Defender for Cloud Apps تلقائيا مع Defender لنقطة النهاية. وبشكل أكثر تحديدا، يتم نشر المجالات المستخدمة من قبل هذه التطبيقات غير المخولة إلى أجهزة نقطة النهاية ليتم حظرها بواسطة برنامج الحماية من الفيروسات Microsoft Defender ضمن اتفاقية مستوى الخدمة لحماية الشبكة.

ملاحظة

زمن انتقال الوقت لحظر تطبيق عبر Defender لنقطة النهاية يصل إلى ثلاث ساعات من اللحظة التي تضع فيها علامة على التطبيق على أنه غير مخول في Defender for Cloud Apps حتى اللحظة التي يتم فيها حظر التطبيق في الجهاز. ويرجع ذلك إلى ما يصل إلى ساعة واحدة من مزامنة Defender for Cloud Apps التطبيقات المعتمدة/غير المخولة إلى Defender لنقطة النهاية، وما يصل إلى ساعتين لدفع النهج إلى الأجهزة من أجل حظر التطبيق بمجرد إنشاء المؤشر في Defender لنقطة النهاية.

المتطلبات الأساسية

أحد التراخيص التالية:

- Defender for Cloud Apps + نقطة النهاية

- Microsoft 365 E5

Microsoft Defender مكافحة الفيروسات. لمزيد من المعلومات، اطلع على:

أحد أنظمة التشغيل المدعومة التالية:

- Windows: إصدارات Windows 10 18.09 (RS5) إصدار نظام التشغيل 1776.3 و11 والإصدارات الأحدث

- Android: الحد الأدنى للإصدار 8.0: لمزيد من المعلومات، راجع: Microsoft Defender لنقطة النهاية على Android

- iOS: الحد الأدنى للإصدار 14.0: لمزيد من المعلومات، راجع: Microsoft Defender لنقطة النهاية على iOS

- macOS: الحد الأدنى للإصدار 11: لمزيد من المعلومات، راجع: حماية الشبكة لنظام التشغيل macOS

- متطلبات نظام Linux: لمزيد من المعلومات، راجع: حماية الشبكة لنظام Linux

Microsoft Defender لنقطة النهاية الإلحاق. لمزيد من المعلومات، راجع إلحاق Defender for Cloud Apps مع Defender لنقطة النهاية.

وصول المسؤول لإجراء تغييرات في Defender for Cloud Apps. لمزيد من المعلومات، راجع إدارة وصول المسؤول.

تمكين حظر تطبيق السحابة باستخدام Defender لنقطة النهاية

استخدم الخطوات التالية لتمكين التحكم في الوصول لتطبيقات السحابة:

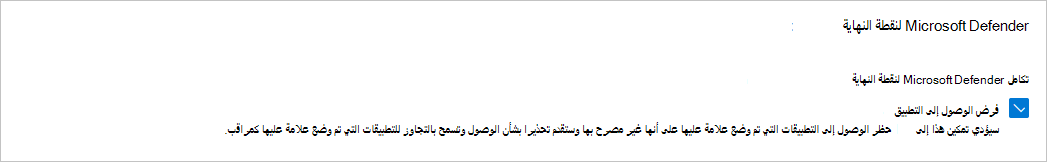

في مدخل Microsoft Defender، حدد الإعدادات. ثم اختر تطبيقات السحابة. ضمن اكتشاف السحابة، حدد Microsoft Defender لنقطة النهاية، ثم حدد فرض الوصول إلى التطبيق.

ملاحظة

قد يستغرق هذا الإعداد ما يصل إلى 30 دقيقة حتى يصبح ساري المفعول.

في Microsoft Defender XDR، انتقل إلى Settings>Endpoints>Advanced features، ثم حدد Custom network indicators. للحصول على معلومات حول مؤشرات الشبكة، راجع إنشاء مؤشرات لعناوين IP وعناوين URL/المجالات.

يسمح لك هذا بالاستفادة من قدرات حماية شبكة مكافحة الفيروسات Microsoft Defender لمنع الوصول إلى مجموعة محددة مسبقا من عناوين URL باستخدام Defender for Cloud Apps، إما عن طريق تعيين علامات التطبيق لتطبيقات معينة يدويا أو باستخدام نهج اكتشاف التطبيق تلقائيا.

تثقيف المستخدمين عند الوصول إلى التطبيقات المحظورة & تخصيص صفحة الحظر

يمكن للمسؤولين الآن تكوين عنوان URL للدعم/التعليمات لصفحات الحظر وتضمينه. باستخدام هذا التكوين، يمكن للمسؤولين تثقيف المستخدمين عند الوصول إلى التطبيقات المحظورة. تتم مطالبة المستخدمين بارتباط إعادة توجيه مخصص إلى صفحة شركة يسرد التطبيقات المحظورة للاستخدام والخطوات الضرورية التي يجب اتباعها لتأمين استثناء على صفحات الحظر. ستتم إعادة توجيه المستخدمين النهائيين إلى عنوان URL هذا الذي تم تكوينه بواسطة المسؤول عند النقر فوق "زيارة صفحة الدعم" على صفحة الحظر.

يستخدم Defender for Cloud Apps علامة التطبيق غير المضمنة لوضع علامة على تطبيقات السحابة على أنها محظورة للاستخدام. تتوفر العلامة على كل من صفحات Cloud DiscoveryوCloud App Catalog . من خلال تمكين التكامل مع Defender لنقطة النهاية، يمكنك تثقيف المستخدمين بسلاسة حول التطبيقات المحظورة للاستخدام وخطوات لتأمين استثناء بنقرة واحدة في Defender for Cloud Apps.

تتم مزامنة التطبيقات التي تم وضع علامة عليها على أنها غير مخولة تلقائيا مع مؤشرات URL المخصصة ل Defender لنقطة النهاية، عادة في غضون بضع دقائق. وبشكل أكثر تحديدا، يتم نشر المجالات المستخدمة من قبل التطبيقات المحظورة إلى أجهزة نقطة النهاية لتوفير رسالة بواسطة برنامج الحماية من الفيروسات Microsoft Defender ضمن اتفاقية مستوى الخدمة لحماية الشبكة.

إعداد عنوان URL المخصص لإعادة التوجيه لصفحة الحظر

استخدم الخطوات التالية لتكوين عنوان URL مخصص للمساعدة/الدعم يشير إلى صفحة ويب للشركة أو ارتباط sharepoint حيث يمكنك تثقيف الموظفين حول سبب حظرهم من الوصول إلى التطبيق وتوفير قائمة بالخطوات لتأمين استثناء أو مشاركة نهج الوصول إلى الشركة للالتزام بقبول مؤسستك للمخاطر.

في مدخل Microsoft Defender، حدد الإعدادات> CloudApps>Cloud Discovery>Microsoft Defender لنقطة النهاية.

في القائمة المنسدلة Alerts ، حدد Informational.

ضمن User warningsNotification URL للتطبيقات> المحظورة، أدخل عنوان URL الخاص بك. على سبيل المثال:

حظر التطبيقات لمجموعات أجهزة معينة

لحظر الاستخدام لمجموعات أجهزة معينة، قم بالخطوات التالية:

في مدخل Microsoft Defender، حدد الإعدادات. ثم اختر تطبيقات السحابة. ثم ضمن Cloud discovery، حدد Apps tags وانتقل إلى علامة التبويب Scoped profiles .

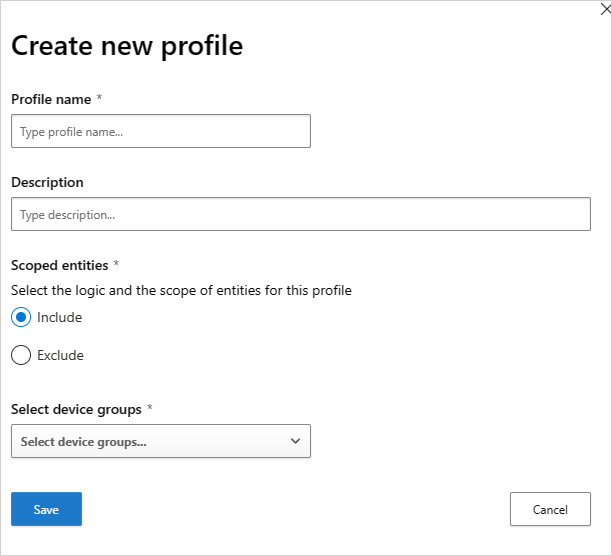

حدد إضافة ملف تعريف. يعين ملف التعريف الكيانات التي تم تحديد نطاقها لحظر/إلغاء حظر التطبيقات.

قم بتوفير اسم ملف تعريف وصفي ووصف.

اختر ما إذا كان يجب أن يكون ملف التعريف ملف تعريف تضمين أو استبعاد .

تضمين: ستتأثر المجموعة المضمنة فقط من الكيانات بتطبيق الوصول. على سبيل المثال، يحتوي ملف التعريف myContosoعلى Include لمجموعات الأجهزة A وB. سيؤدي حظر التطبيق Y مع ملف التعريف myContoso إلى حظر الوصول إلى التطبيق فقط للمجموعتين A وB.

استبعاد: لن تتأثر مجموعة الكيانات المستبعدة بتطبيق الوصول. على سبيل المثال، يحتوي ملف التعريف myContosoعلى استبعاد لمجموعات الأجهزة A وB. سيؤدي حظر التطبيق Y مع ملف التعريف myContoso إلى حظر وصول التطبيق للمؤسسة بأكملها باستثناء المجموعات A وB.

حدد مجموعات الأجهزة ذات الصلة لملف التعريف. يتم سحب مجموعات الأجهزة المدرجة من Microsoft Defender لنقطة النهاية. لمزيد من المعلومات، راجع إنشاء مجموعة أجهزة.

حدد حفظ.

لحظر تطبيق، قم بالخطوات التالية:

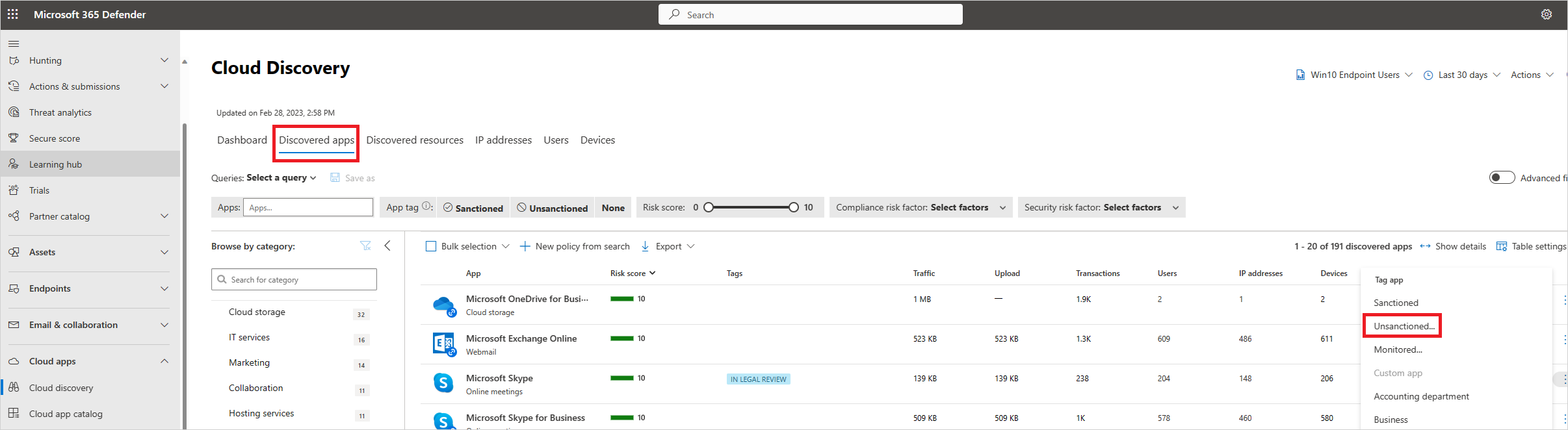

في مدخل Microsoft Defender، ضمن Cloud Apps، انتقل إلى Cloud Discovery وانتقل إلى علامة التبويب التطبيقات المكتشفة.

حدد التطبيق الذي يجب حظره.

وضع علامة على التطبيق على أنه غير مصرع.

لحظر جميع الأجهزة في مؤسستك، في مربع الحوار العلامة على أنها غير معتمدة؟ حدد حفظ. لحظر مجموعات أجهزة معينة في مؤسستك، حدد تحديد ملف تعريف لتضمين المجموعات أو استبعادها من الحظر. ثم اختر ملف التعريف الذي سيتم حظر التطبيق له، وحدد حفظ.

يظهر مربع الحوار العلامة على أنها غير مصرح بها؟ فقط عندما يكون لدى المستأجر حظر تطبيق سحابي مع تمكين Defender لنقطة النهاية وإذا كان لديك حق وصول المسؤول لإجراء تغييرات.

ملاحظة

- تعتمد قدرة الإنفاذ على مؤشرات URL المخصصة ل Defender لنقطة النهاية.

- سيتم تجاوز أي نطاق تنظيمي تم تعيينه يدويا على المؤشرات التي تم إنشاؤها بواسطة Defender for Cloud Apps قبل إصدار هذه الميزة بواسطة Defender for Cloud Apps. يجب تعيين النطاق المطلوب من تجربة Defender for Cloud Apps باستخدام تجربة ملفات التعريف المحددة النطاق.

- لإزالة ملف تعريف تحديد النطاق من تطبيق غير مخول، قم بإزالة العلامة غير المخولة ثم ضع علامة على التطبيق مرة أخرى باستخدام ملف التعريف المطلوب المحدد النطاق.

- قد يستغرق نشر مجالات التطبيق وتحديثها في أجهزة نقطة النهاية ما يصل إلى ساعتين بمجرد وضع علامة عليها أو/ وتحديد النطاق ذي الصلة.

- عندما يتم وضع علامة على تطبيق كمراقب، يظهر خيار تطبيق ملف تعريف محدد النطاق فقط إذا كان مصدر بيانات Win10 Endpoint Users المضمن قد تلقى البيانات باستمرار خلال ال 30 يوما الماضية.

تثقيف المستخدمين عند الوصول إلى التطبيقات الخطرة

يتوفر للمسؤولين خيار تحذير المستخدمين عند وصولهم إلى التطبيقات الخطرة. بدلا من حظر المستخدمين، تتم مطالبتهم برسالة توفر ارتباطا مخصصا لإعادة التوجيه إلى صفحة شركة تسرد التطبيقات المعتمدة للاستخدام. توفر المطالبة خيارات للمستخدمين لتجاوز التحذير والمتابعة إلى التطبيق. يمكن للمسؤولين أيضا مراقبة عدد المستخدمين الذين يتجاوزون رسالة التحذير.

يستخدم Defender for Cloud Apps علامة التطبيق المراقبة المضمنة لوضع علامة على تطبيقات السحابة على أنها محفوفة بالمخاطر للاستخدام. تتوفر العلامة على كل من صفحات Cloud DiscoveryوCloud App Catalog . من خلال تمكين التكامل مع Defender لنقطة النهاية، يمكنك تحذير المستخدمين بسلاسة من الوصول إلى التطبيقات المراقبة بنقرة واحدة في Defender for Cloud Apps.

تتم مزامنة التطبيقات التي تم وضع علامة عليها كمراقب تلقائيا مع مؤشرات URL المخصصة ل Defender لنقطة النهاية، عادة في غضون بضع دقائق. وبشكل أكثر تحديدا، يتم نشر المجالات المستخدمة من قبل التطبيقات المراقبة إلى أجهزة نقطة النهاية لتوفير رسالة تحذير بواسطة برنامج الحماية من الفيروسات Microsoft Defender ضمن اتفاقية مستوى الخدمة لحماية الشبكة.

إعداد عنوان URL المخصص لإعادة التوجيه لرسالة التحذير

استخدم الخطوات التالية لتكوين عنوان URL مخصص يشير إلى صفحة ويب للشركة حيث يمكنك تثقيف الموظفين حول سبب تحذيرهم وتوفير قائمة بالتطبيبات المعتمدة البديلة التي تلتزم بقبول مؤسستك للمخاطر أو التي تديرها المؤسسة بالفعل.

في مدخل Microsoft Defender، حدد الإعدادات. ثم اختر تطبيقات السحابة. ضمن Cloud Discovery، حدد Microsoft Defender لنقطة النهاية.

في مربع Notification URL ، أدخل عنوان URL الخاص بك.

إعداد مدة تجاوز المستخدم

نظرا لأنه يمكن للمستخدمين تجاوز رسالة التحذير، يمكنك استخدام الخطوات التالية لتكوين مدة تطبيق التجاوز. بمجرد انقضاء المدة، تتم مطالبة المستخدمين برسالة التحذير في المرة التالية التي يصلون فيها إلى التطبيق المراقب.

في مدخل Microsoft Defender، حدد الإعدادات. ثم اختر تطبيقات السحابة. ضمن Cloud Discovery، حدد Microsoft Defender لنقطة النهاية.

في المربع مدة التجاوز ، أدخل مدة (ساعات) تجاوز المستخدم.

مراقبة عناصر تحكم التطبيق المطبقة

بمجرد تطبيق عناصر التحكم، يمكنك مراقبة أنماط استخدام التطبيق بواسطة عناصر التحكم المطبقة (الوصول، الحظر، التجاوز) باستخدام الخطوات التالية.

- في مدخل Microsoft Defender، ضمن تطبيقات السحابة، انتقل إلى Cloud Discovery ثم انتقل إلى علامة التبويب التطبيقات المكتشفة. استخدم عوامل التصفية للعثور على التطبيق المراقب ذي الصلة.

- حدد اسم التطبيق لعرض عناصر تحكم التطبيق المطبقة في صفحة نظرة عامة على التطبيق.

الخطوات التالية

مقاطع الفيديو ذات الصلة

إذا واجهت أي مشاكل، فنحن هنا للمساعدة. للحصول على المساعدة أو الدعم لقضية المنتج، يرجى فتح تذكرة دعم.