De Client Analyzer uitvoeren in Windows

Van toepassing op:

Optie 1: Live-reactie

U kunt de ondersteuningslogboeken van Defender for Endpoint Analyzer op afstand verzamelen met behulp van Live Response.

Optie 2: MDE Client Analyzer lokaal uitvoeren

Download het hulpprogramma MDE Client Analyzer of MDE Client Analyzer-hulpprogramma (preview) naar het Windows-apparaat dat u wilt onderzoeken. Het bestand wordt standaard opgeslagen in de map Downloads.

Pak de inhoud van

MDEClientAnalyzer.zipuit naar een beschikbare map.Open een opdrachtregel met beheerdersmachtigingen:

Go to Start and type cmd.

Klik met de rechtermuisknop op Opdrachtprompt en selecteer Als beheerder uitvoeren.

Typ de volgende opdracht en druk op Enter:

*DrivePath*\MDEClientAnalyzer.cmdVervang DrivePath door het pad waar u MDEClientAnalyzer hebt uitgepakt, bijvoorbeeld:

C:\Work\tools\MDEClientAnalyzer\MDEClientAnalyzer.cmd

Naast de vorige procedure kunt u ook de analyseondersteuningslogboeken verzamelen met behulp van een live-antwoord.

Opmerking

Op Windows 10 en 11, Windows Server 2019 en 2022, of Windows Server 2012R2 en 2016 met de moderne geïntegreerde oplossing geïnstalleerd, roept het clientanalysescript een uitvoerbaar bestand aan met de naam MDEClientAnalyzer.exe om de connectiviteitstests met cloudservice-URL's uit te voeren.

Op Windows 8.1, Windows Server 2016 of een eerdere editie van het besturingssysteem waar Microsoft Monitoring Agent (MMA) wordt gebruikt voor onboarding, roept het clientanalysescript een uitvoerbaar bestand aan met de naam MDEClientAnalyzerPreviousVersion.exe om connectiviteitstests uit te voeren voor CnC-URL's (Command and Control), terwijl het connectiviteitsprogramma van Microsoft Monitoring Agent TestCloudConnection.exe wordt aangeroepen voor URL's van cybergegevenskanaal.

Belangrijke punten om rekening mee te houden

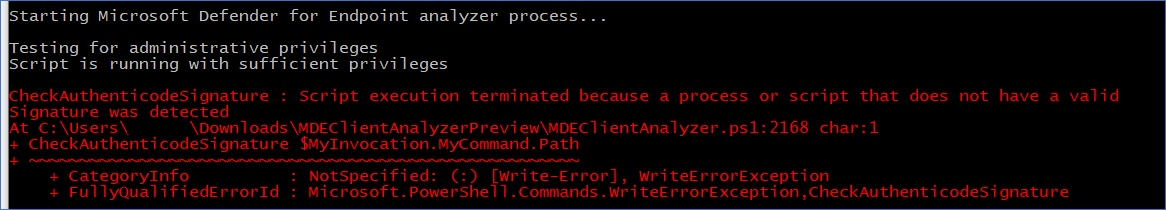

Alle PowerShell-scripts en -modules die deel uitmaken van de analyse, zijn door Microsoft ondertekend. Als bestanden op een of andere manier zijn gewijzigd, wordt verwacht dat de analyzer wordt afgesloten met de volgende fout:

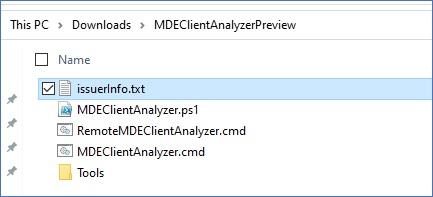

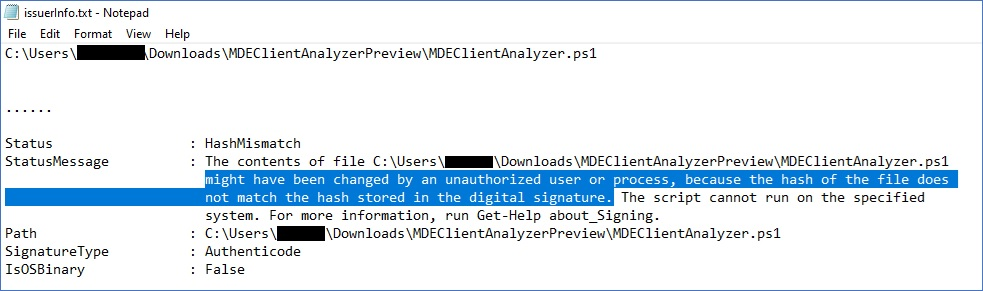

Als u deze fout ziet, bevat de uitvoer van de issuerInfo.txt gedetailleerde informatie over waarom dit is gebeurd en het betrokken bestand:

Voorbeeldinhoud nadat MDEClientAnalyzer.ps1 is gewijzigd:

Inhoud van het resultaatpakket in Windows

Opmerking

De exacte bestanden die zijn vastgelegd, kunnen veranderen, afhankelijk van factoren zoals:

- De versie van windows waarop de analyzer wordt uitgevoerd.

- Beschikbaarheid van gebeurtenislogboekkanaal op de computer.

- De beginstatus van de EDR-sensor (Inzicht wordt gestopt als de machine nog niet is onboarded).

- Als er een geavanceerde parameter voor probleemoplossing is gebruikt met de opdracht analyzer.

Het uitgepakte MDEClientAnalyzerResult.zip bestand bevat standaard de items in de volgende tabel:

| Map | Item | Beschrijving |

|---|---|---|

MDEClientAnalyzer.htm |

Dit is het belangrijkste HTML-uitvoerbestand, dat de bevindingen en richtlijnen bevat die het analysescript op de computer kan produceren. | |

SystemInfoLogs |

AddRemovePrograms.csv |

Lijst met x64 geïnstalleerde software op het x64-besturingssysteem dat is verzameld uit het register |

SystemInfoLogs |

AddRemoveProgramsWOW64.csv |

Lijst met x86 geïnstalleerde software op het x64-besturingssysteem dat is verzameld uit het register |

SystemInfoLogs |

CertValidate.log |

Gedetailleerd resultaat van certificaatintrekking uitgevoerd door CertUtil aan te roepen |

SystemInfoLogs |

dsregcmd.txt |

Uitvoer van het uitvoeren van dsregcmd. Dit geeft details over de Microsoft Entra status van de machine. |

SystemInfoLogs |

IFEO.txt |

Uitvoer van opties voor het uitvoeren van afbeeldingsbestanden die zijn geconfigureerd op de computer |

SystemInfoLogs |

MDEClientAnalyzer.txt |

Dit is een uitgebreid tekstbestand dat wordt weergegeven met details van de uitvoering van het analysescript. |

SystemInfoLogs |

MDEClientAnalyzer.xml |

XML-indeling met de resultaten van het analysescript |

SystemInfoLogs |

RegOnboardedInfoCurrent.Json |

De informatie over de onboarded machine die in JSON-indeling uit het register is verzameld |

SystemInfoLogs |

RegOnboardingInfoPolicy.Json |

De configuratie van het onboardingbeleid die in JSON-indeling uit het register is verzameld |

SystemInfoLogs |

SCHANNEL.txt |

Details over de SCHANNEL-configuratie die is toegepast op de computer, zoals verzameld uit het register |

SystemInfoLogs |

SessionManager.txt |

Specifieke instellingen van Session Manager verzamelen uit het register |

SystemInfoLogs |

SSL_00010002.txt |

Details over DE SSL-configuratie die is toegepast op de computer die is verzameld uit het register |

EventLogs |

utc.evtx |

DiagTrack-gebeurtenislogboek exporteren |

EventLogs |

senseIR.evtx |

Exporteren van het gebeurtenislogboek voor geautomatiseerd onderzoek |

EventLogs |

sense.evtx |

Exporteren van het hoofd gebeurtenislogboek van de sensor |

EventLogs |

OperationsManager.evtx |

Het gebeurtenislogboek van Microsoft Monitoring Agent exporteren |

MdeConfigMgrLogs |

SecurityManagementConfiguration.json |

Configuraties die zijn verzonden vanuit MEM (Microsoft Endpoint Manager) voor afdwinging |

MdeConfigMgrLogs |

policies.json |

Beleidsinstellingen die moeten worden afgedwongen op het apparaat |

MdeConfigMgrLogs |

report_xxx.json |

Overeenkomende afdwingingsresultaten |

Zie ook

- Overzicht van Client Analyzer

- Download en voer de Client Analyzer

- Verzamelen van gegevens voor geavanceerde probleemoplossing in Windows

- Understand the analyzer HTML report

Tip

Wil je meer weten? Engage met de Microsoft Security-community in onze Tech Community: Microsoft Defender voor Eindpunt Tech Community.