Salesforce'ı Çoklu oturum açma için yapılandırma

Bu makalede Salesforce'u Microsoft Entra ID ile tümleştirmeyi öğreneceksiniz. Salesforce'u Microsoft Entra Id ile tümleştirdiğinizde şunları yapabilirsiniz:

- Microsoft Entra Id'de Salesforce'a kimlerin erişimi olduğunu denetleme.

- Kullanıcılarınızın Microsoft Entra hesaplarıyla Salesforce'ta otomatik olarak oturum açmasını sağlayın.

- Hesaplarınızı tek bir merkezi konumda yönetin.

Önkoşullar

Bu makalede özetlenen senaryo, aşağıdaki önkoşullara zaten sahip olduğunuzu varsayar:

- Etkin aboneliği olan bir Microsoft Entra kullanıcı hesabı. Henüz bir hesabınız yoksa, ücretsiz bir hesap oluşturun.

- Aşağıdaki rollerden biri:

- uygulama yöneticisi

- Bulut Uygulaması Yöneticisi

- Uygulama Sahibi.

Senaryo açıklaması

Bu makalede Microsoft Entra SSO'larını bir test ortamında yapılandırıp test edebilirsiniz.

Salesforce, SP tarafından başlatılan SSO'ları destekler.

Salesforce otomatik kullanıcı sağlama ve kaldırma işlemlerini destekler (önerilir).

Salesforce, Tam Zamanında kullanıcı sağlamayı destekler.

Salesforce Mobile uygulaması artık SSO'nun etkinleştirilmesi için Microsoft Entra ID ile yapılandırılabilir. Bu makalede Microsoft Entra SSO'larını bir test ortamında yapılandırıp test edebilirsiniz.

Salesforce'i galeriden ekle

Salesforce'un Microsoft Entra ID ile tümleştirilmesini yapılandırmak için galeriden Salesforce'u yönetilen SaaS uygulamaları listenize eklemeniz gerekir.

- En az bir Bulut Uygulaması Yöneticisi olarak Microsoft Entra yönetim merkezinde oturum açın.

- Kimlik>Uygulamaları>Kurumsal uygulamalar>Yeni uygulama'ya göz atın.

- Galeriden ekle bölümünde, arama kutusuna Salesforce yazın.

- Sonuçlar panelinden Salesforce'ı seçin ve uygulamayı ekleyin. Uygulama kiracınıza eklenirken birkaç saniye bekleyin.

Alternatif olarak, Kurumsal Uygulama Yapılandırması Sihirbazı'nı da kullanabilirsiniz. Bu sihirbazda, kiracınıza bir uygulama ekleyebilir, uygulamaya kullanıcı/grup ekleyebilir, roller atayabilir ve SSO yapılandırmasında da gezinebilirsiniz. Microsoft 365 sihirbazları hakkında daha fazla bilgi edinin.

Salesforce için Microsoft Entra SSO yapılandırma ve test

B.Simon adlı bir test kullanıcısını kullanarak Salesforce ile Microsoft Entra SSO'yi yapılandırın ve test edin. SSO'nun çalışması için Microsoft Entra kullanıcısı ile Salesforce'taki ilgili kullanıcı arasında bir bağlantı ilişkisi kurmanız gerekir.

Microsoft Entra SSO'yı Salesforce ile yapılandırmak ve test etmek için aşağıdaki adımları gerçekleştirin:

- Kullanıcılarınızın bu özelliği kullanmasını sağlamak için Microsoft Entra SSO'sını yapılandırın.

-

Salesforce SSO'sunu yapılandırma - Uygulama tarafında çoklu oturum açma ayarlarını yapılandırmak için.

- Salesforce test kullanıcısı oluşturma - Kullanıcının Microsoft Entra'daki temsilcisine bağlı olarak Salesforce'ta B.Simon'ın eşdeğerini elde etmek için.

- Yapılandırmanın çalışıp çalışmadığını doğrulamak için SSO test edin.

Microsoft Entra SSO'sını yapılandırma

Microsoft Entra SSO'nun etkinleştirilmesi için bu adımları izleyin.

En az bir Bulut Uygulaması Yöneticisi olarak Microsoft Entra yönetim merkezinde oturum açın.

KimlikUygulamaları>Kurumsal uygulamalarSalesforce>Tek oturum açma sekmesine gidin.

Çoklu oturum açma yöntemi seçin sayfasında SAML'yi seçin.

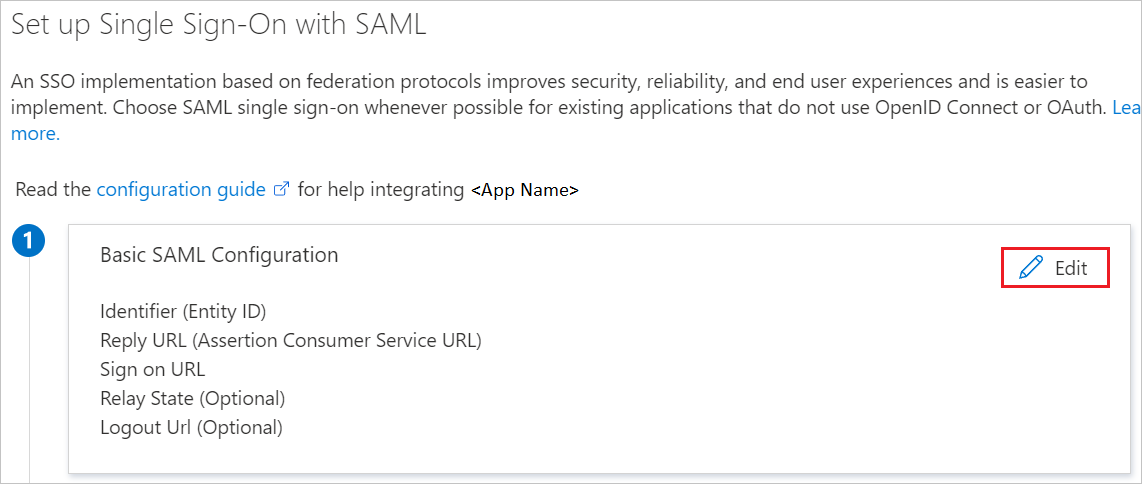

SAML ile çoklu oturum açmayı ayarlama sayfasında, ayarları düzenlemek için Temel SAML Yapılandırması için düzenle/kalem simgesini seçin.

Temel SAML Yapılandırması bölümünde, aşağıdaki alanların değerlerini girin:

a. Tanımlayıcı metin kutusuna aşağıdaki deseni kullanarak değeri yazın:

Kurumsal hesap:

https://<subdomain>.my.salesforce.comGeliştirici hesabı:

https://<subdomain>-dev-ed.my.salesforce.comb. Yanıt URL'si metin kutusuna aşağıdaki deseni kullanarak değeri yazın:

Kurumsal hesap:

https://<subdomain>.my.salesforce.comGeliştirici hesabı:

https://<subdomain>-dev-ed.my.salesforce.comc. Oturum açma URL'si metin kutusuna aşağıdaki deseni kullanarak değeri yazın:

Kurumsal hesap:

https://<subdomain>.my.salesforce.comGeliştirici hesabı:

https://<subdomain>-dev-ed.my.salesforce.comNot

Bu değerler gerçek değildir. Bu değerleri gerçek Tanımlayıcı, Yanıt URL'si ve Oturum Açma URL'si ile güncelleştirin. Bu değerleri almak için Salesforce İstemcisi destek ekibine başvurun.

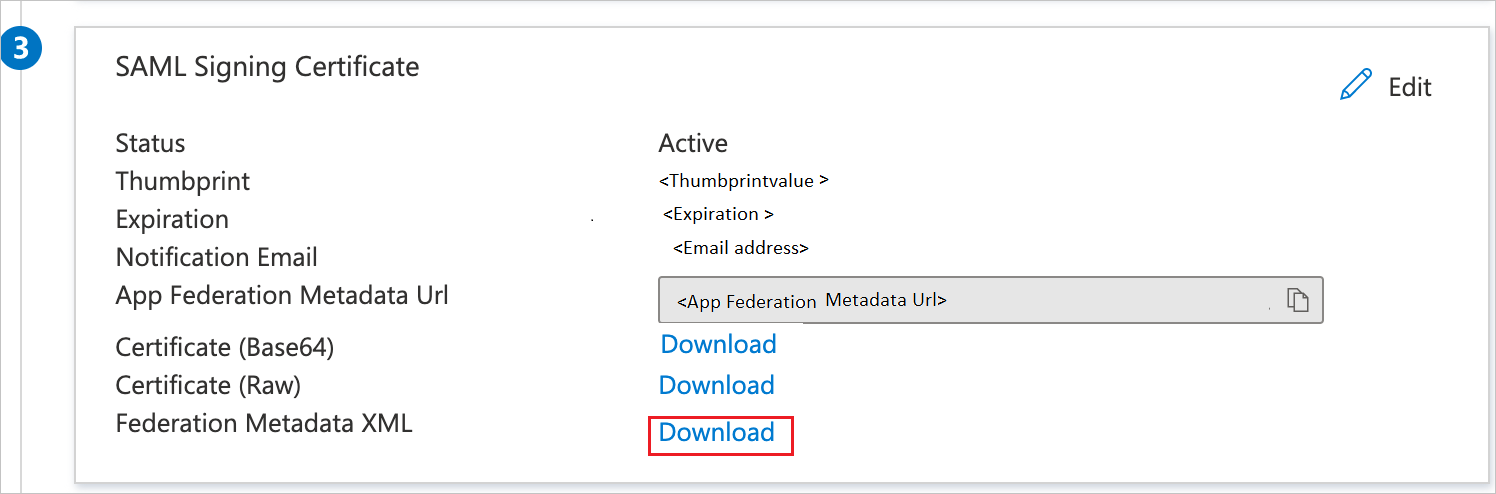

SAML ile çoklu oturum açmayı ayarlama sayfasında, SAML İmzalama Sertifikası bölümünde Federasyon Meta Verileri XML'sini bulun ve İndir'i seçerek sertifikayı indirip bilgisayarınıza kaydedin.

Salesforce'un kurulumu bölümünde, gereksinimlerinize göre uygun URL'leri kopyalayın.

Microsoft Entra test kullanıcısı oluşturma

Bu bölümde B.Simon adlı bir test kullanıcısı oluşturacaksınız.

- Microsoft Entra yönetim merkezinde en az Bir Kullanıcı Yöneticisi olarak oturum açın.

- Kimlik>Kullanıcılar>Tüm kullanıcılar seçeneğine gidin.

- Ekranın üst kısmındaki Yeni kullanıcı

- Kullanıcı özellikleri bölümünde şu adımları izleyin:

-

Görünen ad alanına

B.Simongirin. -

Kullanıcı asıl adı alanına girinusername@companydomain.extension. Örneğin,

B.Simon@contoso.com. - Parola göster onay kutusunu seçin ve Parola kutusunda görüntülenen değeri not edin.

- Gözden geçir ve oluştur’u seçin.

-

Görünen ad alanına

- Oluştur'u belirleyin.

Microsoft Entra test kullanıcısını atama

Bu bölümde, Salesforce'a erişim vererek B.Simon'un çoklu oturum açmayı kullanmasını sağlayacaksınız.

- En az bir Bulut Uygulaması Yöneticisi olarak Microsoft Entra yönetim merkezinde oturum açın.

- Kimlik>Uygulamaları>Kurumsal uygulamalar>Salesforce'a göz atın.

- Uygulamanın genel bakış sayfasında Kullanıcılar ve gruplar'ı seçin.

-

'Kullanıcı/grup ekle'yi seçin, ardından Atama Ekle iletişim kutusundaki Kullanıcılar ve gruplar'ı seçin.

- "Kullanıcılar ve Gruplar iletişim kutusunda, Kullanıcılar listesinden B.Simon'u seçin ve ardından ekranın en altındaki 'Seç' düğmesine tıklayın."

- Kullanıcılara bir rol atanmasını bekliyorsanız, Açılır listeden bir rol seçebilirsiniz. Bu uygulama için hiçbir rol ayarlanmamışsa, "Varsayılan Erişim" rolünün seçili olduğunu görürsünüz.

- Atama Ekle iletişim kutusunda Ata düğmesini seçin.

Salesforce SSO'sını yapılandırma

Farklı bir web tarayıcısı penceresinde, Salesforce şirket sitenizde yönetici olarak oturum açın

Sayfanın sağ üst köşesindeki ayarlar simgesinin üzerine tıkladığınızda, Kurulum seçeneğini göreceksiniz.

Gezinti bölmesinde AYARLAR aşağı kaydırın, Kimlik'ni seçerek ilgili bölümü genişletin. Ardından Tek Sign-On Ayarlarıöğesini seçin.

Tek Sign-On Ayarları sayfasında Düzenle düğmesini seçin.

"SAML'yi Etkinleştirseçin ve Kaydetseçin."

SAML çoklu oturum açma ayarlarınızı yapılandırmak için Meta Veri Dosyasından yeni seçin.

Meta veri XML dosyasını yüklemek için Dosya Seç düğmesine tıklayın ve ardından Oluşturöğesini seçin.

SAML Tekli Oturum Açma Ayarları sayfasında, alanlar otomatik olarak doldurulur. SAML JIT kullanmak istiyorsanız, Kullanıcı Sağlama Etkin'i seçin ve SAML Kimlik Türü'nü Onay, Kullanıcı nesnesinden Federasyon Kimliğini içeriyor olarak seçin. Aksi takdirde, Kullanıcı Sağlama Etkin'in seçimini kaldırın ve SAML Kimlik Türü'nü Onay, Kullanıcının Salesforce kullanıcı adını içeriyor olarak seçin. Kaydetöğesini seçin.

Not

SAML JIT'yi yapılandırdıysanız, Microsoft Entra SSO'yu Yapılandırma bölümünde ek bir adımı tamamlamanız gerekir. Salesforce uygulaması, SAML belirteci öznitelikleri yapılandırmanızda belirli özniteliklere sahip olmanız gereken belirli SAML onayları bekler. Aşağıdaki ekran görüntüsünde Salesforce tarafından gerekli özniteliklerin listesi gösterilmektedir.

Kullanıcıların SAML JIT ile sağlanması ile ilgili sorunlar yaşıyorsanız, bkz. Anında sağlama gereksinimleri ve SAML onaylama alanları. Genellikle JIT başarısız olduğunda,

We can't log you in because of an issue with single sign-on. Contact your Salesforce admin for help.gibi bir hata görebilirsiniz.Salesforce'un sol gezinti bölmesinde Şirket Ayarları'ni seçerek ilgili bölümü genişletin ve ardından Etki Alanım 'seçin.

ekranı aşağı kaydırarak Kimlik Doğrulama Yapılandırması bölümüne gelin ve Düzenle düğmesini seçin.

Kimlik Doğrulama Yapılandırması bölümünde, SAML SSO yapılandırmanızın Kimlik Doğrulama Hizmeti olarak Oturum Açma Sayfası ve AzureSSO'yi kontrol edin ve ardından Kaydet'iseçin.

Not

Birden fazla kimlik doğrulama hizmeti seçilirse, kullanıcılardan Salesforce ortamınızda çoklu oturum açma başlatırken hangi kimlik doğrulama hizmetiyle oturum açmak istediklerini seçmeleri istenir. Bunun olmasını istemiyorsanız diğer tüm kimlik doğrulama hizmetlerini işaretsiz bırakmanız gerekir.

Salesforce test kullanıcısı oluşturma

Bu bölümde, Salesforce'ta B.Simon adlı bir kullanıcı oluşturulur. Salesforce, varsayılan olarak etkinleştirilmiş olan tam zamanında sağlama özelliğini destekler. Bu bölümde sizin için eylem öğesi yok. Salesforce'ta bir kullanıcı zaten yoksa, Salesforce'a erişmeye çalıştığınızda yeni bir kullanıcı oluşturulur. Salesforce otomatik kullanıcı sağlamayı da destekler. Burada otomatik kullanıcı sağlamayı yapılandırma hakkında daha fazla ayrıntı bulabilirsiniz.

SSO'ları test edin

Bu bölümde, Microsoft Entra çoklu oturum açma yapılandırmanızı aşağıdaki seçeneklerle test edin.

Bu uygulamayıtest et'i seçin. Bu, oturum açma akışını başlatabileceğiniz Salesforce Oturum Açma URL'sine yönlendirilir.

Doğrudan Salesforce Oturum Açma URL'sine gidin ve buradan oturum açma akışını başlatın.

Microsoft Uygulamalarım kullanabilirsiniz. Uygulamalarım portalında Salesforce kutucuğunu seçtiğinizde, SSO'nun ayarlandığı Salesforce'ta otomatik olarak oturum açmanız gerekir. Uygulamalarım portalı hakkında daha fazla bilgi için bkz. Uygulamalarım portalına giriş.

Salesforce için SSO'ları test edin (Mobil)

Salesforce mobil uygulamasını açın. Oturum açma sayfasında Özel Etki Alanı kullanseçeneğini belirleyin.

Özel Etki Alanı metin kutusuna kayıtlı özel etki alanı adınızı girin ve Devam Etseçin.

Salesforce uygulamasında oturum açmak için Microsoft Entra kimlik bilgilerinizi girin ve sonraki seçin.

Aşağıda gösterildiği gibi Erişime İzin Ver sayfasında Salesforce uygulamasına erişim vermek için İzin Ver seçin.

Son olarak başarıyla oturum açıldıktan sonra uygulama giriş sayfası görüntülenir.

Yerel hesaplar üzerinden uygulama erişimini engelleme

SSO'nun çalışıp kuruluşunuzda dağıtıldığını doğruladıktan sonra yerel kimlik bilgilerini kullanarak uygulama erişimini devre dışı bırakın. Bu, Salesforce'ta oturum açmaları korumak için Koşullu Erişim ilkelerinizin, MFA'nızın vb. geçerli olmasını sağlar.

İlgili içerik

Enterprise Mobility + Security E5 veya Bulut için Microsoft Defender Uygulamaları için başka bir lisansınız varsa, bu üründeki uygulama etkinliklerinin denetim kaydını toplayabilirsiniz. Bu denetim, uyarıları araştırırken kullanılabilir. Bulut için Defender Uygulamalarında, kullanıcı, yönetici veya oturum açma etkinlikleri ilkelerinizle uyumlu olmadığında uyarılar tetiklenebilir. Bulut için Microsoft Defender Uygulamalarını Salesforce'a bağlayarak Salesforce oturum açma olayları Bulut için Defender Uygulamalar tarafından toplanır.

Buna ek olarak, kuruluşunuzun hassas verilerinin gerçek zamanlı sızdırılmasını ve sızmasını engelleyen Oturum Kontrolü'nü etkinleştirebilirsiniz. Oturum Denetimi Koşullu Erişim'den genişletir. Bulut için Microsoft Defender Uygulamaları ile oturum denetimini zorunlu kılmayı öğrenin.