Подключение серверов Windows к службе Microsoft Defender для конечной точки

Область применения:

- Microsoft Defender для конечной точки для серверов

- Microsoft Defender для серверов плана 1 или плана 2

Хотите попробовать Defender для конечной точки? Зарегистрироваться для бесплатной пробной версии.

Defender для конечной точки расширяет поддержку, включив также Windows Server операционную систему. Эта поддержка обеспечивает расширенные возможности обнаружения и исследования атак с помощью портала Microsoft Defender. Поддержка Windows Server предоставляет более глубокое представление о действиях сервера, обеспечивает охват для обнаружения атак на ядро и память, а также позволяет выполнять действия по реагированию.

В этой статье описывается, как подключить определенные серверы Windows к Defender для конечной точки.

Инструкции по скачиванию и использованию Безопасность Windows базовых показателей для серверов Windows см. в статье Базовые показатели Безопасность Windows.

Совет

В качестве компаньона к этой статье ознакомьтесь с руководством по настройке анализатора безопасности , чтобы ознакомиться с рекомендациями и научиться укреплять защиту, повышать соответствие требованиям и уверенно перемещаться по ландшафту кибербезопасности. Чтобы настроить интерфейс на основе вашей среды, вы можете получить доступ к руководству по автоматической настройке анализатора безопасности в Центр администрирования Microsoft 365.

Общие сведения о подключении Windows Server

На следующей схеме показаны общие действия, необходимые для успешного подключения серверов.

Примечание.

Выпуски Windows Hyper-V Server не поддерживаются.

Интеграция с Microsoft Defender для серверов

Defender для конечной точки легко интегрируется с Microsoft Defender для серверов и Microsoft Defender для облака. Вы можете автоматически подключать серверы, чтобы серверы, отслеживаемые Defender для облака, отображались в Defender для конечной точки, а также проводить подробные исследования в качестве клиента Defender для облака. Дополнительные сведения см. в статье Защита конечных точек с помощью интеграции Defender для конечной точки с Defender для облака.

На устройствах под управлением Windows Server 2016 или Windows Server 2012 R2 можно вручную установить или обновить современное унифицированное решение или использовать интеграцию с Defender для серверов для автоматического развертывания или обновления серверов, охватываемых соответствующим планом Defender для сервера. Дополнительные сведения см. в статье Защита конечных точек с помощью интеграции Defender для конечной точки с Defender для облака.

При использовании Defender для облака для мониторинга серверов клиент Defender для конечной точки автоматически создается (в США для пользователей из США, в ЕС для европейских пользователей и в Великобритании для пользователей Великобритании). Данные, собираемые Defender для конечной точки, хранятся в географическом расположении клиента, как определено во время подготовки.

Если вы начинаете использовать Defender для конечной точки перед использованием Defender для облака, данные хранятся в расположении, указанном при создании клиента, даже если вы интегрируете с Defender для облака позже. После настройки вы не сможете изменить расположение, в котором хранятся данные. Если вам нужно переместить данные в другое расположение, обратитесь к служба поддержки Майкрософт, чтобы сбросить клиент.

Мониторинг конечной точки сервера с использованием интеграции между Defender для серверов и Defender для конечной точки недоступен для Office 365 клиентов GCC.

Ранее использование microsoft Monitoring Agent (MMA) в Windows Server 2016, Windows Server 2012 R2 и более ранних версиях Windows Server разрешалось шлюзу OMS и Log Analytics обеспечить подключение к облачным службам Defender. Новое решение, например Defender для конечной точки Windows Server 2019 и более поздних версий, а также Windows 10 или более поздней версии, не поддерживает этот шлюз.

Серверы Linux, подключенные через Defender для облака, имеют начальную конфигурацию для запуска Microsoft Defender антивирусной программы в пассивном режиме.

Windows Server 2016 и Windows Server 2012 R2

- Скачивание пакетов установки и подключения

- Применение пакета установки

- Следуйте инструкциям по подключению для соответствующего средства.

Windows Server Semi-Annual Enterprise Channel и Windows Server 2019 или более поздней версии

- Скачивание пакета подключения

- Следуйте инструкциям по подключению для соответствующего средства.

Функциональные возможности в современном унифицированном решении

Предыдущая реализация (до апреля 2022 г.) подключения Windows Server 2016 и Windows Server 2012 R2 требовала использования Microsoft Monitoring Agent (MMA).

Новый пакет унифицированного решения упрощает подключение серверов за счет удаления зависимостей и шагов установки. Он также предоставляет расширенный набор функций. Дополнительные сведения см. в разделе Защита Windows Server 2012 R2 и 2016.

В зависимости от сервера, который вы подключаете, единое решение устанавливает Defender для конечной точки и (или) датчик EDR. В следующей таблице показано, какой компонент установлен и что встроено по умолчанию.

| Версия сервера | AV | EDR |

|---|---|---|

| Windows Server 2012 R2 |

|

|

| Windows Server 2016 | Встроенные |

|

| Windows Server 2019 г. и более поздних версий | Встроенные | Встроенные |

Если вы ранее подключали серверы с помощью MMA, следуйте указаниям, приведенным в разделе Миграция сервера , чтобы перейти на новое решение.

Важно!

Прежде чем продолжить подключение, ознакомьтесь с разделом Известные проблемы и ограничения в новом унифицированном пакете решения для Windows Server 2012 R2 и Windows Server 2016.

Предварительные условия

Предварительные требования для Windows Server 2016 и Windows Server 2012 R2

- Рекомендуется установить на сервере последнее доступное обновление стека обслуживания (SSU) и наименьшее накопительное обновление (LCU).

- Необходимо установить SSU с 14 сентября 2021 г. или более поздней версии.

- Необходимо установить LCU с 20 сентября 2018 г. или более поздней версии.

- Включите функцию антивирусной программы Microsoft Defender и убедитесь, что она обновлена. Дополнительные сведения о включении антивирусная программа Defender на Windows Server см. в статье Повторное включение антивирусная программа Defender на Windows Server, если она была отключена, и Повторное включение. антивирусная программа Defender Windows Server, если он был удален.

- Скачайте и установите последнюю версию платформы с помощью клиентский компонент Центра обновления Windows. Кроме того, можно скачать пакет обновления вручную из каталога Центра обновления Майкрософт или из MMPC.

Предварительные требования для запуска Defender для конечной точки с решениями безопасности сторонних разработчиков

Если вы планируете использовать решение для защиты от вредоносных программ сторонних разработчиков, необходимо запустить Microsoft Defender антивирусную программу в пассивном режиме. Не забудьте установить пассивный режим во время установки и подключения.

Примечание.

Если вы устанавливаете Defender для конечной точки на серверах с McAfee Endpoint Security (ENS) или VirusScan Enterprise (VSE), возможно, потребуется обновить версию платформы McAfee, чтобы убедиться, что антивирусная программа Microsoft Defender не удалена или отключена. Дополнительные сведения, включая необходимые номера версий, см. в статье Центра знаний McAfee.

Обновление пакетов для Windows Server 2016 или Windows Server 2012 R2

Чтобы регулярно получать улучшения продукта и исправления для компонента Defender для конечной точки, убедитесь, что клиентский компонент Центра обновления Windows KB5005292 применены или утверждены. Кроме того, сведения о обновлении компонентов защиты см. в статье Управление обновлениями антивирусной программы Microsoft Defender и применение базовых показателей.

Если вы используете Windows Server Update Services (WSUS) и (или) Microsoft Endpoint Configuration Manager, это новое "обновление Microsoft Defender для конечной точки для датчика EDR" доступно в категории " Microsoft Defender для конечной точки".

Сводка по шагам подключения

- ШАГ 1 . Скачивание пакетов установки и подключения

- ШАГ 2 . Применение пакета установки и подключения

- ШАГ 3. Выполните действия по подключению

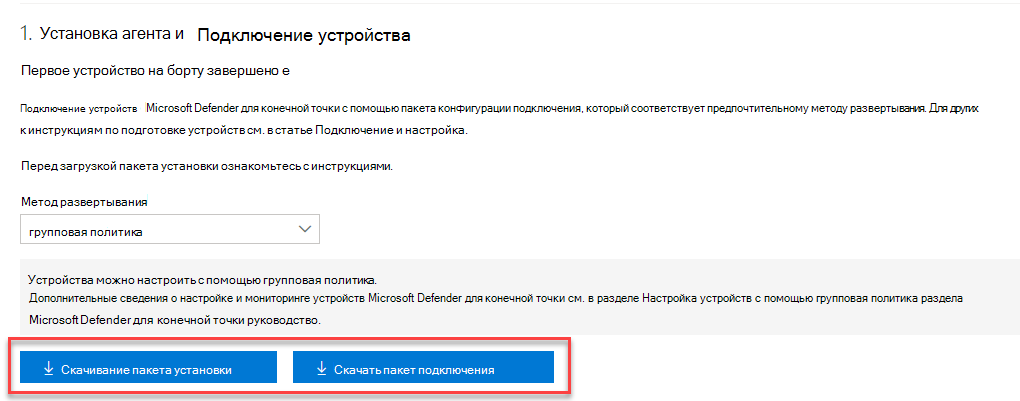

ШАГ 1. Скачивание пакетов установки и подключения

Необходимо скачать пакеты установки и подключения с портала.

Примечание.

Пакет установки обновляется ежемесячно. Перед использованием обязательно скачайте последнюю версию пакета. Чтобы выполнить обновление после установки, вам не нужно снова запускать пакет установщика. В этом случае установщик сначала попросит вас отключить подключение, так как это является требованием для удаления. См. статью Обновление пакетов для Defender для конечной точки в Windows Server 2012 R2 и 2016.

Примечание.

На Windows Server 2016 Microsoft Defender антивирусная программа должна быть установлена как компонент (см. раздел Переключение на Defender для конечной точки) и полностью обновлена перед продолжением установки.

Если вы используете решение для защиты от вредоносных программ сторонних разработчиков, обязательно добавьте исключения для Microsoft Defender антивирусной программы (из этого списка процессов Microsoft Defender на вкладке Процессы в Защитнике) в решение сторонних разработчиков перед установкой. Также рекомендуется добавить решения безопасности сторонних разработчиков в список исключений антивирусная программа Defender.

Пакет установки содержит MSI-файл, который устанавливает агент Defender для конечной точки.

Пакет подключения содержит WindowsDefenderATPOnboardingScript.cmd, который содержит скрипт подключения.

Чтобы скачать пакеты, выполните следующие действия.

На портале Microsoft Defender перейдите в раздел Подключение конечной > точки > параметров.

Выберите Windows Server 2016 и Windows Server 2012 R2.

Выберите Скачать пакет установки и сохраните файл .msi.

Выберите Скачать пакет подключения и сохраните файл .zip.

Установите пакет установки, используя любой из вариантов установки Microsoft Defender антивирусной программы. Для установки требуются административные разрешения.

Важно!

Локальный скрипт подключения подходит для подтверждения концепции, но его не следует использовать для развертывания в рабочей среде. Для развертывания в рабочей среде рекомендуется использовать групповая политика или Microsoft Endpoint Configuration Manager.

ШАГ 2. Применение пакета установки и подключения

На этом шаге необходимо установить компоненты предотвращения и обнаружения, необходимые перед подключением устройства к облачной среде Defender для конечной точки, чтобы подготовить компьютер к подключению. Убедитесь, что выполнены все предварительные требования .

Примечание.

Microsoft Defender антивирусная программа будет установлена и будет активной, если вы не настроите ее в пассивный режим.

Параметры установки пакетов Defender для конечной точки

В предыдущем разделе вы скачали пакет установки. Пакет установки содержит установщик для всех компонентов Defender для конечной точки.

Для установки агента можно использовать любой из следующих параметров:

- Установка с помощью командной строки

- Установка с помощью скрипта

- Примените пакеты установки и подключения с помощью групповая политика

Установка Defender для конечной точки с помощью командной строки

Используйте пакет установки из предыдущего шага, чтобы установить Defender для конечной точки.

Выполните следующую команду, чтобы установить Defender для конечной точки:

Msiexec /i md4ws.msi /quiet

Чтобы удалить компьютер, сначала отключите компьютер с помощью соответствующего сценария отключения. Затем выполните удаление с помощью программ и компонентов панель управления >>.

Кроме того, выполните следующую команду удаления, чтобы удалить Defender для конечной точки:

Msiexec /x md4ws.msi /quiet

Чтобы выполнить приведенную выше команду, необходимо использовать тот же пакет, который использовался для установки.

Параметр /quiet отключает все уведомления.

Примечание.

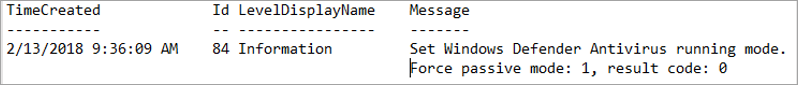

Microsoft Defender антивирусная программа не переходит в пассивный режим автоматически. Вы можете настроить Microsoft Defender Антивирусная программа для запуска в пассивном режиме, если вы используете антивирусную программу или антивредоносное ПО сторонних разработчиков. При установке из командной строки необязательный FORCEPASSIVEMODE=1 компонент немедленно устанавливает компонент антивирусной программы Microsoft Defender в пассивный режим, чтобы избежать помех. Затем, чтобы убедиться, что антивирусная программа Defender остается в пассивном режиме после подключения для поддержки таких возможностей, как блок EDR, задайте раздел реестра ForceDefenderPassiveMode.

Поддержка Windows Server предоставляет более глубокое представление о действиях сервера, обеспечивает охват для обнаружения атак на ядро и память, а также позволяет выполнять действия по реагированию.

Установка Defender для конечной точки с помощью скрипта

Вспомогательный скрипт установщика можно использовать для автоматизации установки, удаления и подключения.

Примечание.

Сценарий установки подписан. Любые изменения в скрипте делают сигнатуру недействительной. При скачивании скрипта из GitHub рекомендуемым подходом, чтобы избежать случайного изменения, является скачивание исходных файлов в виде ZIP-архива, а затем извлечение их для получения install.ps1 файла (на странице main Code (Код) выберите раскрывающееся меню Код и выберите "Скачать ZIP- файл").

Этот скрипт можно использовать в различных сценариях, включая сценарии, описанные в разделе Сценарии миграции сервера из предыдущего решения Defender для конечной точки на основе MMA, а также для развертывания с помощью групповая политика, как описано ниже.

Применение пакетов установки и подключения с помощью групповая политика

Если вы используете групповая политика, примените Defender для установки и подключения пакетов конечной точки с помощью скрипта установщика.

Создайте групповую политику, выполнив следующие действия.

Откройте Консоль управления групповыми политиками.

Щелкните правой кнопкой мыши групповая политика Объекты, которые нужно настроить, а затем выберите Создать.

Укажите имя нового объекта групповая политика и нажмите кнопку ОК.

В консоли управления групповая политика щелкните правой кнопкой мыши объект групповая политика, который требуется настроить, и выберите изменить.

В Редактор управления групповая политика выберите Конфигурация компьютера, Параметры и Параметры панели управления.

Щелкните правой кнопкой мыши запланированные задачи, наведите указатель мыши на пункт Создать, а затем выберите Немедленная задача (по крайней мере Windows 7).

В открывавшемся окне Задача перейдите на вкладку Общие . В разделе Параметры безопасности выберите Изменить пользователя или Группу и введите SYSTEM, а затем выберите Проверить имена , а затем ОК.

NT AUTHORITY\SYSTEMотображается как учетная запись пользователя, от имени которой выполняется задача.Выберите Выполнить независимо от того, вошел ли пользователь в систему или нет, и проверка поле Запуск с самыми высокими привилегиями проверка.

В поле Имя введите соответствующее имя запланированной задачи (например, Развертывание Defender для конечной точки).

Перейдите на вкладку Действия и выберите Создать... Убедитесь, что в поле Действие выбран пункт Запустить программу. Скрипт установщика обрабатывает установку и немедленно выполняет шаг подключения после завершения установки. Выберите C:\Windows\System32\WindowsPowerShell\v1.0\powershell.exe укажите аргументы:

-ExecutionPolicy RemoteSigned \\servername-or-dfs-space\share-name\install.ps1 -OnboardingScript \\servername-or-dfs-space\share-name\windowsdefenderatponboardingscript.cmdПримечание.

Рекомендуемый параметр политики выполнения —

Allsigned. Для этого требуется импортировать сертификат подписи скрипта в хранилище доверенных издателей локального компьютера, если скрипт выполняется от имени SYSTEM в конечной точке.Замените

\\servername-or-dfs-space\share-nameUNC-путем, используя полное доменное имя (FQDN) файлового сервера общегоinstall.ps1файла. Пакет установщика md4ws.msi должен быть размещен в том же каталоге. Убедитесь, что разрешения пути UNC разрешают доступ на запись к учетной записи компьютера, устанавливающей пакет, для поддержки создания файлов журнала. Если вы хотите отключить создание файлов журнала (не рекомендуется), можно использовать-noETL -noMSILogпараметры.В сценариях, в которых требуется, чтобы антивирусная программа Microsoft Defender сосуществовала с решениями для защиты от вредоносных программ сторонних разработчиков, добавьте параметр $Passive, чтобы установить пассивный режим во время установки.

Нажмите кнопку ОК и закройте все открытые окна консоли управления групповая политика.

Чтобы связать объект групповой политики с подразделением, щелкните правой кнопкой мыши и выберите Связать существующий объект групповой политики. В появившемся диалоговом окне выберите объект групповая политика, который необходимо связать. Нажмите OK.

Дополнительные параметры конфигурации см. в разделах Настройка примеров параметров коллекции и Другие рекомендуемые параметры конфигурации.

ШАГ 3. Выполните действия по подключению

Следующие действия применимы только в том случае, если вы используете решение для защиты от вредоносных программ сторонних разработчиков. Необходимо применить следующий Microsoft Defender параметр пассивного режима антивирусной программы. Убедитесь, что он настроен правильно:

Задайте следующую запись реестра:

- Путь:

HKLM\SOFTWARE\Policies\Microsoft\Windows Advanced Threat Protection - Имя:

ForceDefenderPassiveMode - Тип:

REG_DWORD - Значение:

1

- Путь:

Известные проблемы и ограничения в современном унифицированном решении

К Windows Server 2016 и Windows Server 2012 R2 относятся следующие моменты:

Всегда скачиваете последнюю версию пакета установщика с портала Microsoft Defender (https://security.microsoft.com) перед выполнением новой установки и убедитесь, что выполнены необходимые условия. После установки убедитесь в регулярном обновлении с помощью обновлений компонентов, описанных в разделе Обновление пакетов для Defender для конечной точки на Windows Server 2012 R2 и 2016.

Обновление операционной системы может привести к проблеме установки на компьютерах с более медленными дисками из-за истечения времени ожидания при установке службы. Сбой установки с сообщением "Не удалось найти c:\program files\windows defender\mpasdesc.dll, - 310 WinDefend". Используйте последний пакет установки и последнюю версию скриптаinstall.ps1 , чтобы при необходимости удалить неудачную установку.

Пользовательский интерфейс на Windows Server 2016 и Windows Server 2012 R2 позволяет выполнять только базовые операции. Сведения о локальном выполнении операций на устройстве см. в статье Управление Defender для конечной точки с помощью PowerShell, WMI и MPCmdRun.exe. В результате функции, которые специально зависят от взаимодействия с пользователем, например когда пользователю предлагается принять решение или выполнить определенную задачу, могут работать неправильно. Рекомендуется отключить или не включать пользовательский интерфейс и не требовать взаимодействия с пользователем на любом управляемом сервере, так как это может повлиять на возможности защиты.

Не все правила сокращения направлений атаки применимы ко всем операционным системам. См . раздел Правила сокращения направлений атак.

Обновления операционной системы не поддерживаются. Отключите подключение, а затем удалите перед обновлением. Пакет установщика можно использовать только для обновления установок, которые еще не были обновлены с помощью новой платформы защиты от вредоносных программ или пакетов обновления датчиков EDR.

Чтобы автоматически развернуть и подключить новое решение с помощью microsoft Endpoint Configuration Manager (MECM), необходимо использовать версию 2207 или более позднюю. Вы по-прежнему можете настроить и развернуть с помощью версии 2107 с накопительным пакетом исправлений, но для этого требуются дополнительные действия по развертыванию. Дополнительные сведения см. в статье Microsoft Endpoint Configuration Manager сценарии миграции.

Windows Server Semi-Annual Enterprise Channel (SAC), Windows Server 2019 г., Windows Server 2022 г. и Windows Server 2025 г.

Скачать пакет

На портале Microsoft Defender перейдите в раздел Параметры Конечные>точки>Управление устройствами>Onboarding.

Выберите Windows Server 1803, 2019 и 2022.

Выберите Скачать пакет. Сохраните его как

WindowsDefenderATPOnboardingPackage.zip.Выполните действия, описанные в разделе Действия по подключению .

Проверка подключения и установки

Убедитесь, что антивирусная программа Microsoft Defender и Defender для конечной точки запущены.

Запуск теста обнаружения для проверки подключения

После подключения устройства можно выполнить тест обнаружения, чтобы убедиться, что устройство правильно подключено к службе. Дополнительные сведения см. в статье Запуск теста обнаружения на недавно подключенном устройстве Defender для конечной точки.

Примечание.

Запуск антивирусной программы Microsoft Defender не требуется, но рекомендуется. Если другой продукт антивирусной программы является основным решением для защиты конечных точек, можно запустить антивирусная программа Defender в пассивном режиме. Убедиться, что пассивный режим включен, можно только после проверки работы датчика Defender для конечной точки (SENSE).

Выполните следующую команду, чтобы убедиться, что антивирусная программа Microsoft Defender установлена:

Примечание.

Этот шаг проверки требуется только в том случае, если вы используете антивирусную программу Microsoft Defender в качестве активного решения для защиты от вредоносных программ.

sc.exe query WindefendЕсли результатом будет "Указанная служба не существует в качестве установленной службы", необходимо установить Microsoft Defender антивирусную программу.

Сведения об использовании групповая политика для настройки и управления антивирусной программой Microsoft Defender на серверах Windows см. в статье Использование параметров групповая политика для настройки и управления Microsoft Defender антивирусной программы.

Выполните следующую команду, чтобы убедиться, что Defender для конечной точки запущен:

sc.exe query senseРезультат должен показать, что он работает. Если у вас возникли проблемы с подключением, см. статью Устранение неполадок при подключении.

Запустить проверку обнаружения

Выполните действия, описанные в разделе Запуск теста обнаружения на недавно подключенном устройстве , чтобы убедиться, что сервер отчитывается в Defender для службы конечной точки.

Дальнейшие действия

После успешного подключения устройств к службе необходимо настроить отдельные компоненты Defender для конечной точки. Следуйте указаниям по настройке возможностей , чтобы получить рекомендации по включению различных компонентов.

Отключение серверов Windows

Вы можете отключить Windows Server 2012 R2, Windows Server 2016, Windows Server ( SAC), Windows Server 2019, Windows Server 2019 Core edition, Windows Server 2022 и Windows Server 2025, используя тот же метод, который доступен для Windows 10 клиентских устройств.

- Отключение устройств с помощью групповая политика

- Отключение устройств с помощью Configuration Manager

- Отключение устройств с помощью средств мобильной Управление устройствами

- Отключение устройств с помощью локального скрипта

После отключения можно приступить к удалению пакета унифицированного решения на Windows Server 2016 и Windows Server 2012 R2.

Для других версий Windows Server можно отключить серверы Windows из службы двумя способами:

- Удаление агента MMA

- Удаление конфигурации рабочей области Defender для конечной точки

Примечание.

Эти инструкции по отключению для других версий Windows Server также применяются, если вы используете предыдущий Defender для конечной точки для Windows Server 2016 и Windows Server 2012 R2, для которых требуется MMA. Инструкции по переходу на новое унифицированное решение см . в статье Сценарии миграции сервера в Defender для конечной точки.

Статьи по теме

- Подключение устройств Windows с помощью Configuration Manager

- Подключение предыдущих версий Windows

- Подключение устройств Windows 10

- Подключение устройствах, отличных от Windows

- Настройка параметров прокси-сервера и соединения с Интернетом

- Запуск теста обнаружения на недавно подключенном устройстве Defender для конечной точки

- Устранение неполадок с подключением Defender для конечной точки

- Microsoft Entra простой единый вход

- Устранение неполадок с подключением, связанных с управлением безопасностью для Defender для конечной точки

Совет

Хотите узнать больше? Engage с сообществом Microsoft Security в нашем техническом сообществе: Microsoft Defender для конечной точки Техническое сообщество.