Integratie van eenmalige aanmelding van Microsoft Entra met Ally.io

In dit artikel leert u hoe u Ally.io integreert met Microsoft Entra ID. Wanneer u Ally.io integreert met Microsoft Entra ID, kunt u het volgende doen:

- In Microsoft Entra-id beheren wie toegang heeft tot Ally.io.

- Ervoor zorgen dat gebruikers automatisch met hun Microsoft Entra-account worden aangemeld bij Ally.io.

- Beheer uw accounts op één centrale locatie.

Voorwaarden

In het scenario dat in dit artikel wordt beschreven, wordt ervan uitgegaan dat u al beschikt over de volgende vereisten:

- Een Microsoft Entra-gebruikersaccount met een actief abonnement. Als u er nog geen hebt, kunt u Gratis een account maken.

- Een van de volgende rollen:

- Ally.io abonnement met Single Sign-On (SSO) geactiveerd.

Beschrijving van scenario

In dit artikel configureert en test u Microsoft Entra Single Sign-On (SSO) in een testomgeving.

- Ally.io ondersteunt SP en IDP geïnitieerde Single Sign-On.

- Ally.io biedt ondersteuning voor Just-In-Time-inrichting van gebruikers.

Ally.io toevoegen vanuit de galerie

Als u de integratie van Ally.io in Microsoft Entra ID wilt configureren, moet u Ally.io vanuit de galerie toevoegen aan uw lijst met beheerde SaaS-apps.

- Meld u aan bij het Microsoft Entra-beheercentrum als minimaal een cloudtoepassingsbeheerder.

- Blader naar Identity>Applications>Enterprise-toepassingen>Nieuwe toepassing.

- In de sectie Toevoegen uit de galerie typ je Ally.io in het zoekvak.

- Selecteer Ally.io in het resultatenvenster en voeg vervolgens de app toe. Wacht een paar seconden terwijl de app aan uw tenant wordt toegevoegd.

Als alternatief kunt u ook de Enterprise App Configuration Wizard gebruiken. In deze wizard kunt u een toepassing toevoegen aan uw tenant, gebruikers/groepen toevoegen aan de app, rollen toewijzen en ook de configuratie van eenmalige aanmelding doorlopen. Meer informatie over Microsoft 365-wizards.

Microsoft Entra Single Sign-On configureren en testen voor Ally.io

Configureer en test Microsoft Entra SSO met Ally.io met een testgebruiker genaamd B.Simon. Voor SSO om te werken, moet u een koppelingsrelatie tot stand brengen tussen een Microsoft Entra-gebruiker en de bijbehorende gebruiker in Ally.io.

Voer de volgende stappen uit om Microsoft Entra Single Sign-On (SSO) met Ally.io te configureren en te testen:

-

Microsoft Entra SSO configureren - om uw gebruikers in staat te stellen deze functie te gebruiken.

- Een Microsoft Entra-testgebruiker maken : eenmalige aanmelding van Microsoft Entra testen met B.Simon.

- Wijs de Microsoft Entra-testgebruiker toe om B.Simon in staat te stellen eenmalige aanmelding van Microsoft Entra te gebruiken.

- Eenmalige aanmelding bij Ally.io configureren : als u de instellingen voor eenmalige aanmelding aan de toepassingszijde wilt configureren.

- SSO testen - om te controleren of de configuratie werkt.

Microsoft Entra SSO configureren

Volg deze stappen om Microsoft Entra SSO in te schakelen.

Meld u aan bij het Microsoft Entra-beheercentrum als minimaal een cloudtoepassingsbeheerder.

Blader naar Identity>Applications>Enterprise-toepassingen>Ally.io>Eenmalige aanmelding.

Op de pagina Een methode voor eenmalige aanmelding selecteren, selecteer SAML.

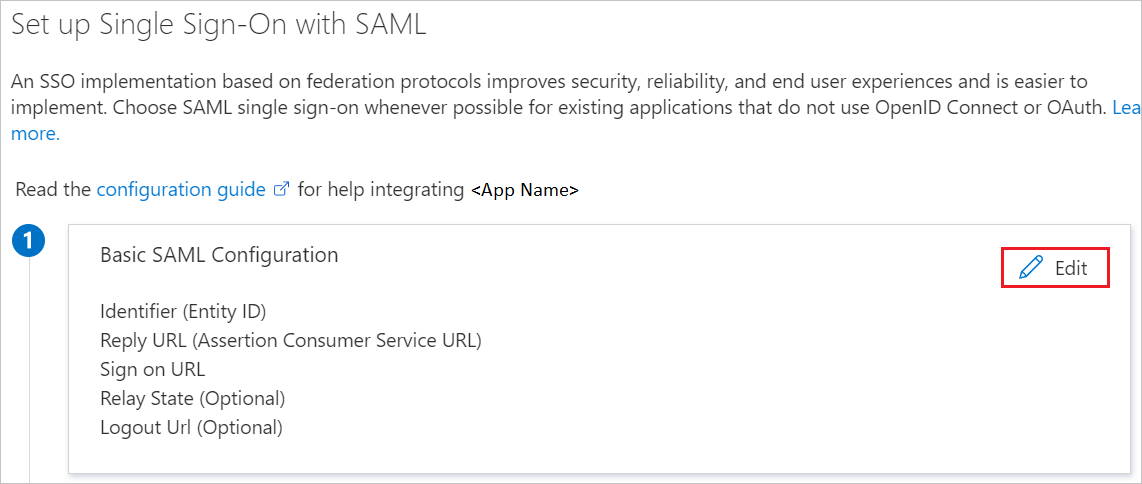

Klik op de pagina Eenmalige aanmelding instellen met SAML op het potloodpictogram voor Standaard SAML-configuratie om de instellingen te bewerken.

Voer in de sectie Standaard SAML-configuratie, als u de toepassing wilt configureren in IDP geïnitieerde modus, de waarden voor de volgende velden in:

een. Typ in het tekstvak Id een URL met het volgende patroon:

https://app.ally.io/saml/consume/<CUSTOM_GUID>b. Typ in het tekstvak Antwoord-URL een URL met het volgende patroon:

https://app.ally.io/saml/consume/<CUSTOM_GUID>Klik op Extra URL's instellen en voer de volgende stap uit als u de toepassing in SP geïnitieerde modus wilt configureren:

Typ in het tekstvak aanmeldings-URL de URL:

https://app.ally.io/Notitie

Deze waarden zijn niet echt. Werk deze waarden bij met de werkelijke id en antwoord-URL. Neem contact op met Ally.io klantondersteuningsteam om deze waarden te verkrijgen. U kunt ook verwijzen naar de patronen die worden weergegeven in de sectie Standaard SAML-configuratie.

Ally.io toepassing verwacht dat de SAML-asserties een specifieke indeling hebben. Hiervoor moet u aangepaste kenmerktoewijzingen toevoegen aan de configuratie van uw SAML-tokenkenmerken. In de volgende schermopname ziet u de lijst met standaardkenmerken.

Bovendien verwacht Ally.io toepassing nog enkele kenmerken die als SAML-antwoord moeten worden doorgestuurd. Deze worden hieronder weergegeven. Deze kenmerken zijn ook vooraf ingevuld, maar u kunt ze controleren op basis van uw vereisten.

Naam Bronkenmerk e-mail gebruikersnaam.gebruikershoofdennaam voornaam gebruiker.voornaam achternaam gebruiker.achternaam Op de pagina Single sign-on instellen met SAML, in de sectie SAML-handtekeningcertificaat, vindt u Certificaat (Base64) en selecteert u Download om het certificaat te downloaden en op uw computer op te slaan.

Kopieer in de sectie Instellen van Ally.io de juiste URL('s) op basis van uw behoeften.

Een Microsoft Entra-testgebruiker maken

In deze sectie maakt u een testgebruiker met de naam B.Simon.

- Meld u aan bij het Microsoft Entra-beheercentrum als ten minste een gebruikersbeheerder.

- Navigeer naar Identity>Users>Alle gebruikers.

- Selecteer Nieuwe gebruiker>Gebruiker aanmakenboven aan het scherm.

- Voer in de eigenschappen User de volgende stappen uit:

- Voer in het veld weergavenaam

B.Simonin. - Voer in het veld User Principal Name de username@companydomain.extensionin. Bijvoorbeeld

B.Simon@contoso.com. - Schakel het selectievakje Wachtwoord weergeven in en noteer de waarde die wordt weergegeven in het vak Wachtwoord.

- Selecteer Beoordelen + creëren.

- Voer in het veld weergavenaam

- Selecteer Aanmaken.

De Microsoft Entra-testgebruiker toewijzen

In deze sectie geeft u B.Simon toestemming om eenmalige aanmelding te gebruiken door toegang te verlenen tot Ally.io.

- Meld u aan bij het Microsoft Entra-beheercentrum als minimaal een cloudtoepassingsbeheerder.

- Blader naar Identity>Applications>Enterprise-toepassingen>Ally.io.

- Selecteer op de overzichtspagina van de app Gebruikers en groepen.

- Selecteer Gebruiker/groep toevoegenen selecteer vervolgens Gebruikers en groepen in het dialoogvenster Toewijzing toevoegen.

- Selecteer in het dialoogvenster Gebruikers en groepenB.Simon in de lijst Gebruikers en klik vervolgens op de knop Selecteer onder aan het scherm.

- Als u verwacht dat een rol wordt toegewezen aan de gebruikers, kunt u deze selecteren in de Selecteer een rol vervolgkeuzelijst. Als er geen rol is ingesteld voor deze app, wordt de rol Standaardtoegang geselecteerd.

- Klik in het dialoogvenster Opdracht toevoegen op de knop Toewijzen.

Ally.io SSO configureren

Als u eenmalige aanmelding aan Ally.io zijde wilt configureren, moet u het certificaat (Base64) en de juiste URL's uit de Azure-portal kopiëren en toevoegen aan Ally.io.

Meld u aan bij Ally.io met een beheerdersaccount.

Gebruik de navigatiebalk links op het scherm om Admin>Integrationste selecteren.

Schuif naar de sectie Authentication en selecteer single sign-on. Selecteer vervolgens inschakelen.

De pagina SSO-configuratie wordt geopend en u kunt het certificaat en de gekopieerde URL's configureren.

Voer in de SSO-configuratie de volgende instellingen in of selecteer deze:

- Ally: Microsoft Entra ID

- SAML 2.0 Endpoint URL: Aanmeldings-URL

- URL van Identiteitsprovider-uitgever: Microsoft Entra-identificatiecode

- Openbaar(X.509)-certificaat: Certificaat (basis 64)

SSO testen

In deze sectie test u de configuratie voor eenmalige aanmelding van Microsoft Entra met de volgende opties.

Geïnitieerd door SP:

Klik op Deze toepassing testen. U wordt omgeleid naar Ally.io aanmeldings-URL waar u de aanmeldingsstroom kunt initiëren.

Ga rechtstreeks naar Ally.io aanmeldings-URL en initieer de aanmeldingsstroom daar.

IDP gestart:

- Klik op Test deze toepassing, en u wordt automatisch aangemeld bij de Ally.io waarvoor u de SSO hebt ingesteld.

U kunt Microsoft Mijn apps ook gebruiken om de toepassing in elke modus te testen. Wanneer u in Mijn apps op de tegel Ally.io klikt en deze is geconfigureerd in de SP-modus, wordt u omgeleid naar de aanmeldingspagina van de toepassing voor het initiëren van de aanmeldingsstroom. Als deze is geconfigureerd in de IDP-modus, wordt u automatisch aangemeld bij het Ally.io waarvoor u eenmalige aanmelding hebt ingesteld. Zie Inleiding tot mijn appsvoor meer informatie over mijn apps.

Verwante inhoud

Zodra u Ally.io hebt geconfigureerd, kunt u sessiebeheer afdwingen, waardoor exfiltratie en infiltratie van gevoelige gegevens van uw organisatie in realtime worden beschermd. Sessiebeheer is een uitbreiding van voorwaardelijke toegang. Meer informatie over het afdwingen van sessiebeheer met Microsoft Defender voor Cloud Apps.