Руководство по интеграции единого входа Microsoft Entra с Trend Micro Web Security (TMWS)

В этом руководстве вы узнаете, как интегрировать Trend Micro Web Security (TMWS) с идентификатором Microsoft Entra. Интеграция TMWS с идентификатором Microsoft Entra позволяет:

- Контроль доступа к TMWS с помощью идентификатора Microsoft Entra.

- Включите автоматический вход пользователей в TMWS с помощью учетных записей Microsoft Entra.

- Централизованное управление учетными записями через портал Azure.

Необходимые компоненты

Для начала работы необходимы перечисленные ниже компоненты и данные.

- Подписка Microsoft Entra. Если у вас нет подписки, вы можете получить бесплатную учетную запись.

- Подписка TMWS с поддержкой единого входа.

Описание сценария

В этом руководстве описана настройка и проверка единого входа Microsoft Entra в тестовой среде.

- TMWS поддерживает единый вход, инициируемый поставщиком службы.

Добавление TMWS из коллекции

Чтобы настроить интеграцию TMWS с идентификатором Microsoft Entra ID, необходимо добавить TMWS из коллекции в список управляемых приложений SaaS.

- Войдите в Центр администрирования Microsoft Entra как минимум облачные приложения Администратор istrator.

- Перейдите к приложениям>Identity>Applications>Enterprise. Новое приложение.

- В разделе Добавление из коллекции в поле поиска введите Trend Micro Web Security (TMWS).

- Выберите Trend Micro Web Security (TMWS) в области результатов и добавьте это приложение. Подождите несколько секунд, пока приложение не будет добавлено в ваш клиент.

Кроме того, можно также использовать мастер конфигурации корпоративных приложений. В этом мастере можно добавить приложение в клиент, добавить пользователей и группы в приложение, назначить роли, а также просмотреть конфигурацию единого входа. Подробнее о мастерах Microsoft 365.

Настройка и проверка единого входа Microsoft Entra для TMWS

Вы настроите и протестируете единый вход Microsoft Entra в TMWS с помощью тестового пользователя B.Simon. Для обеспечения работы единого входа необходимо установить связь между пользователем Microsoft Entra и соответствующим пользователем в TMWS.

Вы выполните следующие основные действия по настройке и тестированию единого входа Microsoft Entra в TMWS:

- Настройте единый вход Microsoft Entra, чтобы включить функцию для пользователей.

- Создайте пользователя Microsoft Entra для тестирования единого входа Microsoft Entra.

- Предоставьте тестовой пользователю Microsoft Entra доступ к TMWS.

- Настройте параметры синхронизации пользователей и групп в идентификаторе Microsoft Entra.

- Настройка единого входа для TMWS на стороне приложения.

- Проверка единого входа, чтобы убедиться в правильности конфигурации.

Настройка единого входа Microsoft Entra

Выполните следующие действия, чтобы включить единый вход Microsoft Entra.

Войдите в Центр администрирования Microsoft Entra как минимум облачные приложения Администратор istrator.

Перейдите на> страницу интеграции с>приложением Identity Applications>Enterprise Micro Web Security (TMWS) в разделе "Управление" выберите единый вход.

На странице Выбрать метод единого входа выберите SAML.

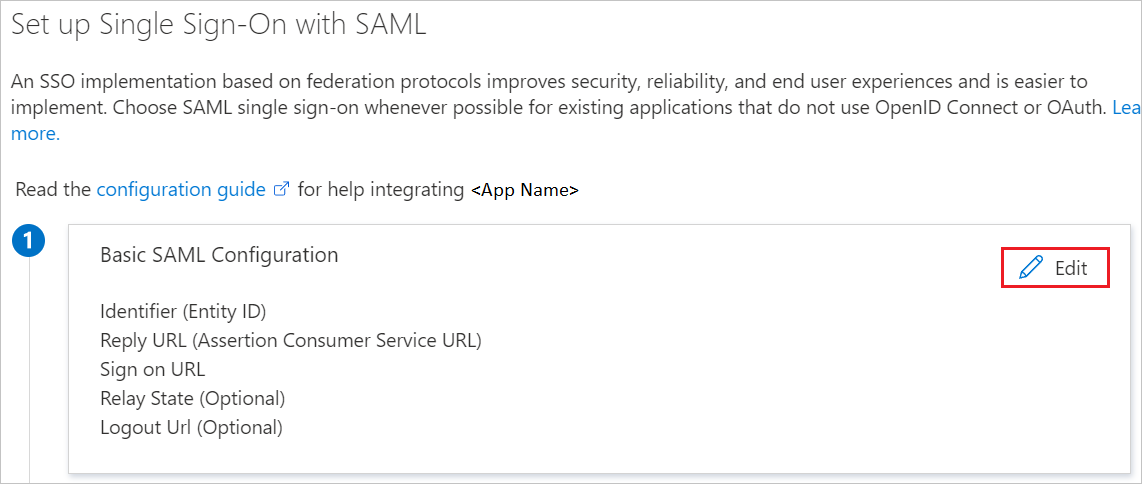

На странице Настройка единого входа с помощью SAML щелкните значок ручки, чтобы открыть диалоговое окно Базовая конфигурация SAML и изменить эти параметры:

На странице Базовая конфигурация SAML введите значения в следующие поля.

a. В текстовом поле Идентификатор (сущности) введите URL-адрес в формате:

https://auth.iws-hybrid.trendmicro.com/([0-9a-f]{16})b. В текстовом поле URL-адрес ответа введите такой URL-адрес:

https://auth.iws-hybrid.trendmicro.com/simplesaml/module.php/saml/sp/saml2-acs.php/ics-spПримечание.

Значение идентификатора, указанное на предыдущем шаге, не совпадает с тем, которое вам нужно ввести. Используйте реальный идентификатор. Это значение можно получить в разделе Параметры поставщика услуг для портала Azure Администратор на странице метода проверки подлинности для идентификатора Microsoft Entra ID из служб каталогов Администратор istration>.

TMWS ожидает проверочные утверждения SAML в определенном формате, и для этого нужно добавить настраиваемые сопоставления атрибутов в конфигурацию атрибутов токена SAML. На этом снимке экрана показаны атрибуты по умолчанию.

Кроме описанных выше атрибутов TMWS ожидает несколько дополнительных атрибутов в ответе SAML. Эти атрибуты представлены в следующей таблице. Эти атрибуты заранее заполнены, но вы можете изменить их в соответствии с вашими требованиями.

Имя. Атрибут источника sAMAccountNameuser.onpremisessamaccountnameupnuser.userprincipalnameНа странице Настройка единого входа с помощью SAML в разделе Сертификат подписи SAML выберите Сертификат (Base64). Щелкните ссылку Скачать рядом с именем сертификата, чтобы скачать его и сохранить на локальном компьютере.

Скопируйте один или несколько нужных URL-адресов из раздела Настройка Trend Micro Web Security (TMWS).

Создание тестового пользователя Microsoft Entra

В этом разделе описано, как создать тестового пользователя B.Simon.

- Войдите в Центр администрирования Microsoft Entra как минимум пользователь Администратор istrator.

- Перейдите ко всем пользователям удостоверений>>.

- Выберите "Создать пользователя>" в верхней части экрана.

- В свойствах пользователя выполните следующие действия.

- В поле "Отображаемое имя" введите

B.Simon. - В поле имени участника-пользователя введите username@companydomain.extensionимя пользователя. Например,

B.Simon@contoso.com. - Установите флажок Показать пароль и запишите значение, которое отображается в поле Пароль.

- Выберите Review + create (Просмотреть и создать).

- В поле "Отображаемое имя" введите

- Нажмите кнопку создания.

Предоставление тестового пользователя Microsoft Entra доступ к TMWS

В этом разделе описано, как разрешить пользователю B.Simon использовать единый вход, предоставив этому пользователю доступ к TMWS.

- Перейдите к приложениям Identity>Applications>Enterprise.

- В списке приложений выберите Trend Micro Web Security (TMWS).

- В разделе Управление на странице сводных данных о приложении выберите Пользователи и группы:

- Выберите Добавить пользователя, а в диалоговом окне Добавление назначения — Пользователи и группы.

- В диалоговом окне Пользователи и группы выберите B. Simon в списке Пользователи, а затем в нижней части экрана нажмите кнопку Выбрать.

- Если вы ожидаете, что в утверждении SAML будет получено значение роли, в диалоговом окне Выбор роли нужно выбрать соответствующую роль для пользователя в списке и нажать кнопку Выбрать, расположенную в нижней части экрана.

- В диалоговом окне Добавление назначения выберите Назначить.

Настройка параметров синхронизации пользователей и групп в идентификаторе Microsoft Entra

В левой области выберите Microsoft Entra ID.

В разделе Управление щелкните Регистрация приложений и выберите новое корпоративное приложение в области Все приложения.

В разделе Управление выберите Сертификаты и секреты.

В области Секреты клиента выберите Новый секрет клиента.

На открывшемся экране Добавление секрета клиента введите описание и выберите срок действия этого секрета клиента, а затем нажмите кнопку Добавить. Новый секрет клиента отобразится в области Секреты клиента.

Запишите значение секрета клиента. Позже вы введете его в TMWS.

В разделе Управление выберите Разрешения API.

В окне Разрешения API щелкните Добавить разрешение.

На вкладке API Майкрософт в окне Запрос разрешений API последовательно выберите Microsoft Graph, Разрешения приложения.

Найдите и добавьте следующие разрешения:

- Group.Read.All

- User.Read.All

Выберите Добавить разрешения. Появится сообщение с подтверждением сохранения параметров. Новые разрешения появятся в окне Разрешения API.

В области Предоставление согласия щелкните Предоставить согласие администратора для учетная запись администратора (каталог по умолчанию), а затем нажмите Да. Появится сообщение о том, что предоставлено согласие администратора на запрошенные разрешения.

Выберите Обзор.

Запишите значения идентификатора приложения (клиента) и идентификатора каталога (клиента), которые отображаются в области справа. Позже вы введете эти данные в TMWS.

Настройка единого входа TMWS

Выполните следующие шаги, чтобы настроить единый вход для TMWS на стороне приложения.

Войдите в консоль управления TMWS и последовательно выберите Administration>USERS & AUTHENTICATION>Directory Services. (Администрирование > Пользователи и проверка подлинности > Службы каталогов).

Щелкните here (Здесь) в верхней области экрана.

На странице "Метод проверки подлинности" выберите идентификатор Microsoft Entra.

Нажмите кнопку "Включить " или "Отключить ", чтобы разрешить пользователям Microsoft Entra в организации посещать веб-сайты через TMWS, если их данные не синхронизированы с TMWS.

Примечание.

Пользователи, не синхронизированные с идентификатором Microsoft Entra, могут проходить проверку подлинности только через известные шлюзы TMWS или выделенный порт для вашей организации.

В разделе Identity Provider Settings (Настройки поставщика удостоверений) выполните следующие действия.

a. В поле "URL-адрес службы" введите значение URL-адреса входа, скопированное вами.

b. В поле атрибута имени входа введите имя утверждения пользователя с атрибутом источника user.onpremisessamaccountname.

c. В поле общедоступного SSL-сертификата используйте скачанный сертификат (Base64).

В разделе Synchronization Settings (Параметры синхронизации) выполните следующие действия.

a. В поле "Клиент" введите идентификатор каталога (клиента) или значение имени личного домена.

b. В поле "Идентификатор приложения" введите значение идентификатора приложения (клиента).

c. В поле секрета клиента введите секрет клиента.

d. Выберите расписание синхронизации для синхронизации с идентификатором Microsoft Entra вручную или в соответствии с расписанием. Если вы выберете синхронизацию вручную, после любых изменениях сведений о пользователе в Active Directory нужно будет открыть страницу Службы каталогов и запустить синхронизацию, чтобы информация в TMWS была актуальной.

д) Выберите "Проверить Подключение", чтобы проверка, может ли служба Microsoft Entra успешно подключиться.

f. Выберите Сохранить.

Примечание.

Дополнительные сведения о настройке TMWS с помощью идентификатора Microsoft Entra см. в разделе "Настройка Microsoft Entra Параметры в TMWS".

Проверка единого входа

После настройки службы Microsoft Entra и указания идентификатора Microsoft Entra в качестве метода проверки подлинности пользователя можно войти на прокси-сервер TMWS, чтобы проверить настройку. После того как вход Microsoft Entra проверяет свою учетную запись, вы можете посетить Интернет.

Примечание.

TMWS не поддерживает тестирование единого входа в разделе "Обзор единого входа" в разделе "Настройка>единого входа>" с помощью SAML>Test для нового корпоративного приложения.

Очистите все файлы cookie в браузере и перезапустите браузер.

Введите в браузере адрес прокси-сервера TMWS. Подробные сведения см. в статье о переадресации трафика с помощью PAC-файлов.

Зайдите на любой веб-сайт в Интернете. TMWS перенаправит вас на портал TMWS Captive Portal.

Укажите учетную запись Active Directory (в формате domain\sAMAccountName или sAMAccountName@domain), адрес электронной почты или имя участника-пользователя, а затем нажмите Log On (Войти в систему). TMWS отправляет вас в окно входа Microsoft Entra.

В окне входа Microsoft Entra введите учетные данные учетной записи Microsoft Entra. После этого вы войдете в TMWS.

Следующие шаги

После настройки TMWS вы можете применить функцию управления сеансами, которая защищает конфиденциальные данные вашей организации от кражи и несанкционированного доступа в режиме реального времени. Управление сеансом является расширением функции условного доступа. Узнайте, как применять управление сеансами с помощью приложений Defender для облака.