Integrasi single sign-on (SSO) Microsoft Entra dengan ServiceNow

Dalam artikel ini, Anda akan mempelajari cara mengintegrasikan ServiceNow dengan ID Microsoft Entra. Saat mengintegrasikan ServiceNow dengan MICROSOFT Entra ID, Anda dapat:

- Mengontrol di MICROSOFT Entra ID siapa yang memiliki akses ke ServiceNow.

- Memungkinkan pengguna Anda untuk masuk secara otomatis ke ServiceNow dengan akun Microsoft Entra mereka.

- Kelola akun Anda dalam satu lokasi pusat - portal Microsoft Azure.

Prasyarat

Skenario yang diuraikan dalam artikel ini mengasumsikan bahwa Anda sudah memiliki prasyarat berikut:

- Akun pengguna Microsoft Entra dengan langganan aktif. Jika Anda belum memilikinya, Anda dapat Membuat akun secara gratis.

- Salah satu peran berikut:

- Administrator Aplikasi

- Administrator Aplikasi Cloud

- Pemilik Aplikasi .

- Langganan yang memanfaatkan masuk tunggal (SSO) diaktifkan untuk ServiceNow.

- Untuk ServiceNow, instans atau penyewa ServiceNow mendukung versi Calgary, Kingston, London, Madrid, New York, Orlando, Paris, dan San Diego atau yang lebih baru.

- Untuk ServiceNow Express, instans ServiceNow Express, versi Helsinki atau yang lebih baru.

- Penyewa ServiceNow harus mengaktifkan Plugin Akses Menyeluruh Multi-Penyedia.

- Untuk konfigurasi otomatis, aktifkan plugin multi-penyedia untuk ServiceNow.

- Untuk menginstal aplikasi ServiceNow Agent (Seluler), buka toko yang sesuai, dan cari aplikasi ServiceNow Agent. Kemudian unduh.

Catatan

Integrasi ini juga tersedia untuk digunakan dari lingkungan Microsoft Entra US Government Cloud. Anda dapat menemukan aplikasi ini di Microsoft Entra US Government Cloud Application Gallery dan mengonfigurasinya dengan cara yang sama seperti yang Anda lakukan dari cloud publik.

Deskripsi Skenario

Dalam artikel ini, Anda mengonfigurasi dan menguji Microsoft Entra SSO di lingkungan pengujian.

ServiceNow mendukung SSO diinisiasi SP.

ServiceNow mendukung Provisi pengguna otomatis.

Anda dapat mengonfigurasi aplikasi ServiceNow Agent (Mobile) dengan MICROSOFT Entra ID untuk mengaktifkan SSO. Aplikasi ini mendukung pengguna Android dan iOS. Dalam artikel ini, Anda mengonfigurasi dan menguji Microsoft Entra SSO di lingkungan pengujian.

Tambahkan ServiceNow dari galeri

Untuk mengonfigurasi integrasi ServiceNow ke ID Microsoft Entra, Anda perlu menambahkan ServiceNow dari galeri ke daftar aplikasi SaaS terkelola Anda.

- Masuk ke Pusat Admin Microsoft Entra dengan peran setidaknya sebagai Administrator Aplikasi Cloud.

- Telusuri ke Identity>Applications>Enterprise applications>New application.

- Di bagian Tambahkan dari galeri, ketik ServiceNow di kotak pencarian.

- Pilih ServiceNow dari panel hasil lalu tambahkan aplikasi. Tunggu beberapa saat selagi aplikasi ditambahkan ke tenant Anda.

Atau Anda juga dapat menggunakan Wizard Konfigurasi Aplikasi Enterprise. Dalam wizard ini, Anda dapat menambahkan aplikasi ke penyewa Anda, menambahkan pengguna/grup ke aplikasi, menetapkan peran, serta menelusuri konfigurasi SSO juga. Pelajari selengkapnya tentang wizard Microsoft 365.

Mengonfigurasi dan menguji SSO Microsoft Entra untuk ServiceNow

Konfigurasikan dan uji SSO Microsoft Entra dengan ServiceNow dengan menggunakan pengguna uji bernama B.Simon. Agar SSO berfungsi, Anda perlu membuat hubungan tautan antara pengguna Microsoft Entra dan pengguna terkait di ServiceNow.

Untuk mengonfigurasi dan menguji SSO Microsoft Entra dengan ServiceNow, lakukan langkah-langkah berikut:

-

Konfigurasikan SSO Microsoft Entra untuk memungkinkan pengguna Anda menggunakan fitur ini.

- Buat pengguna uji Microsoft Entra untuk menguji single sign-on Microsoft Entra dengan B.Simon.

- Tetapkan pengguna uji Microsoft Entra untuk memungkinkan B.Simon menggunakan fitur masuk tunggal Microsoft Entra.

- Konfigurasikan Microsoft Entra SSO for ServiceNow Express untuk memungkinkan pengguna Anda menggunakan fitur ini.

-

Konfigurasi ServiceNow untuk mengonfigurasi pengaturan SSO di sisi aplikasi.

- Buat pengguna pengujian di ServiceNow untuk memiliki mitra setara B.Simon di ServiceNow, yang ditautkan ke representasi pengguna di Microsoft Entra.

- Konfigurasikan SSO ServiceNow Express untuk mengonfigurasi pengaturan akses menyeluruh di sisi aplikasi.

- Uji SSO untuk memverifikasi apakah konfigurasi berfungsi.

- Uji SSO untuk ServiceNow Agent (Seluler) untuk memverifikasi apakah konfigurasi berfungsi.

Mengonfigurasi SSO Microsoft Entra

Ikuti langkah-langkah ini untuk mengaktifkan SSO Microsoft Entra.

Masuk ke pusat admin Microsoft Entra sebagai setidaknya Administrator Aplikasi Cloud.

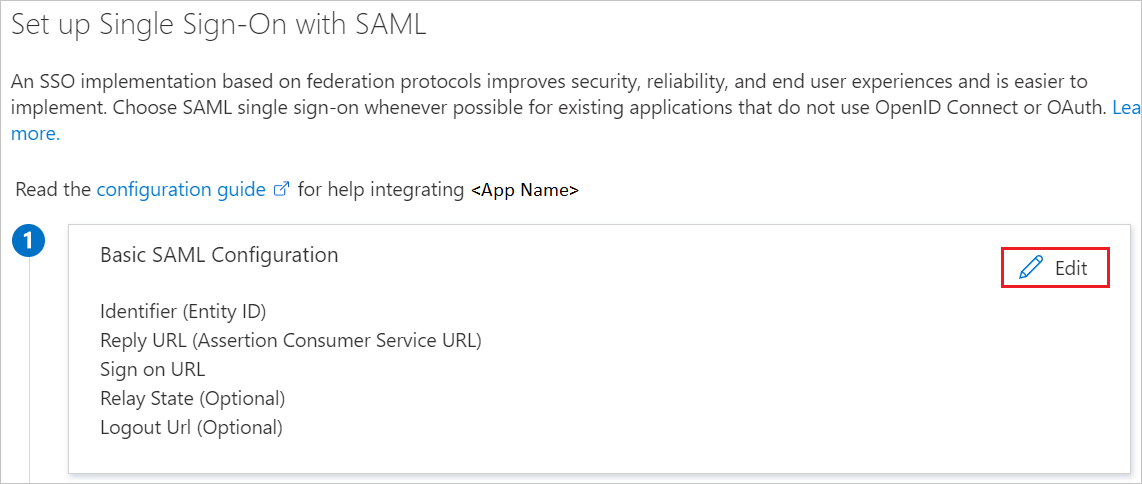

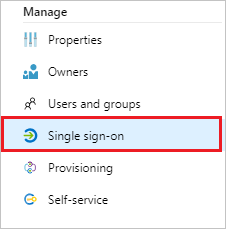

Telusuri ke halaman integrasi aplikasi Identity>Applications>Enterprise applications>ServiceNow, temukan bagian Kelola. Pilih masuk satu kali.

Di halaman Pilih metode akses menyeluruh, pilih SAML.

Pada halaman Siapkan akses menyeluruh dengan SAML, klik ikon pensil untuk Konfigurasi SAML Dasar untuk mengedit pengaturan.

Pada bagian Konfigurasi SAML Dasar, lakukan langkah-langkah berikut:

a. Pada Masuk ke URL, masukkan salah satu pola URL berikut:

URL Masuk https://<instancename>.service-now.com/navpage.dohttps://<instance-name>.service-now.com/login_with_sso.do?glide_sso_id=<sys_id of the sso configuration>Catatan

Salin nilai sys_id dari bagian Mengonfigurasi ServiceNow yang dijelaskan nanti di artikel.

b. Untuk Pengidentifikasi (ID Entitas), ketik URL yang menggunakan pola berikut:

https://<instance-name>.service-now.comc. Untuk URL Balasan, masukkan salah satu pola URL berikut:

URL Balasan https://<instancename>.service-now.com/navpage.dohttps://<instancename>.service-now.com/consumer.dod. Di URL Keluar, ketik URL yang menggunakan pola berikut:

https://<instancename>.service-now.com/navpage.doCatatan

Jika "/" ditambahkan pada nilai Pengidentifikasi, silakan hapus secara manual.

Catatan

Nilai-nilai ini tidak nyata. Anda perlu memperbarui nilai-nilai ini dengan URL masuk aktual, URL Balasan, URL Keluar, dan pengidentifikasi, yang dijelaskan nanti di artikel. Anda juga dapat merujuk ke pola yang ditampilkan di bagian Konfigurasi SAML Dasar.

Di halaman Siapkan akses menyeluruh dengan SAML, di bagian Sertifikat Penandatanganan SAML, temukan Sertifikat (Base64).

a. Pilih tombol salin untuk menyalin Url Metadata Federasi Aplikasi, dan tempelkan ke Notepad. URL ini akan digunakan nanti di artikel.

b. Pilih Unduh untuk mengunduh Sertifikat (Base64), lalu simpan file sertifikat pada komputer Anda.

Di bagian Siapkan ServiceNow, salin URL yang sesuai berdasarkan persyaratan Anda.

Membuat pengguna uji Microsoft Entra

Di bagian ini, Anda akan membuat pengguna uji, bernama B.Simon.

- Masuk ke Pusat Admin Microsoft Entra sebagai paling tidak seorang Administrator Pengguna.

- Telusuri ke Identitas>Pengguna>Semua pengguna.

- Pilih Pengguna baru>Buat pengguna baru, di bagian atas layar.

-

Di properti Pengguna, ikuti langkah-langkah berikut:

-

Di bidang Nama tampilan, masukkan

B.Simon. -

Di bidang Nama prinsipal pengguna, masukkan username@companydomain.extension. Contohnya:

B.Simon@contoso.com - Pilih kotak centang Tampilkan kata sandi, lalu tulis nilai yang ditampilkan di kotak Kata sandi.

- Pilih Tinjau + buat.

-

Di bidang Nama tampilan, masukkan

- Pilih Buat.

Menetapkan pengguna uji Microsoft Entra

Di bagian ini, Anda akan mengaktifkan fitur single sign-on untuk B.Simon dengan memberikan akses ke ServiceNow.

- Telusuri Identity>Applications>Enterprise applications.

- Dalam daftar aplikasi, pilih ServiceNow.

- Di halaman ringkasan aplikasi, temukan bagian Kelola, lalu pilih Pengguna dan grup.

- Pilih Tambahkan Pengguna. Di kotak dialog Tambahkan Penetapan, pilih Pengguna dan grup.

- Di kotak dialog Pengguna dan grup, pilih B.Simon dari daftar pengguna, lalu pilih Pilih.

- Jika Anda ingin suatu peran ditetapkan ke pengguna, Anda dapat memilihnya dari menu tarik-turun Pilih peran. Jika tidak ada peran yang disiapkan untuk aplikasi ini, Anda akan melihat peran "Akses Default" yang dipilih.

- Dalam kotak dialog Tambahkan Penugasan, pilih Tetapkan.

Mengonfigurasi Microsoft Entra SSO untuk ServiceNow Express

Masuk ke Pusat Admin Microsoft Entra dengan peran setidaknya Administrator Aplikasi Cloud.

Telusuri ke halaman integrasi aplikasi Identity>Applications>Enterprise applications>ServiceNow, pilih masuk tunggal.

Di kotak dialog Pilih metode akses menyeluruh, pilih mode SAML/WS-Fed untuk mengaktifkan akses menyeluruh.

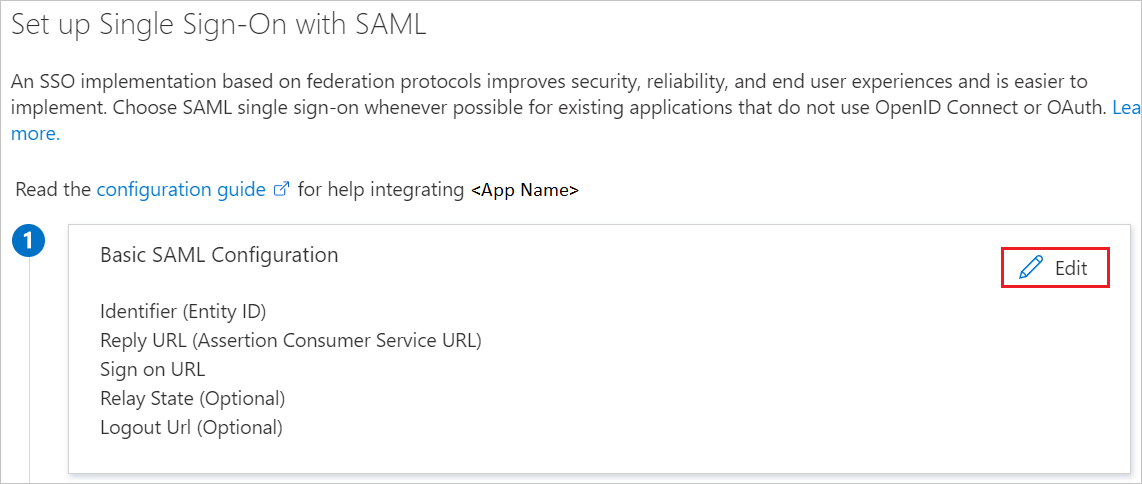

Di halaman Siapkan akses menyeluruh dengan SAML, klik ikon pena untuk membuka kotak dialog Konfigurasi SAML Dasar.

Pada bagian Konfigurasi SAML Dasar, lakukan langkah-langkah berikut:

a. Untuk URL Masuk, masukkan salah satu pola URL berikut:

URL Masuk https://<instance-name>.service-now.com/login_with_sso.do?glide_sso_id=<sys_id of the sso configuration>https://<instancename>.service-now.com/consumer.dob. Untuk Pengidentifikasi (ID Entitas), ketik URL yang menggunakan pola berikut:

https://<instance-name>.service-now.comc. Untuk URL Balasan, masukkan salah satu pola URL berikut:

URL Balasan https://<instancename>.service-now.com/navpage.dohttps://<instancename>.service-now.com/consumer.dod. Di URL Keluar, ketik URL yang menggunakan pola berikut:

https://<instancename>.service-now.com/navpage.doCatatan

Jika "/" terdapat dalam nilai Pengidentifikasi, silakan hapus secara manual.

Catatan

Nilai-nilai ini tidak nyata. Anda perlu memperbarui nilai-nilai ini dengan URL masuk aktual, URL Balasan, URL Keluar, dan pengidentifikasi, yang dijelaskan nanti di artikel. Anda juga dapat merujuk ke pola yang ditampilkan di bagian Konfigurasi SAML Dasar.

Di halaman Siapkan akses menyeluruh dengan SAML, di bagian Sertifikat Penandatanganan SAML, pilih Unduh untuk mengunduh Sertifikat (Base64) dari opsi yang tersedia, sesuai persyaratan Anda. Simpan pada komputer Anda.

Anda dapat mengonfigurasi ServiceNow untuk autentikasi berbasis SAML secara otomatis dengan menggunakan ID Microsoft Entra. Untuk mengaktifkan layanan ini, buka bagian Siapkan ServiceNow, lalu Lihat instruksi langkah-demi-langkah untuk membuka jendela Konfigurasi masuk.

Pada formulir Konfigurasi masuk, masukkan nama instans, nama pengguna admin, dan kata sandi admin ServiceNow Anda. Pilih Konfigurasikan Sekarang. Nama pengguna admin yang diberikan harus memiliki peran admin_keamanan yang ditetapkan di ServiceNow agar ini berfungsi. Jika tidak, untuk mengonfigurasi ServiceNow secara manual untuk menggunakan Microsoft Entra ID sebagai Penyedia Identitas SAML, pilih Konfigurasikan single sign-on secara manual. Salin URL Keluar, Pengidentifikasi Microsoft Entra, dan URL Masuk dari bagian Referensi Cepat.

Mengonfigurasi ServiceNow

Masuk ke aplikasi ServiceNow Anda sebagai administrator.

Aktifkan plug-in Integrasi - Instalasi Single Sign-On Multi-Penyedia dengan mengikuti langkah-langkah berikut:

a. Di panel kiri, cari bagian Definisi Sistem dari kotak pencarian, lalu pilih Plugin.

b. Cari Integrasi - Penginstal Single Sign-On Beberapa Penyedia, lalu Instal dan aktifkan.

Pada panel kiri, cari bagian SSO Multi-Penyedia dari bilah pencarian, lalu pilih Properti pada Administrasi.

Dalam kotak dialog Properti SSO Multi-Penyedia, lakukan langkah-langkah berikut:

Untuk Aktifkan SSO multi-penyedia, pilih Ya.

Untuk Aktifkan Impor Otomatis pengguna dari semua penyedia identitas ke dalam tabel pengguna, pilih Ya.

Untuk Aktifkan pencatatan log debug untuk integrasi SSO multi-penyedia, pilih Ya.

Untuk bidang pada tabel pengguna yang..., masukkan email.

Pilih Simpan.

Anda dapat mengonfigurasi ServiceNow secara otomatis atau manual. Untuk mengonfigurasi ServiceNow secara otomatis, ikuti langkah-langkah berikut:

Kembali ke halaman akses menyeluruh ServiceNow .

Layanan konfigurasi satu klik disediakan untuk ServiceNow. Untuk mengaktifkan layanan ini, buka bagian Konfigurasi ServiceNow, lalu pilih Konfigurasikan ServiceNow untuk membuka jendela Konfigurasi masuk.

Pada formulir Konfigurasi masuk, masukkan nama instans, nama pengguna admin, dan kata sandi admin ServiceNow Anda. Pilih Konfigurasikan Sekarang. Nama pengguna admin yang diberikan harus memiliki peran security-admin yang ditugaskan di ServiceNow agar ini berfungsi. Jika tidak, untuk mengonfigurasi ServiceNow secara manual agar menggunakan Microsoft Entra ID sebagai penyedia identitas SAML, pilih Konfigurasi single sign-on secara manual. Salin URL Keluar, ID Entitas SAML, dan URL akses menyeluruh SAML dari bagian Referensi Cepat.

Masuk ke aplikasi ServiceNow Anda sebagai administrator.

Dalam konfigurasi otomatis, semua pengaturan yang diperlukan dikonfigurasi di sisi ServiceNow, tetapi Sertifikat X.509 tidak diaktifkan secara default dan memberi nilai Skrip Akses Menyeluruh sebagai MultiSSOv2_SAML2_custom. Anda harus memetakannya secara manual ke penyedia identitas Anda di ServiceNow. Ikuti langkah-langkah ini:

Pada panel kiri, cari bagian SSO Multi-Penyedia dari kotak pencarian, lalu pilih Penyedia Identitas.

Pilih penyedia identitas yang dibuat secara otomatis.

Di bagian Penyedia Identitas, lakukan langkah-langkah berikut:

a. Klik kanan pada bar berwarna abu-abu pada bagian atas layar dan klik Salin sys_id dan gunakan nilai ini ke URL Akses di bagian Konfigurasi Dasar SAML.

b. Untuk Nama, masukkan nama untuk konfigurasi Anda (misalnya, Single sign-on federasi Microsoft Azure).

c. Salin nilai Beranda ServiceNow, dan tempelkan di URL Masuk di bagian Konfigurasi SAML Basic ServiceNow.

Catatan

Beranda instans ServiceNow adalah gabungan URL penyewa ServiceNow Anda dan /navpage.do (misalnya:

https://fabrikam.service-now.com/navpage.do).d. Salin nilai ID Entitas/ Pengeluar Sertifikat, dan tempelkan di Pengidentifikasi di bagian Konfigurasi SAML Dasar ServiceNow.

e. Konfirmasikan bahwa Kebijakan NameID diatur ke nilai

urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified.f. Klik Tingkat Lanjut dan berikan nilai Skrip Akses Menyeluruh sebagai MultiSSOv2_SAML2_custom.

Gulir ke bawah ke bagian Sertifikat X.509, lalu pilih Edit.

Pilih sertifikat, dan pilih ikon panah kanan untuk menambahkan sertifikat

Pilih Simpan.

Di sudut kanan atas halaman, pilih Uji Koneksi.

Catatan

Jika Uji Koneksi gagal dan Anda tidak dapat mengaktifkan koneksi ini, maka ServiceNow menawarkan sakelar penggantian. Kau harus masuk ke Sys_properties.LIST di Navigasi Pencarian dan akan membuka halaman baru Properti Sistem. Di sini Anda harus membuat properti baru dengan nama glide.authenticate.multisso.test.connection.mandatory dengan jenisdata sebagai Benar/Salah lalu menetapkan nilai sebagaiSalah.

Ketika diminta untuk memasukkan kredensial Anda, masukkan kredensial tersebut. Anda akan melihat halaman berikut. Kesalahan diharapkan terjadi pada Hasil Uji Keluar SSO. Abaikan kesalahan tersebut dan pilih Aktifkan.

Untuk mengonfigurasi ServiceNow secara manual, ikuti langkah-langkah berikut:

Masuk ke aplikasi ServiceNow Anda sebagai administrator.

Pada panel kiri, pilih Penyedia Identitas.

Di kotak dialog Penyedia Identitas, pilih Baru.

Di kotak dialog Penyedia Identitas, pilih SAML.

Pada Impor Metadata Penyedia Identitas, lakukan langkah-langkah berikut:

Masukkan URL Metadata Federasi Aplikasi yang telah Anda salin.

Pilih Impor.

Ini akan membaca URL metadata IdP dan mengisi semua informasi bidang.

a. Klik kanan pada bar berwarna abu-abu pada bagian atas layar dan klik Salin sys_id dan gunakan nilai ini ke URL Akses di bagian Konfigurasi Dasar SAML.

b. Untuk Nama, masukkan nama untuk konfigurasi Anda (misalnya, Akses menyeluruh Federasi Microsoft Azure).

c. Salin nilai dari Beranda ServiceNow. Tempelkan pada URL Masuk di bagian Konfigurasi SAML Dasar ServiceNow.

Catatan

Beranda instans ServiceNow adalah gabungan URL penyewa ServiceNow Anda dan /navpage.do (misalnya:

https://fabrikam.service-now.com/navpage.do).d. Salin nilai ID Entitas/Penerbit. Tempelkan di Pengidentifikasi di bagian Konfigurasi SAML Dasar ServiceNow.

e. Konfirmasikan bahwa Kebijakan NameID diatur ke nilai

urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified.f. Pilih Tingkat Lanjut. Di Bidang Pengguna, masukkan email.

Catatan

Anda dapat mengonfigurasi ID Microsoft Entra untuk memancarkan ID pengguna Microsoft Entra (nama prinsipal pengguna) atau alamat email sebagai pengidentifikasi unik dalam token SAML. Lakukan dengan masuk ke bagian ServiceNow>Atribut>Single sign-on di portal Microsoft Azure, dan memetakan bidang yang diinginkan ke atribut nameidentifier. Nilai yang disimpan untuk atribut yang dipilih di ID Microsoft Entra (misalnya, nama prinsipal pengguna) harus cocok dengan nilai yang disimpan di ServiceNow untuk bidang yang dimasukkan (misalnya, user_name).

g. Pilih Uji Koneksi di sudut kanan atas halaman.

Catatan

Jika Uji Koneksi gagal dan Anda tidak dapat mengaktifkan koneksi ini, maka ServiceNow menawarkan sakelar override. Kau harus masuk ke Sys_properties.LIST di Navigasi Pencarian dan akan membuka halaman baru Properti Sistem. Di sini Anda harus membuat properti baru dengan nama glide.authenticate.multisso.test.connection.mandatory dengan jenisdata sebagai Benar/Salah lalu menetapkan nilai sebagaiSalah.

h. Saat dimintai kredensial Anda, masukkan kredensial tersebut. Anda akan melihat halaman berikut. Kesalahan Hasil Uji Keluar SSO diharapkan. Abaikan kesalahan tersebut dan pilih Aktifkan.

Membuat pengguna uji ServiceNow

Tujuan dari bagian ini adalah untuk membuat pengguna bernama B.Simon di ServiceNow. ServiceNow mendukung provisi pengguna otomatis, yang diaktifkan secara default.

Catatan

Jika Anda perlu membuat pengguna secara manual, hubungi tim dukungan Klien ServiceNow.

Mengonfigurasi ServiceNow Express SSO

Masuk ke aplikasi ServiceNow Express Anda sebagai administrator.

Pada panel kiri, pilih Single Sign-On.

Di kotak dialog Akses Menyeluruh, pilih ikon konfigurasi di kanan atas, dan atur properti berikut:

a. Geser Aktifkan SSO multi-penyedia ke kanan.

b. Alihkan Aktifkan pencatatan log debug untuk integrasi SSO multi-penyedia ke kanan.

c. Pada Bidang pada tabel pengguna yang..., masukkan nama_pengguna.

Di kotak dialog Akses Menyeluruh, pilih Tambahkan Sertifikat Baru.

Di kotak dialog Sertifikat X.509, lakukan langkah-langkah berikut:

a. Untuk Nama,masukkan nama untuk konfigurasi Anda (misalnya: TestSAML2.0).

b. Pilih Aktif.

c. Untuk Format, pilih PEM.

d. Untuk Jenis, pilih Trust Store Cert.

e.

Base64Buka sertifikat yang dikodekan yang diunduh dari portal Azure di Notepad. Salin kontennya ke clipboard, lalu tempelkan ke kotak teks Sertifikat PEM.f. Pilih Perbarui

Di kotak dialog Akses Menyeluruh, pilih Tambahkan IdP Baru.

Di kotak dialog Tambahkan Penyedia Identitas Baru, pada Konfigurasikan Penyedia Identitas, lakukan langkah-langkah berikut:

a. Untuk Nama, masukkan nama untuk konfigurasi Anda (misalnya: SAML 2.0).

b. Untuk URL Penyedia Identitas, tempelkan nilai ID Penyedia Identitas yang Anda salin.

c. Untuk Permintaan Authn dari Penyedia Identitas, tempelkan nilai URL permintaan autentikasi yang telah Anda salin.

d. Untuk SingleLogoutRequest Penyedia Identitas, tempelkan nilai URL logout yang sudah Anda salin.

e. Untuk Sertifikat Penyedia Identitas, pilih sertifikat yang Anda buat di langkah sebelumnya.

Pilih Pengaturan Tingkat Lanjut. Pada Properti Penyedia Identitas Tambahan, lakukan langkah-langkah berikut:

a. Untuk Pengikatan Protokol untuk IDP SingleLogoutRequest, masukkan urn:oasis:names:tc:SAML:2.0:bindings:HTTP-Redirect.

b. Untuk Kebijakan NamaID, masukkan urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified.

c. Untuk Metode AuthnContextClassRef, masukkan

http://schemas.microsoft.com/ws/2008/06/identity/authenticationmethod/password.d. Untuk Membuat AuthnContextClass, alihkan ke nonaktif (tidak dipilih).

Pada Properti Penyedia Identitas Tambahan, lakukan langkah-langkah berikut:

a. Untuk Beranda ServiceNow, masukkan URL beranda instans ServiceNow Anda.

Catatan

Beranda instans ServiceNow adalah gabungan dari URL penyewa ServiceNow Anda dan /navpage.do (misalnya:

https://fabrikam.service-now.com/navpage.do).b. Untuk ID Entitas/Penerbit, masukkan URL penyewa ServiceNow Anda.

c. Untuk URI Audiens, masukkan URL penyewa ServiceNow Anda.

d. Untuk Clock Skew, masukkan 60.

e. Di Bidang Pengguna, masukkan email.

Catatan

Anda dapat mengonfigurasi ID Microsoft Entra untuk memancarkan ID pengguna Microsoft Entra (nama prinsipal pengguna) atau alamat email sebagai pengidentifikasi unik dalam token SAML. Lakukan dengan masuk ke bagian ServiceNow>Atribut>Single sign-on di portal Azure, dan memetakan bidang yang diinginkan ke atribut nameidentifier. Nilai yang disimpan untuk atribut yang dipilih di ID Microsoft Entra (misalnya, nama prinsipal pengguna) harus cocok dengan nilai yang disimpan di ServiceNow untuk bidang yang dimasukkan (misalnya, user_name).

f. Pilih Simpan.

Uji SSO

Ketika Anda memilih petak ServiceNow pada Panel Akses, Anda akan secara otomatis masuk ke ServiceNow tempat Anda menyiapkan SSO. Untuk informasi selengkapnya tentang Panel Akses, lihat Pengantar Panel Akses.

Menguji SSO untuk ServiceNow Agent (Seluler)

Buka aplikasi ServiceNow Agent (Mobile) Anda, dan lakukan langkah-langkah berikut:

b. Masukkan alamat instans ServiceNow Anda, nama panggilan dan pilih Simpan dan Masuk.

c. Di halaman Masuk, lakukan langkah-langkah berikut:

Masukkan Nama pengguna, seperti B.simon@contoso.com.

Pilih Gunakan masuk eksternal. Anda dialihkan ke halaman ID Microsoft Entra untuk masuk.

Masukkan kredensial Anda. Jika ada autentikasi pihak ketiga, atau fitur keamanan lain yang diaktifkan, pengguna harus merespons. Halaman Beranda aplikasi ditampilkan.

Konten terkait

Setelah mengonfigurasi ServiceNow, Anda dapat menerapkan kontrol sesi, yang melindungi eksfiltrasi dan infiltrasi data sensitif organisasi Anda secara real time. Kontrol sesi diperluas dari Akses Bersyarat. Pelajari cara menegakkan kontrol sesi dengan Microsoft Defender untuk Cloud Apps.