Mengelola log alur NSG menggunakan Azure Policy

Penting

Pada 30 September 2027, log alur kelompok keamanan jaringan (NSG) akan dihentikan. Sebagai bagian dari penghentian ini, Anda tidak akan lagi dapat membuat log alur NSG baru mulai 30 Juni 2025. Sebaiknya migrasi ke log alur jaringan virtual, yang mengatasi keterbatasan log alur NSG. Setelah tanggal penghentian, analitik lalu lintas yang diaktifkan dengan log alur NSG tidak akan lagi didukung, dan sumber daya log alur NSG yang ada di langganan Anda akan dihapus. Namun, rekaman log alur NSG tidak akan dihapus dan akan terus mengikuti kebijakan retensi masing-masing. Untuk informasi selengkapnya, lihat pengumuman resmi.

Azure Policy membantu Anda menerapkan standar organisasi dan menilai kepatuhan dalam skala besar. Penggunaan umum Azure Policy meliputi menerapkan tata kelola untuk konsistensi sumber daya, kepatuhan terhadap peraturan, keamanan, biaya, dan manajemen. Untuk mempelajari selengkapnya tentang kebijakan Azure, lihat Apa itu Azure Policy? dan Mulai Cepat: Membuat penetapan kebijakan untuk mengidentifikasi sumber daya yang tidak patuh.

Dalam artikel ini, Anda mempelajari cara menggunakan dua kebijakan bawaan untuk mengelola penyiapan log alur kelompok keamanan jaringan (NSG) Anda. Kebijakan pertama menandai grup keamanan jaringan apa pun yang tidak mengaktifkan log alur. Kebijakan kedua secara otomatis menyebarkan log alur NSG yang tidak mengaktifkan log alur.

Mengaudit grup keamanan jaringan menggunakan kebijakan bawaan

Log Alur harus dikonfigurasi untuk setiap kebijakan grup keamanan jaringan mengaudit semua grup keamanan jaringan yang ada dalam cakupan dengan memeriksa semua objek Azure Resource Manager jenis Microsoft.Network/networkSecurityGroups. Kebijakan ini kemudian memeriksa log alur tertaut melalui properti log alur dari kelompok keamanan jaringan, dan menandai grup keamanan jaringan apa pun yang tidak mengaktifkan log alur.

Untuk mengaudit log alur Anda menggunakan kebijakan bawaan, ikuti langkah-langkah berikut:

Masuk ke portal Azure.

Di kotak pencarian di bagian atas portal, masukkan kebijakan. Pilih Kebijakan dari hasil pencarian.

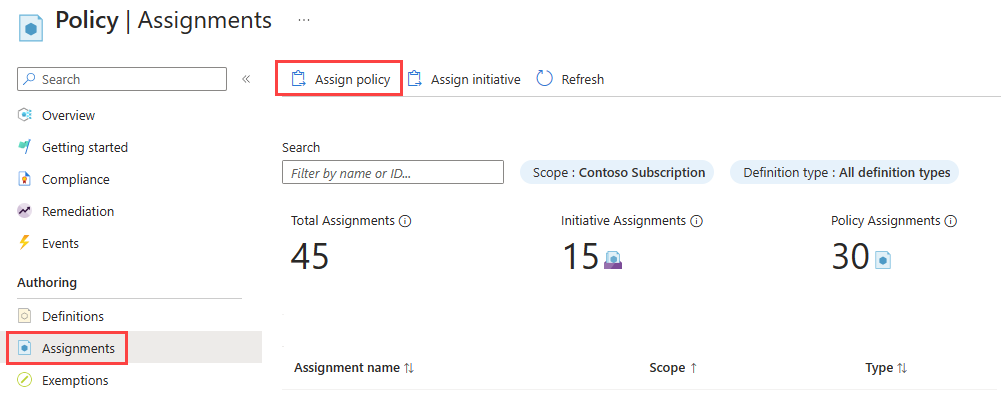

Pilih Penugasan, lalu pilih Tetapkan kebijakan.

Pilih elipsis (...) di samping Cakupan untuk memilih langganan Azure Anda yang memiliki grup keamanan jaringan yang ingin Anda audit kebijakannya. Anda juga dapat memilih grup sumber daya yang memiliki grup keamanan jaringan. Setelah Anda membuat pilihan, pilih tombol Pilih .

Pilih elipsis (...) di samping Definisi kebijakan untuk memilih kebijakan bawaan yang ingin Anda tetapkan. Masukkan log alur di kotak pencarian, lalu pilih filter Bawaan. Dari hasil pencarian, pilih Log alur harus dikonfigurasi untuk setiap grup keamanan jaringan, lalu pilih Tambahkan.

Masukkan nama di Nama penugasan, dan masukkan nama Anda di Ditetapkan oleh.

Kebijakan ini tidak memerlukan parameter apa pun. Ini juga tidak berisi definisi peran apa pun, jadi Anda tidak perlu membuat penetapan peran untuk identitas terkelola pada tab Remediasi .

Pilih Tinjau + buat, lalu pilih Buat.

Pilih Kepatuhan. Cari nama tugas Anda, lalu pilih.

Pilih Kepatuhan sumber daya untuk mendapatkan daftar semua grup keamanan jaringan yang tidak patuh.

Menyebarkan dan mengonfigurasi log alur NSG menggunakan kebijakan bawaan

Kebijakan Sebarkan sumber daya log alur dengan grup keamanan jaringan target memeriksa semua grup keamanan jaringan yang ada dalam cakupan dengan memeriksa semua objek Azure Resource Manager jenis Microsoft.Network/networkSecurityGroups. Kemudian memeriksa log alur tertaut melalui properti log alur dari kelompok keamanan jaringan. Jika properti tidak ada, kebijakan akan menyebarkan log alur.

Untuk menetapkan kebijakan deployIfNotExists :

Masuk ke portal Azure.

Di kotak pencarian di bagian atas portal, masukkan kebijakan. Pilih Kebijakan dari hasil pencarian.

Pilih Penugasan, lalu pilih Tetapkan kebijakan.

Pilih elipsis (...) di samping Cakupan untuk memilih langganan Azure Anda yang memiliki grup keamanan jaringan yang ingin Anda audit kebijakannya. Anda juga dapat memilih grup sumber daya yang memiliki grup keamanan jaringan. Setelah Anda membuat pilihan, pilih tombol Pilih .

Pilih elipsis (...) di samping Definisi kebijakan untuk memilih kebijakan bawaan yang ingin Anda tetapkan. Masukkan log alur di kotak pencarian, lalu pilih filter Bawaan. Dari hasil pencarian, pilih Sebarkan sumber daya log alur dengan grup keamanan jaringan target, lalu pilih Tambahkan.

Masukkan nama di Nama penugasan, dan masukkan nama Anda di Ditetapkan oleh.

Pilih tombol Berikutnya dua kali, atau pilih tab Parameter . Kemudian masukkan atau pilih nilai berikut:

Pengaturan Nilai Wilayah NSG Pilih wilayah grup keamanan jaringan yang Anda targetkan dengan kebijakan. Id penyimpanan Masukkan ID sumber daya lengkap akun penyimpanan. Akun penyimpanan harus berada di wilayah yang sama dengan grup keamanan jaringan. Format ID sumber daya penyimpanan adalah /subscriptions/<SubscriptionID>/resourceGroups/<ResourceGroupName>/providers/Microsoft.Storage/storageAccounts/<StorageAccountName>.Network Watchers RG Pilih grup sumber daya instans Azure Network Watcher Anda. Nama Network Watcher Masukkan nama instans Network Watcher Anda. Pilih Berikutnya atau tab Remediasi . Masukkan atau pilih nilai berikut:

Pengaturan Nilai Membuat tugas remediasi Pilih kotak centang jika Anda ingin kebijakan memengaruhi sumber daya yang ada. Membuat Identitas Terkelola Pilih kotak centang. Jenis Identitas Terkelola Pilih jenis identitas terkelola yang ingin Anda gunakan. Lokasi identitas yang ditetapkan sistem Pilih wilayah identitas yang ditetapkan sistem Anda. Cakupan Pilih cakupan identitas yang ditetapkan pengguna Anda. Identitas yang ditetapkan pengguna yang sudah ada Pilih identitas yang ditetapkan pengguna Anda. Catatan

Anda memerlukan izin Kontributor atau Pemilik untuk menggunakan kebijakan ini.

Pilih Tinjau + buat, lalu pilih Buat.

Pilih Kepatuhan. Cari nama tugas Anda, lalu pilih.

Pilih Kepatuhan sumber daya untuk mendapatkan daftar semua grup keamanan jaringan yang tidak patuh.

Biarkan kebijakan berjalan untuk mengevaluasi dan menyebarkan log alur untuk semua grup keamanan jaringan yang tidak patuh. Kemudian pilih Kepatuhan sumber daya lagi untuk memeriksa status grup keamanan jaringan (Anda tidak melihat grup keamanan jaringan yang tidak patuh jika kebijakan menyelesaikan remediasinya).

Konten terkait

- Untuk mempelajari selengkapnya tentang log alur NSG, lihat Log alur untuk grup keamanan jaringan.

- Untuk mempelajari tentang menggunakan kebijakan bawaan dengan analitik lalu lintas, lihat Mengelola analitik lalu lintas menggunakan Azure Policy.

- Untuk mempelajari cara menggunakan templat Azure Resource Manager (ARM) untuk menyebarkan log alur dan analitik lalu lintas, lihat Mengonfigurasi log alur NSG menggunakan templat Azure Resource Manager.