Incidenskezelés integrált SIEM és XDR használatával

Ez a megoldási útmutató bemutatja, hogyan állíthatja be a Microsoft kiterjesztett észlelési és reagálási (XDR) eszközeit a Microsoft Sentinellel, hogy szervezete gyorsabban reagáljon a kiberbiztonsági támadásokra és elhárítsa őket.

A Microsoft Defender XDR egy XDR-megoldás, amely automatikusan gyűjti, korrelálja és elemzi a jelek, fenyegetések és riasztások adatait a Microsoft 365-környezetből.

A Microsoft Sentinel egy natív felhőmegoldás, amely biztonsági információkat és eseménykezelést (SIEM) és biztonsági vezénylési, automatizálási és válaszképességeket (SOAR) biztosít. A Microsoft Sentinel és a Microsoft Defender XDR együttesen átfogó megoldást nyújtanak a szervezeteknek a modern támadások elleni védekezéshez.

Ez az útmutató segítséget nyújt a Nulla megbízhatósági architektúra továbbfejlesztéséhez a nulla megbízhatóság alapelveinek az alábbi módokon történő leképezésével:

| Nulla megbízhatóság elve | Megfelelteti: |

|---|---|

| Explicit módon ellenőrizni | A Microsoft Sentinel adatokat gyűjt a környezet minden részéről, és elemzi a fenyegetéseket és a rendellenességeket, hogy a szervezet és az automatizálás képes legyen az ellenőrzött adatokra reagálni. A Microsoft Defender XDR kiterjesztett észlelést és választ biztosít a felhasználók, identitások, eszközök, alkalmazások és e-mailek között. Konfigurálja a Microsoft Sentinel automationt, hogy a Microsoft Defender XDR által rögzített kockázatalapú jeleket használjon olyan műveletek végrehajtásához, mint például a forgalom kockázatalapú blokkolása vagy engedélyezése. |

| A legkevésbé kiemelt hozzáférés használata | A Microsoft Sentinel az UEBA-motoron keresztül észleli a rendellenes tevékenységet. Ahogy a biztonsági forgatókönyvek gyorsan változnak, a fenyegetésintelligencia adatokat importál a Microsofttól és külső szolgáltatóktól a felmerülő fenyegetések észleléséhez és kontextusba helyezéséhez. A Microsoft Defender XDR tartalmazza a Microsoft Entra ID Protection szolgáltatást, a felhasználók identitáskockázat alapján történő letiltásához. A kapcsolódó adatok továbbítása a Microsoft Sentinelbe további elemzéshez és automatizáláshoz. |

| A szabálysértés feltételezése | A Microsoft Defender XDR folyamatosan ellenőrzi a környezetet a fenyegetések és a biztonsági rések után. A Microsoft Sentinel az összegyűjtött adatokat és viselkedési trendeket elemzi a gyanús tevékenységek, a rendellenességek és a többtényezős fenyegetések észleléséhez a vállalaton belül. A Microsoft Defender XDR és a Microsoft Sentinel egyaránt automatizált szervizelési feladatokat valósít meg, beleértve a vizsgálatokat, az eszközelkülönítést és az adat karantént. Használja az eszközkockázatot jelként a Microsoft Entra feltételes hozzáféréshez. |

Microsoft Sentinel és XDR architektúra

A Microsoft Sentinel ügyfelei az alábbi módszerek egyikével integrálhatják a Microsoft Sentinelt a Microsoft Defender XDR szolgáltatásaival:

A Microsoft Sentinel integrálása a Defender portálra annak érdekében, hogy a Microsoft Sentinel és a Microsoft Defender XDR egy egyesített SecOps-platformmá váljon. Közvetlenül a Defender portálon tekintheti meg a Sentinel-adatokat a Defender-incidensek, riasztások, biztonsági rések és biztonsági adatok mellett.

A Microsoft Sentinel adatösszekötők használatával betöltheti a Microsoft Defender XDR adatszolgáltatás adatait a Microsoft Sentinelbe. Microsoft Sentinel-adatok megtekintése az Azure Portalon.

Ez az útmutató mindkét módszerről nyújt információt. Ha csatlakoztatta a munkaterületet a Defender portalhoz, használja azt; ha nem, használja az Azure portált, kivéve, ha másként van feltüntetve.

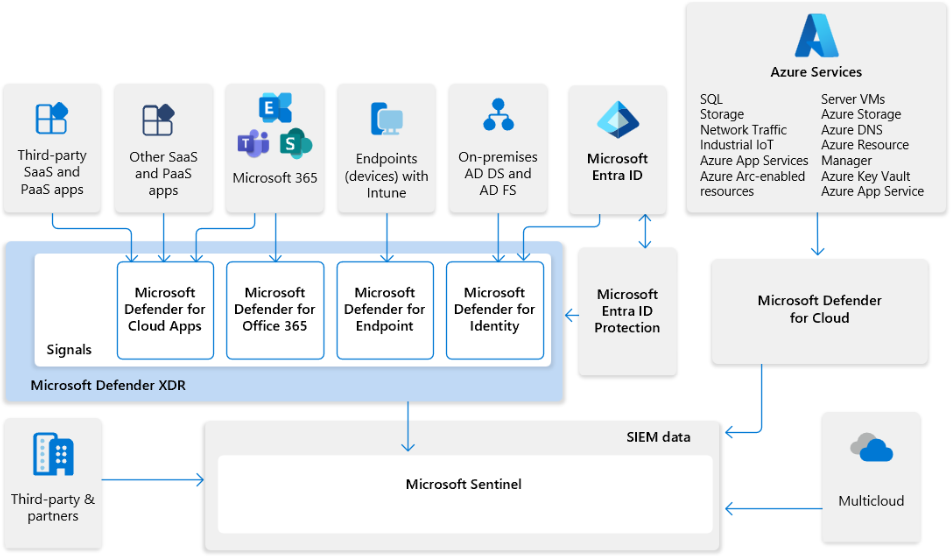

Az alábbi ábra bemutatja, hogyan integrálható a Microsoft XDR-megoldása a Microsoft Sentinellel a Defender portálon.

Ebben a diagramban:

- A teljes szervezeten belüli jelekből származó információk a Microsoft Defender XDR-be és a Microsoft Defender for Cloudba kerülnek.

- A Microsoft Sentinel támogatja a többfelhős környezeteket, és integrálható külső alkalmazásokkal és partnerekkel.

- A Microsoft Sentinel-adatok a szervezet adataival együtt kerülnek be a Microsoft Defender portálra.

- A SecOps-csapatok elemezhetik és megválaszolhatják a Microsoft Sentinel és a Microsoft Defender XDR által a Microsoft Defender portálon azonosított fenyegetéseket.

Főbb képességek

A Microsoft Sentinel és a Defender XDR funkcióival zéró megbízhatósági megközelítést valósíthat meg az incidensek kezeléséhez. Azoknál a munkaterületeknél, amelyek a Defender portálra lettek bevezetve, használja a Microsoft Sentinelt a Defender portálon.

| Képesség vagy funkció | Leírás | Termék |

|---|---|---|

| automatizált vizsgálat & válasz (AIR) | Az AIR-képességek a riasztások vizsgálatára és a szabálysértések elhárítására szolgáló azonnali lépések végrehajtására szolgálnak. Az AIR képességei jelentősen csökkentik a riasztások mennyiségét, így a biztonsági műveletek a kifinomultabb fenyegetésekre és más nagy értékű kezdeményezésekre összpontosítanak. | Microsoft Defender XDR |

| Haladó vadászat | A speciális vadászat egy lekérdezésalapú fenyegetéskereső eszköz, amellyel akár 30 napnyi nyers adatot is felfedezhet. Proaktív módon megvizsgálhatja a hálózat eseményeit a fenyegetésjelzők és entitások megkereséséhez. Az adatokhoz való rugalmas hozzáférés lehetővé teszi az ismert és potenciális fenyegetések korlátozás nélküli vadászatát. | Microsoft Defender XDR |

| egyéni fájljelzők | A potenciálisan rosszindulatú fájlok vagy kártevőgyanús kártevők letiltásával megakadályozhatja a szervezeten belüli támadások további propagálását. | Microsoft Defender XDR |

| felhőerőforrás-felderítés | A Cloud Discovery elemzi a Defender for Endpoint által gyűjtött forgalmi naplókat, és kiértékeli az azonosított alkalmazásokat a felhőalkalmazás-katalógusban a megfelelőségi és biztonsági információk biztosítása érdekében. | Microsoft Defender for Cloud Apps (felhőalkalmazások védelmére) |

| egyéni hálózati mutatók | Az IP-címek, URL-címek vagy tartományok mutatóinak létrehozásával mostantól engedélyezheti vagy letilthatja az IP-címeket, URL-címeket vagy tartományokat a saját fenyegetésintelligencia alapján. | Microsoft Defender XDR |

| végpontészlelés és -válasz (EDR) blokk | További védelmet nyújt a rosszindulatú összetevők ellen, ha a Microsoft Defender Víruskereső (MDAV) nem az elsődleges víruskereső termék, és passzív módban fut. Az EDR blokkoló módban a háttérben működik, hogy kijavítsa az EDR képességei által észlelt rosszindulatú összetevőket. | Microsoft Defender XDR |

| eszköz válaszképességei | Eszközök elkülönítésével vagy vizsgálati csomag gyűjtésével gyorsan reagálhat az észlelt támadásokra | Microsoft Defender XDR |

| élő válasz | A valós idejű válasz azonnali hozzáférést biztosít a biztonsági műveletek csapatainak egy eszközhöz (más néven géphez) távoli shell kapcsolattal. Ez lehetővé teszi, hogy alapos vizsgálati munkát végezzenek, és azonnali válaszlépéseket hajtsanak végre az azonosított fenyegetések valós idejű azonnali megfékezése érdekében. | Microsoft Defender XDR |

| Felhőalapú alkalmazások biztonságossá | Egy fejlesztési biztonsági üzemeltetési (DevSecOps) megoldás, amely kódszinten egyesíti a többfelhős és többfolyamatos környezetek biztonsági felügyeletét. | Microsoft Defender for Cloud |

| A biztonsági helyzet javítása | Felhőbeli biztonsági helyzetkezelési (CSPM) megoldás, amely olyan műveleteket tesz lehetővé, amelyekkel megelőzheti a behatolásokat. | Microsoft Defender for Cloud |

| Felhőalapú számítási feladatok védelme | Felhőbeli számítási feladatok védelmére szolgáló platform (CWPP) kiszolgálók, tárolók, tárolók, adatbázisok és egyéb számítási feladatok speciális védelmével. | Microsoft Defender for Cloud |

| Felhasználói és entitási viselkedéselemzés (UEBA) | Elemzi a szervezeti entitások, például a felhasználók, gazdagépek, IP-címek és alkalmazások viselkedését | Microsoft Sentinel |

| Fusion | Skálázható gépi tanulási algoritmusokon alapuló korrelációs motor. Automatikusan észleli a többszörös támadásokat, más néven speciális állandó fenyegetéseket (APT) a rendellenes viselkedések és a gyilkossági lánc különböző szakaszaiban megfigyelt gyanús tevékenységek kombinációinak azonosításával. | Microsoft Sentinel |

| Fenyegetésfelderítés | A Microsoft külső szolgáltatókkal bővítheti az adatokat, hogy további kontextust biztosítson a környezet tevékenységei, riasztásai és naplói körül. | Microsoft Sentinel |

| Automatizálás | Az automatizálási szabályok segítségével központilag kezelheti az automatizálást a Microsoft Sentinellel, lehetővé téve a különböző forgatókönyvekre alkalmazható szabályok kis csoportjának definiálását és koordinálását. | Microsoft Sentinel |

| Anomáliára vonatkozó szabályok | Az anomáliaszabály-sablonok gépi tanulással észlelik a rendellenes viselkedés bizonyos típusait. | Microsoft Sentinel |

| ütemezett lekérdezések | A Microsoft biztonsági szakértői által írt beépített szabályok, amelyek a Microsoft Sentinel által gyűjtött naplókban keresnek gyanús tevékenységláncokat, ismert fenyegetéseket. | Microsoft Sentinel |

| közel valós idejű (NRT) szabályok | Az NRT szabályok egy korlátozott készlet ütemezett szabály, amelyeket percenként egyszer futtatnak, annak érdekében, hogy a up-toperchez lehető legközelebbi információt biztosítsák Önnek. | Microsoft Sentinel |

| Vadászati | Annak érdekében, hogy a biztonsági elemzők proaktív módon keressenek olyan új anomáliákat, amelyeket a biztonsági alkalmazások vagy akár az ütemezett elemzési szabályok nem észleltek, a Microsoft Sentinel beépített keresési lekérdezései segítenek a megfelelő kérdések feltevésében, hogy problémákat találjon a hálózaton már meglévő adatokban. | Microsoft Sentinel A Defender portálba integrált munkaterületeknél használja a Microsoft Defender portál fejlett vadászati funkcióit. |

| Microsoft Defender XDR-összekötő | A Microsoft Defender XDR-összekötő szinkronizálja a naplókat és incidenseket a Microsoft Sentinelnel. | Microsoft Defender XDR és Microsoft Sentinel |

| adatösszekötők | Adatbetöltés engedélyezése elemzéshez a Microsoft Sentinelben. | Microsoft Sentinel |

| Content Hub-megoldás -Zero Megbízhatóság (TIC 3.0) | A Zero Trust (TIC 3.0) tartalmaz egy munkafüzetet, elemzési szabályokat és forgatókönyvet, amely automatikus vizualizációt biztosít a zéró megbízhatósági alapelvekről, és áttér a Megbízhatósági internetkapcsolatok keretrendszerre, és segít a szervezeteknek a konfigurációk időbeli monitorozásában. | Microsoft Sentinel |

| Biztonsági vezénylés, automatizálás és válasz (SOAR) | A biztonsági fenyegetésekre reagáló automatizálási szabályok és forgatókönyvek használata növeli az SOC hatékonyságát, és időt és erőforrásokat takarít meg. | Microsoft Sentinel |

| SOC optimalizációk | Zárja be a lefedettségi réseket bizonyos fenyegetések ellen, és húzza meg a betöltési arányt olyan adatokkal szemben, amelyek nem biztosítanak biztonsági értéket. | Microsoft Sentinel A Microsoft Defender portálra integrált munkaterületek esetében használja az SOC-optimalizálást a Microsoft Defender portálon. |

Mi van ebben a megoldásban

Ez a megoldás a Microsoft Sentinel és a Microsoft Defender XDR implementáción keresztül segít a biztonsági üzemeltetési csapatnak az incidensek zéró megbízhatósági megközelítéssel történő elhárításában. A megvalósítás a következő fázisokat foglalja magában:

| Fázis | Leírás |

|---|---|

| 1. Microsoft Defender XDR-szolgáltatások próbaüzeme és üzembe helyezése | Első lépésként tesztelje a Microsoft Defender XDR-szolgáltatásokat, hogy kiértékelhesse azok funkcióit és képességeit, mielőtt elvégezené az üzembe helyezést a szervezeten belül. |

| 2. Tervezzék meg az üzembe helyezést | Ezután tervezze meg a teljes SIEM- és XDR-üzembe helyezést, beleértve az XDR-szolgáltatásokat és a Microsoft Sentinel munkaterületét. |

| 3. XDR-eszközök beállítása és a munkaterület megtervezése | Ebben a fázisban helyezze üzembe a környezetében használni kívánt XDR-szolgáltatásokat, telepítse a Microsoft Sentinelt és más szolgáltatásokat a SIEM- és az XDR-megoldás támogatásához. Ha az Azure Portalról szeretne dolgozni, hagyja ki a Microsoft Sentinel és a Microsoft Defender portál összekapcsolásának lépését. Ez a lépés csak akkor releváns, ha a Microsoft Sentinel Defender portált szeretné használni, és nem releváns, ha az Azure Portal incidenseire szeretne válaszolni. |

| 4. Reagálás incidensekre | Végül válaszoljon az incidensekre attól függően, hogy a Defender portálra jelentkezik-e: - Reagálás a Defender portálról származó incidensre - Az Azure Portal incidensre való reagálás |

Kapcsolódó tartalom

További információért nézze meg: Microsoft Sentinel és Defender XDR Zero Trust biztonság, valamint a portáljához kapcsolódó további tartalmak.

A Microsoft 365-ben a zéró megbízhatósági elvek alkalmazásával kapcsolatos további információkért lásd:

- Zero Trust üzemeltetési terv a Microsoft 365 számára

- Identitásinfrastruktúra üzembe helyezése a Microsoft 365

- Zéró megbízhatóságú identitás- és eszközelérési konfigurációk

- Eszközök kezelése a Microsoft Intune segítségével

- Az adatbiztonság és adatvédelem kezelése a Microsoft Priva és a Microsoft Purview segítségével

- A zéró megbízhatóságú SaaS-alkalmazások integrálása a Microsoft 365