A Microsoft Entra integrációja az Overdrive-tal

Ebből a cikkből megtudhatja, hogyan integrálhatja az Overdrive-ot a Microsoft Entra ID-val. Ha integrálja az Overdrive-ot a Microsoft Entra ID-val, az alábbiakat teheti:

- A Microsoft Entra ID-ban szabályozhatja, hogy ki férhet hozzá az Overdrive-hoz.

- Engedélyezze a felhasználóknak, hogy automatikusan bejelentkezhessenek az Overdrive-ba a Microsoft Entra-fiókjukkal.

- A fiókokat egy központi helyen kezelheti.

Előfeltételek

A cikkben ismertetett forgatókönyv feltételezi, hogy már rendelkezik a következő előfeltételekkel:

- Aktív előfizetéssel rendelkező Microsoft Entra-felhasználói fiók. Ha még nem rendelkezik ilyen fiókkal, létrehozhat egy fiókot ingyenes.

- Az alábbi szerepkörök egyike:

- Egyszeri bejelentkezésre (SSO)-kompatibilis Overdrive-előfizetés.

Forgatókönyv leírása

Ebben a cikkben a Microsoft Entra egyszeri bejelentkezését konfigurálja és teszteli tesztkörnyezetben.

Az Overdrive támogatja SP által kezdeményezett egyszeri bejelentkezést.

A Overdrive támogatja a Just In Time felhasználókiépítést.

** Galériából add hozzá az Overdrive-ot

Az Overdrive Microsoft Entra-azonosítóba való integrálásának konfigurálásához adja hozzá az Overdrive-ot a gyűjteményből a felügyelt SaaS-alkalmazások listájához az alábbi lépésekkel:

- Jelentkezzen be a Microsoft Entra adminisztrációs központba, mint minimum felhőalkalmazás-rendszergazda.

- Keresse meg Identity>Applications>Enterprise-alkalmazásokat>Új alkalmazás.

- A Hozzáadás a katalógusból szakaszban írja be a keresőmezőbe Overdrive.

- Az eredmények ablaktáblán válassza a Overdrivelehetőséget, majd adja hozzá az alkalmazást. Várjon néhány másodpercet, amíg az alkalmazás hozzá lesz adva a bérlőhöz.

Alternatívaként használhatja a Vállalati alkalmazáskonfigurációs varázslót. Ebben a varázslóban hozzáadhat egy alkalmazást a bérlőhöz, hozzáadhat felhasználókat/csoportokat az alkalmazáshoz, szerepköröket rendelhet hozzá, valamint végigvezetheti az egyszeri bejelentkezés konfigurációját is. További információ a Microsoft 365 varázslóiról.

A Microsoft Entra SSO konfigurálása és tesztelése Overdrive-hoz

A Microsoft Entra SSO konfigurálása és tesztelése az Overdrive-tal egy B.Simonnevű tesztfelhasználóval. Ahhoz, hogy az egyszeri bejelentkezés működjön, létre kell hoznia egy kapcsolati kapcsolatot egy Microsoft Entra-felhasználó és a kapcsolódó felhasználó között az Overdrive-on.

A Microsoft Entra SSO overdrive-tal való konfigurálásához és teszteléséhez hajtsa végre a következő lépéseket:

-

A Microsoft Entra SSO konfigurálása – hogy a felhasználók használhassák ezt a funkciót.

- Microsoft Entra tesztfelhasználói létrehozása – a Microsoft Entra egyszeri bejelentkezésének tesztelése B.Simonnal.

- A Microsoft Entra tesztfelhasználói hozzárendelése – lehetővé teszi, hogy B.Simon a Microsoft Entra egyszeri bejelentkezését használja.

-

Overdrive SSO konfigurálása – az egyszeri bejelentkezési beállítások alkalmazásoldali konfigurálásához.

- Hozzon létre egy Overdrive tesztfelhasználót – hogy legyen egy B. Simon megfelelője az Overdrive-ban, amely csatlakoztatva van a felhasználó Microsoft Entra-reprezentációjához.

- SSO- tesztelése – annak ellenőrzéséhez, hogy a konfiguráció működik-e.

A Microsoft Entra SSO konfigurálása

A Microsoft Entra SSO engedélyezéséhez kövesse az alábbi lépéseket.

Jelentkezzen be a Microsoft Entra felügyeleti központba legalább mint egy felhőalkalmazás-rendszergazda.

Keresse meg Identitás>-alkalmazások>Nagyvállalati alkalmazások>Overdrive>Egyszeri bejelentkezés.

A Egyetlen bejelentkezési módszer kiválasztása lapon válassza SAMLlehetőséget.

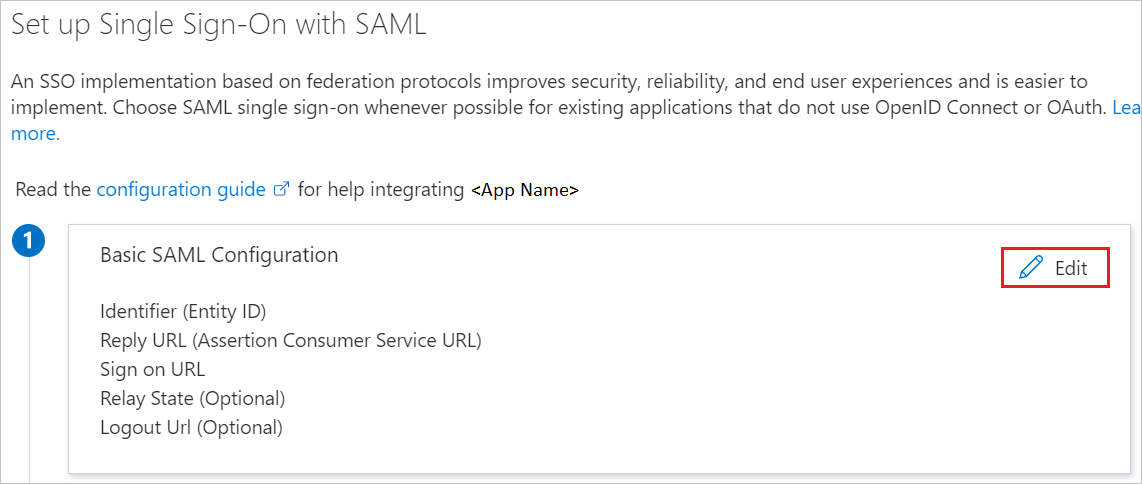

Az Egyszeri bejelentkezés beállítása SAML lapon kattintson az Alap SAML-konfiguráció ceruzaikonra a beállítások szerkesztéséhez.

Az Egyszerű SAML-konfiguráció szakaszban hajtsa végre a következő lépéseket:

A Bejelentkezési URL-cím szövegmezőbe írjon be egy URL-címet a következő mintával:

http://<subdomain>.libraryreserve.comJegyzet

Az érték nem valós. A tényleges Sign-On URL-címmel frissítse az értéket. Az érték lekéréséhez lépjen kapcsolatba Overdrive ügyféltámogatási csapatával. Az Egyszerű SAML-konfiguráció szakaszban látható mintákra is hivatkozhat.

Az Egyszeri Sign-On beállítása SAML- lap SAML aláíró tanúsítvány szakaszában kattintson a Letöltés gombra az alkalmazás összevonási metaadatainak URL-címének letöltéséhez a megadott beállítások közül, és mentse a számítógépre.

A Overdrive beállítása szakaszban másolja ki a megfelelő URL-cím(ek)et a követelményeknek megfelelően.

Microsoft Entra-tesztfelhasználó létrehozása

Ebben a szakaszban egy B.Simon nevű tesztfelhasználót fog létrehozni.

- Jelentkezzen be a Microsoft Entra felügyeleti központba, legalább felhasználói rendszergazdaként.

- Navigáljon Identitás>Felhasználók>Minden felhasználó.

- Válassza a Új felhasználó>Új felhasználó létrehozásalehetőséget, a képernyő tetején.

- A Felhasználói tulajdonságai között kövesse az alábbi lépéseket:

- A Megjelenítendő név mezőben adja meg a

B.Simon. - A Felhasználói főnév mezőbe írja be a username@companydomain.extension. Például

B.Simon@contoso.com. - Jelölje be a Jelszó megjelenítése jelölőnégyzetet, majd írja be a Jelszó mezőben megjelenő értéket.

- Válassza Véleményezés + létrehozáslehetőséget.

- A Megjelenítendő név mezőben adja meg a

- Válassza ki a és alehetőséget.

A Microsoft Entra tesztfelhasználó hozzárendelése

Ebben a szakaszban engedélyezi Britta Simon számára, hogy az Azure egyszeri bejelentkezését használja az Overdrive-hoz való hozzáférés biztosításával.

Jelentkezzen be a Microsoft Entra felügyeleti központba, mint legalább felhőalkalmazás rendszergazda.

Keresse meg az Identitás>-alkalmazások>Nagyvállalati alkalmazások>Overdrive.

Az alkalmazások listájában válassza a Overdrivelehetőséget.

A bal oldali menüben válassza a Felhasználók és csoportoklehetőséget.

Kattintson a Felhasználói hozzáadása gombra, majd válassza Felhasználók és csoportok lehetőséget a Hozzárendelés hozzáadása párbeszédpanelen.

A Felhasználók és csoportok párbeszédpanelen válassza Britta Simon a Felhasználók listában, majd kattintson a kijelölése gombra a képernyő alján.

Ha bármely szerepkörértéket vár a SAML-állításban, akkor a Szerepkör kiválasztása párbeszédpanelen válassza ki a felhasználónak megfelelő szerepkört a listából, majd kattintson a képernyő alján található Kiválasztás gombra.

A Hozzárendelés hozzáadása párbeszédpanelen kattintson a Hozzárendelés gombra.

Overdrive SSO konfigurálása

Az egyszeri bejelentkezés Overdrive oldalának konfigurálásához el kell küldenie az alkalmazás összevonási metaadatainak URL-címétOverdrive támogatási csapatának. Ezt a beállítást úgy állítják be, hogy az SAML SSO-kapcsolat megfelelően legyen beállítva mindkét oldalon.

Overdrive-tesztfelhasználó létrehozása

Ebben a szakaszban egy Britta Simon nevű felhasználó jön létre az Overdrive-ban. A Overdrive támogatja az igény szerinti felhasználói kiépítést, amely alapértelmezés szerint engedélyezve van. Ebben a szakaszban nem található műveletelem. Ha egy felhasználó még nem létezik az Overdrive-on, a hitelesítés után létrejön egy új felhasználó.

Jegyzet

A Microsoft Entra felhasználói fiókok kiépítéséhez használhatja az OverDrive által biztosított bármely más OverDrive felhasználói fióklétrehozó eszközt vagy API-t.

SSO teszt

Ebben a szakaszban az alábbi beállításokkal tesztelheti a Microsoft Entra egyszeri bejelentkezési konfigurációját.

A Az alkalmazás tesztelésegombra kattintva ez átirányítja az Overdrive bejelentkezési URL-címére, ahol elindíthatja a bejelentkezési folyamatot.

Lépjen közvetlenül az Overdrive bejelentkezési URL-címére, és indítsa el onnan a bejelentkezési folyamatot.

Használhatja a Microsoft My Apps alkalmazást. Amikor a Saját alkalmazásokban a Overdrive csempére kattint, a rendszer átirányítja az Overdrive bejelentkezési URL-címére. További információért a Saját alkalmazásokról lásd a Bevezetés a Saját alkalmazásokhoz.

Kapcsolódó tartalom

Az Overdrive konfigurálása után kényszerítheti a munkamenet-vezérlést, amely valós időben védi a szervezet bizalmas adatainak kiszivárgását és beszivárgását. A munkamenet-vezérlés a feltételes hozzáféréstől terjed ki. Megtudhatja, hogyan kényszerítheti ki a munkamenet-vezérlést a Microsoft Defender for Cloud Apps.