Microsoft Entra SSO-integráció a Hone-vel

Ebből a cikkből megtudhatja, hogyan integrálhatja a Hone-t a Microsoft Entra ID-val. Ha a Hone-t a Microsoft Entra ID-val integrálja, az alábbiakat teheti:

- A Microsoft Entra ID segítségével ellenőrizzük, ki férhet hozzá a Hone-hez.

- Lehetővé teszi, hogy a felhasználók automatikusan bejelentkezhessenek a Hone-be a Microsoft Entra-fiókjukkal.

- A fiókokat egy központi helyen kezelheti.

Előfeltételek

A cikkben ismertetett forgatókönyv feltételezi, hogy már rendelkezik a következő előfeltételekkel:

- Aktív előfizetéssel rendelkező Microsoft Entra-felhasználói fiók. Ha még nem rendelkezik ilyen fiókkal, létrehozhat egy fiókot ingyenes.

- Az alábbi szerepkörök egyike:

- Az egyszeri bejelentkezést (SSO) engedélyező előfizetést élesítsd.

Forgatókönyv leírása

Ebben a cikkben a Microsoft Entra SSO-t konfigurálja és teszteli tesztkörnyezetben.

- A Hone támogatja mind a SP, mind az IDP által kezdeményezett SSO-t.

Hone hozzáadása a galériából

A Hone Microsoft Entra-azonosítóba való integrálásának konfigurálásához a gyűjteményből hozzá kell adnia a Hone-t a felügyelt SaaS-alkalmazások listájához.

- Jelentkezzen be a Microsoft Entra felügyeleti központba legalább felhőalkalmazás rendszergazdaként.

- Navigáljon a Identity>Alkalmazások>Vállalati alkalmazások>Új alkalmazás.

- A Hozzáadás a galériából szakaszban írja be Hone a keresőmezőbe.

- Válassza a Találatok panelen, majd adja hozzá az alkalmazást. Várjon néhány másodpercet, amíg az alkalmazás hozzá lesz adva a bérlőhöz.

Lehetőségként használhatja a Vállalati alkalmazáskonfigurációs varázslót is. Ebben a varázslóban hozzáadhat egy alkalmazást a bérlőhöz, hozzáadhat felhasználókat/csoportokat az alkalmazáshoz, szerepköröket rendelhet hozzá, és végigvezetheti az egyszeri bejelentkezés konfigurációját is. További információ a Microsoft 365 varázslóiról.

A Microsoft Entra SSO konfigurálása és tesztelése a Hone-hez

Konfigurálja és tesztelje a Microsoft Entra SSO-t a Hone-val egy B.Simonnevű tesztfelhasználó használatával. Ahhoz, hogy az egyszeri bejelentkezés működjön, létre kell hoznia egy kapcsolatot egy Microsoft Entra-felhasználó és a Hone-beli kapcsolódó felhasználó között.

A Microsoft Entra SSO hone-val való konfigurálásához és teszteléséhez hajtsa végre a következő lépéseket:

-

A Microsoft Entra SSO konfigurálása – a felhasználók számára a funkció használatához.

- Microsoft Entra ID-tesztfelhasználói létrehozása – a Microsoft Entra egyszeri bejelentkezésének teszteléséhez B.Simon használatával.

- A Microsoft Entra ID tesztfelhasználói hozzárendelése – lehetővé teszi, hogy B.Simon a Microsoft Entra egyszeri bejelentkezését használja.

-

Hone SSO konfigurálása – az egyszeri bejelentkezési beállítások alkalmazásoldali konfigurálásához.

- Hone-tesztfelhasználói létrehozása – a Felhasználó Microsoft Entra-azonosítójának ábrázolásához csatolt B.Simon megfelelője a Hone-ben.

- SSO- tesztelése – annak ellenőrzéséhez, hogy a konfiguráció működik-e.

A Microsoft Entra SSO konfigurálása

Az alábbi lépéseket követve engedélyezheti a Microsoft Entra SSO-t a Microsoft Entra felügyeleti központban.

Jelentkezzen be a Microsoft Entra felügyeleti központba, legalább felhőalkalmazás-rendszergazdai.

Tallózzon a Identitás>Alkalmazások>Nagyvállalati alkalmazások>Hone>Egyszeri bejelentkezés.

A Egyetlen bejelentkezési módszer kiválasztása lapon válassza a SAMLlehetőséget.

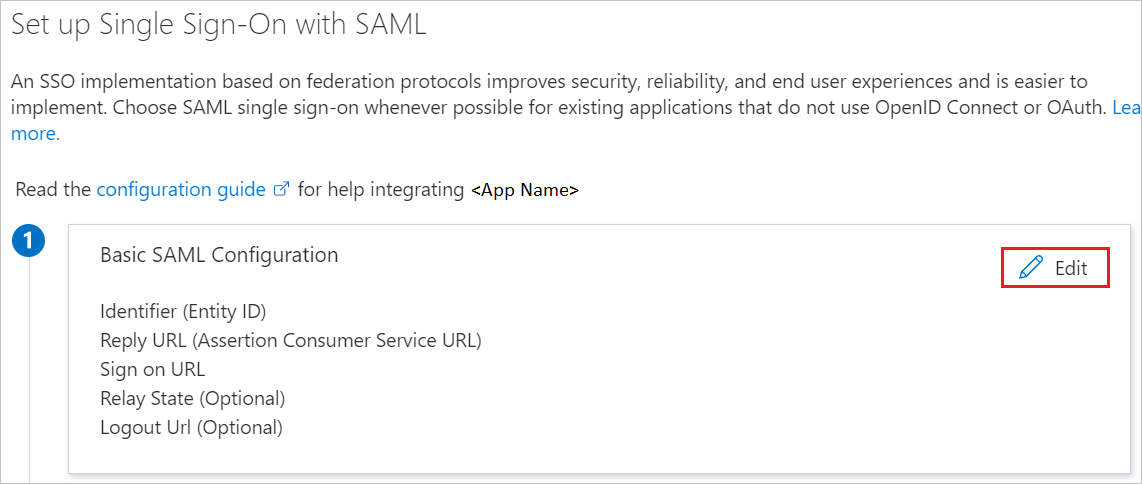

Az Egyszeri bejelentkezés beállítása SAML lapon kattintson az Alapvető SAML-konfiguráció ceruzaikonra a beállítások szerkesztéséhez.

Az Egyszerű SAML-konfiguráció szakaszban a felhasználónak nem kell semmilyen lépést végrehajtania, mivel az alkalmazás már előre integrálva van a Microsoft Entra-val.

Ha SP által kezdeményezett módban szeretné konfigurálni az alkalmazást, hajtsa végre a következő lépést:

A Bejelentkezési URL-cím szövegmezőbe írja be az URL-címet:

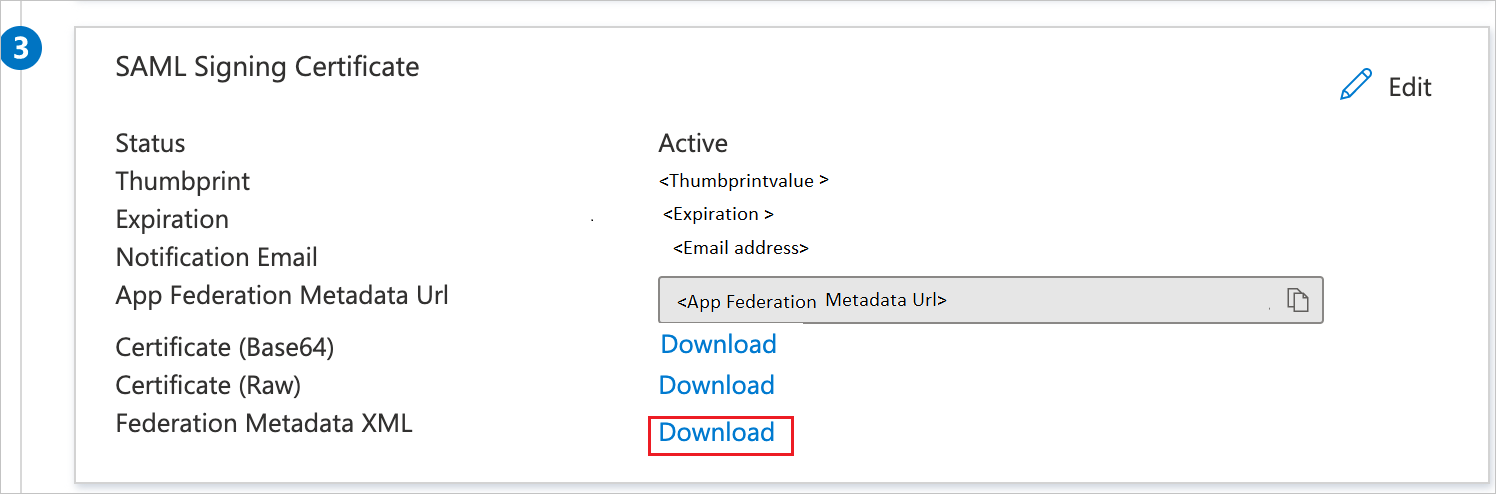

https://app.honehq.comAz Egyszeri bejelentkezés beállítása SAML lapon, az SAML aláíró tanúsítvány szakaszban keresse meg a szövetségi metaadatok XML- fájlt, majd válassza a Letöltés lehetőséget a tanúsítvány letöltéséhez és mentse el a számítógépére.

A Hone beállítása szakaszban másolja ki a megfelelő URL-cím(ek)et a követelmény alapján.

Microsoft Entra ID-tesztfelhasználó létrehozása

Ebben a szakaszban egy B.Simon nevű tesztfelhasználót fog létrehozni a Microsoft Entra felügyeleti központban.

- Jelentkezzen be a Microsoft Entra felügyeleti központba legalább felhasználói rendszergazdaként.

- Tallózással Identitás>Felhasználók>Minden felhasználó.

- Válassza a képernyő tetején a Új felhasználó>Felhasználó létrehozásalehetőséget.

- A Felhasználói tulajdonságai között kövesse az alábbi lépéseket:

- A Megjelenítendő név mezőben adja meg a

B.Simon. - A Felhasználói főnév mezőbe írja be a username@companydomain.extension. Például

B.Simon@contoso.com. - Jelölje be a Jelszó megjelenítése jelölőnégyzetet, majd írja be a Jelszó mezőben megjelenő értéket.

- Válassza Véleményezés + létrehozáslehetőséget.

- A Megjelenítendő név mezőben adja meg a

- Válassza a éslétrehozása lehetőséget.

A Microsoft Entra ID tesztfelhasználó hozzárendelése

Ebben a szakaszban engedélyezi, hogy B.Simon a Microsoft Entra egyszeri bejelentkezését használja a Hone-hez való hozzáférés biztosításával.

- Jelentkezzen be a Microsoft Entra felügyeleti központba, legalább felhőalkalmazás-kezelő rendszergazdaként.

- Keresse meg Identitás>Alkalmazások>Nagyvállalati alkalmazások>.

- Az alkalmazás áttekintő lapján válassza Felhasználók és csoportoklehetőséget.

- Válassza a Felhasználó/csoport hozzáadásalehetőséget, majd válassza Felhasználók és csoportok lehetőséget a Hozzárendelés hozzáadása párbeszédpanelen.

- A Felhasználók és csoportok párbeszédpanelen válassza B.Simon a Felhasználók listából, majd kattintson a képernyő alján található Kijelölés gombra.

- Ha egy szerepkört szeretne hozzárendelni a felhasználókhoz, a Szerepkör kiválasztása legördülő listából választhatja ki. Ha nincs beállítva szerepkör ehhez az alkalmazáshoz, az "Alapértelmezett hozzáférés" szerepkör van kiválasztva.

- A Hozzárendelés hozzáadása párbeszédpanelen kattintson a Hozzárendelés gombra.

A Hone SSO konfigurálása

Az egyszeri bejelentkezés Hone oldalán való konfigurálásához el kell küldenie a letöltött Federációs metaadat XML- fájlt és a Microsoft Entra admin központból másolt megfelelő URL-címeket a Hone támogatási csapatnak. Ezt a beállítást úgy állítják be, hogy az SAML SSO-kapcsolat megfelelően legyen beállítva mindkét oldalon.

Próba felhasználó létrehozása

Ebben a szakaszban egy B.Simon nevű felhasználót hoz létre Hone-ben. Az Hone támogatási csapatával a felhasználók hone platformon való hozzáadásához. A felhasználókat az egyszeri bejelentkezés használata előtt létre kell hozni és aktiválni kell.

Egyszeri bejelentkezés tesztelése

Ebben a szakaszban az alábbi beállításokkal tesztelheti a Microsoft Entra egyszeri bejelentkezési konfigurációját.

SP kezdeményezve:

Kattintson az alkalmazás tesztelésére a Microsoft Entra adminisztrációs központban. Ez átirányítja a Hone Sign on URL-címre, ahol elindíthatja a bejelentkezési folyamatot.

Lépjen közvetlenül a Hone bejelentkezési URL-címére, és indítsa el onnan a bejelentkezési folyamatot.

IdP kezdeményezve:

- Kattintson a Az alkalmazás tesztelése a Microsoft Entra Felügyeleti központban, és automatikusan be kell jelentkeznie arra a Hone-be, amelyhez beállította az egyszeri bejelentkezést.

A Microsoft My Apps használatával is tesztelheti az alkalmazást bármilyen módban. Amikor a Saját alkalmazások területen a Hone csempére kattint, az SP módban konfigurálva a rendszer átirányítja az alkalmazás bejelentkezési oldalára a bejelentkezési folyamat elindításához, és ha IDP módban van konfigurálva, akkor automatikusan be kell jelentkeznie arra a Hone-be, amelyhez beállította az egyszeri bejelentkezést. További információ a My Apps szolgáltatásról a következő dokumentumban található: Bevezetés a My Apps.

Kapcsolódó tartalom

A Hone konfigurálása után kényszerítheti a munkamenet-vezérlést, amely valós időben védi a szervezet bizalmas adatainak kiszivárgását és beszivárgását. A munkamenet-vezérlés a feltételes hozzáféréstől terjed ki. Megtudhatja, hogyan kényszerítheti ki a munkamenet-vezérlést a Microsoft Defender for Cloud Apps.