Microsoft Sentinel adatokat tartalmazó speciális keresési eredmények használata

Eredmények felfedezése

Az eredményeket az alábbi funkciókkal összhangban is megvizsgálhatja:

- Bontsa ki az eredményt az egyes találatok bal oldalán található legördülő nyílra kattintva.

- Adott esetben bontsa ki a JSON- vagy tömbformátumú eredmények részleteit a megfelelő eredménysor bal oldalán található legördülő nyílra kattintva a jobb olvashatóság érdekében.

- Nyissa meg az oldalsó ablaktáblát egy rekord részleteinek megtekintéséhez (egyidejűleg kibontott sorokkal).

Az eredményértékekre a jobb gombbal kattintva is kattinthat egy sorban, így a következőre használhatja:

- További szűrők hozzáadása a meglévő lekérdezéshez

- Másolja ki a további vizsgálathoz használni kívánt értéket

- A lekérdezés frissítése egy JSON-mező új oszlopra való kiterjesztéséhez

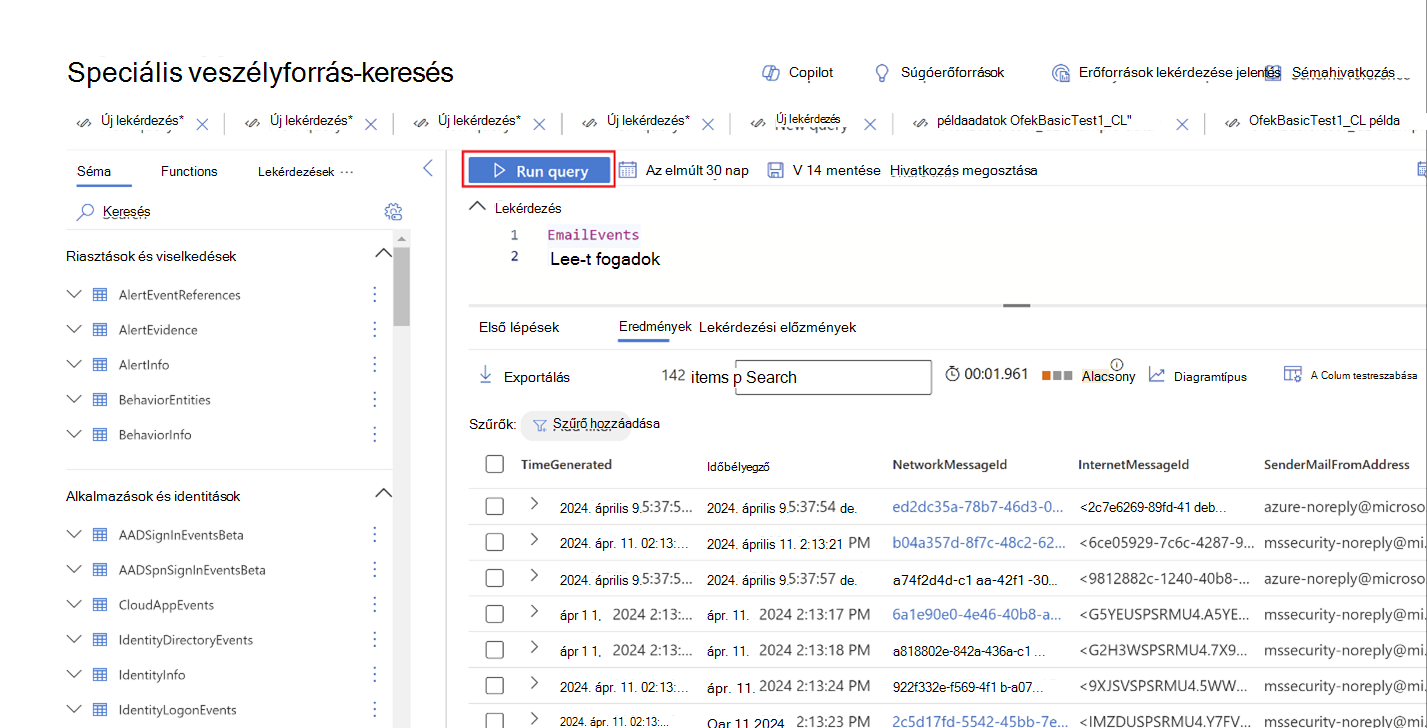

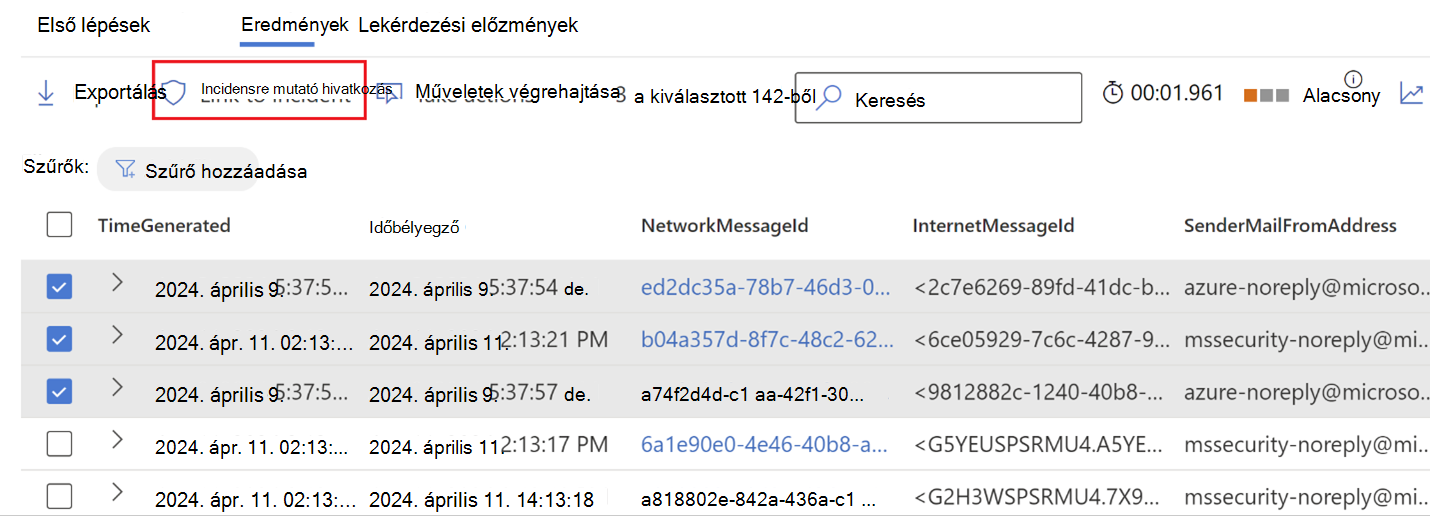

Az adatok Microsoft Defender XDR további műveletekhez jelölje be az egyes eredménysorok bal oldalán található jelölőnégyzeteket. Válassza a Csatolás incidenshez lehetőséget a kiválasztott eredmények incidenshez való csatolásához (lásd: Lekérdezési eredmények csatolása incidenshez) vagy Műveletek végrehajtása a Műveletek végrehajtása varázsló megnyitásához (lásd: Művelet végrehajtása a speciális keresési lekérdezési eredményeken).

Lekérdezés eredményeinek csatolása incidenshez

Az incidensre mutató hivatkozással speciális veszélyforrás-keresési lekérdezési eredményeket adhat hozzá egy vizsgálat alatt álló új vagy meglévő incidenshez. Ezzel a funkcióval egyszerűen rögzíthet rekordokat a speciális veszélyforrás-keresési tevékenységekből, így gazdagabb idősort vagy eseménykörnyezetet hozhat létre az incidensekkel kapcsolatban.

Eredmények csatolása új vagy meglévő incidensekhez

A speciális veszélyforrás-keresési lekérdezés panelen írja be a lekérdezést a megadott lekérdezésmezőbe, majd válassza a Lekérdezés futtatása lehetőséget az eredmények lekéréséhez.

Az Eredmények lapon jelölje ki azokat az eseményeket vagy rekordokat, amelyek egy új vagy aktuális vizsgálathoz kapcsolódnak, amelyen dolgozik, majd válassza a Csatolás incidenshez lehetőséget.

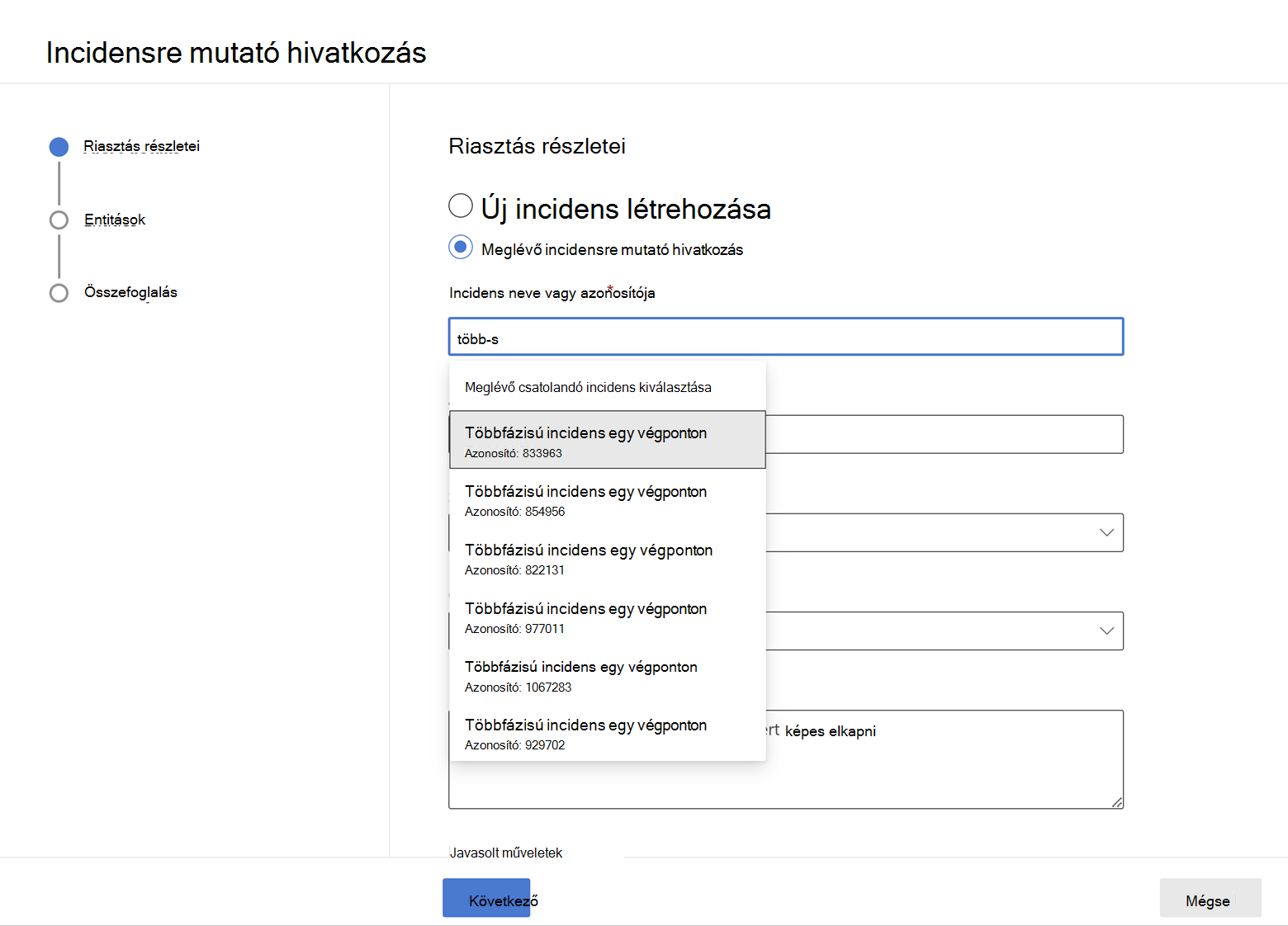

A Hivatkozás incidensre panel Riasztás részletei szakaszában válassza az Új incidens létrehozása lehetőséget az események riasztássá alakításához és új incidensbe való csoportosításához:

A Csatolás meglévő incidenshez lehetőség kiválasztásával is hozzáadhatja a kijelölt rekordokat egy meglévő incidenshez. Válassza ki a kapcsolódó incidenst a meglévő incidensek legördülő listájából. Az incidens nevének vagy azonosítójának első néhány karakterét is megadhatja a kívánt incidens megkereséséhez.

Mindkét kijelölésnél adja meg a következő adatokat, majd válassza a Tovább gombot:

- Riasztás címe – Az incidens válaszadói által megérthető eredmények leíró címe; ez a leíró cím lesz a riasztás címe

- Súlyosság – Válassza ki a riasztások csoportjára vonatkozó súlyosságot

- Kategória – Válassza ki a riasztásoknak megfelelő fenyegetéskategóriát

- Leírás – Hasznos leírás a csoportosított riasztásokról

- Javasolt műveletek – Az incidens kivizsgálását végző biztonsági elemzők által javasolt szervizelési műveletek listája

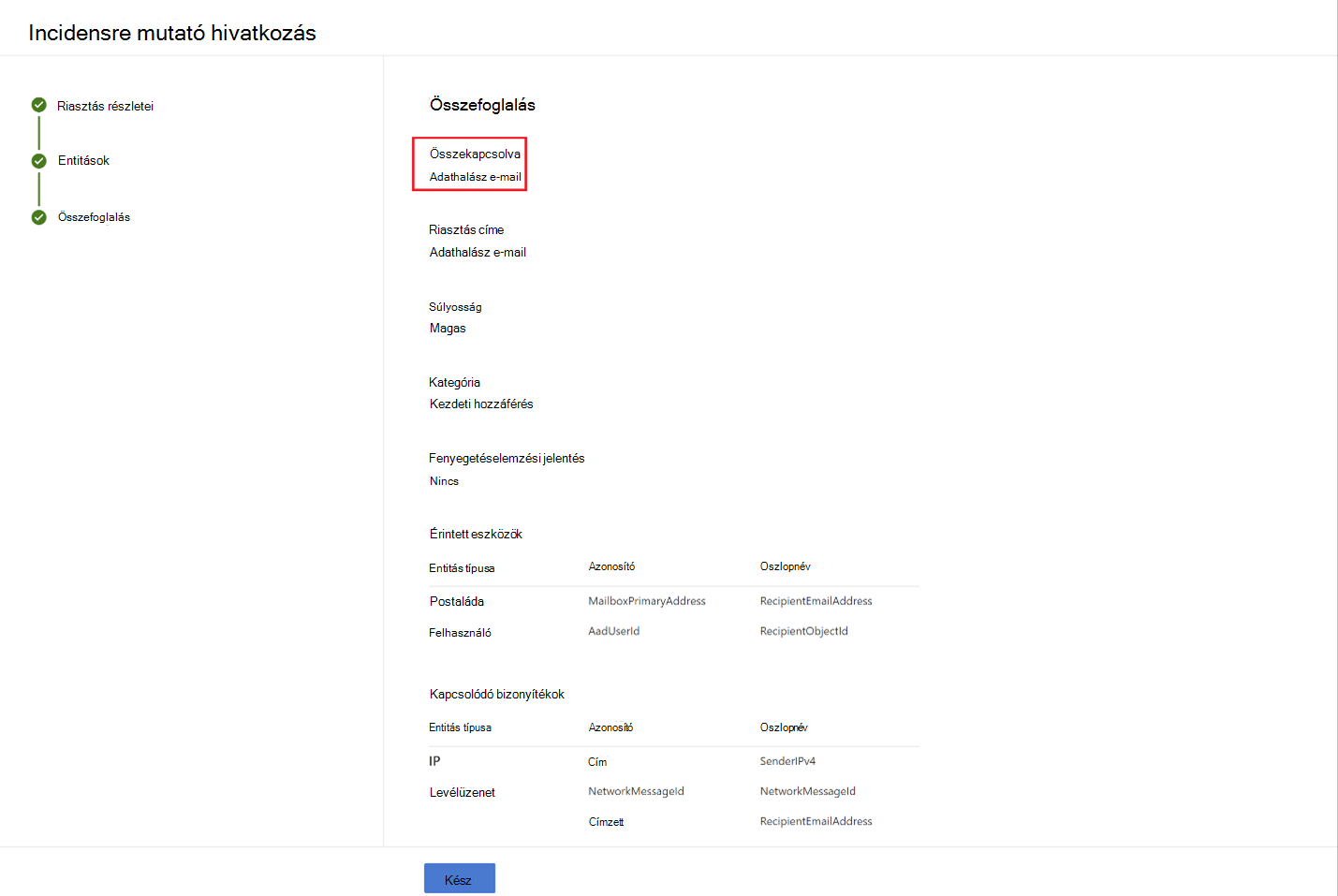

Az Entitások szakaszban válassza ki a gyanús eseményekben érintett entitásokat. Ezek az entitások arra szolgálnak, hogy korrelálják a többi riasztást a csatolt incidenssel, és láthatók legyenek az incidens oldalán.

Az Microsoft Defender XDR adatok esetében a rendszer automatikusan kiválasztja az entitásokat. Ha az adatok Microsoft Sentinel származnak, manuálisan kell kiválasztania az entitásokat.

Két szakaszból választhat entitásokat:

a. Érintett eszközök – A kiválasztott eseményekben megjelenő érintett objektumokat itt kell hozzáadni. A következő típusú objektumok adhatók hozzá:

- Számla

- Eszköz

- Postaláda

- Felhőalkalmazás

- Azure-erőforrás

- Amazon Web Services-erőforrás

- Google Cloud Platform-erőforrás

b. Kapcsolódó bizonyítékok – A kijelölt eseményekben megjelenő nem objektumokat ebben a szakaszban adhatja hozzá. A támogatott entitástípusok a következők:

- Folyamat

- Fájl

- Beállításazonosító

- IP

- OAuth-alkalmazás

- DNS

- Biztonsági csoport

- URL

- Levelezőfürt

- E-mail üzenet

Megjegyzés:

A csak XDR-adatokat tartalmazó lekérdezések esetében csak az XDR-táblákban elérhető entitástípusok jelennek meg.

Miután kiválasztott egy entitástípust, válasszon ki egy azonosítótípust, amely létezik a kijelölt rekordokban, hogy az használható legyen az entitás azonosítására. Minden entitástípus rendelkezik a támogatott azonosítók listájával, ahogyan az a vonatkozó legördülő listában látható. A jobb megértés érdekében olvassa el az egyes azonosítókra mutatáskor megjelenő leírást.

Az azonosító kiválasztása után válasszon ki egy oszlopot a lekérdezés eredményei közül, amely a kiválasztott azonosítót tartalmazza. A Lekérdezések és eredmények felfedezése lehetőséget választva megnyithatja a speciális veszélyforrás-keresési környezet panelt. Így megvizsgálhatja a lekérdezést és az eredményeket, és meggyőződhet arról, hogy a megfelelő oszlopot választotta ki a kiválasztott azonosítóhoz.

A példánkban egy lekérdezéssel kerestük meg az e-mail-kiszűrési incidenssel kapcsolatos eseményeket, ezért a címzett postaládája és a címzett fiókja az érintett entitások, a feladó IP-címe és az e-mail-üzenet pedig kapcsolódó bizonyíték.Minden rekordhoz más riasztás jön létre az érintett entitások egyedi kombinációjával. Ha például három különböző címzett-postaláda és címzettobjektum-azonosító kombináció létezik, akkor a rendszer három riasztást hoz létre és csatol a kiválasztott incidenshez.

Válassza a Tovább gombot.

Tekintse át az Összefoglalás szakaszban megadott részleteket.

Válassza a Kész lehetőséget.

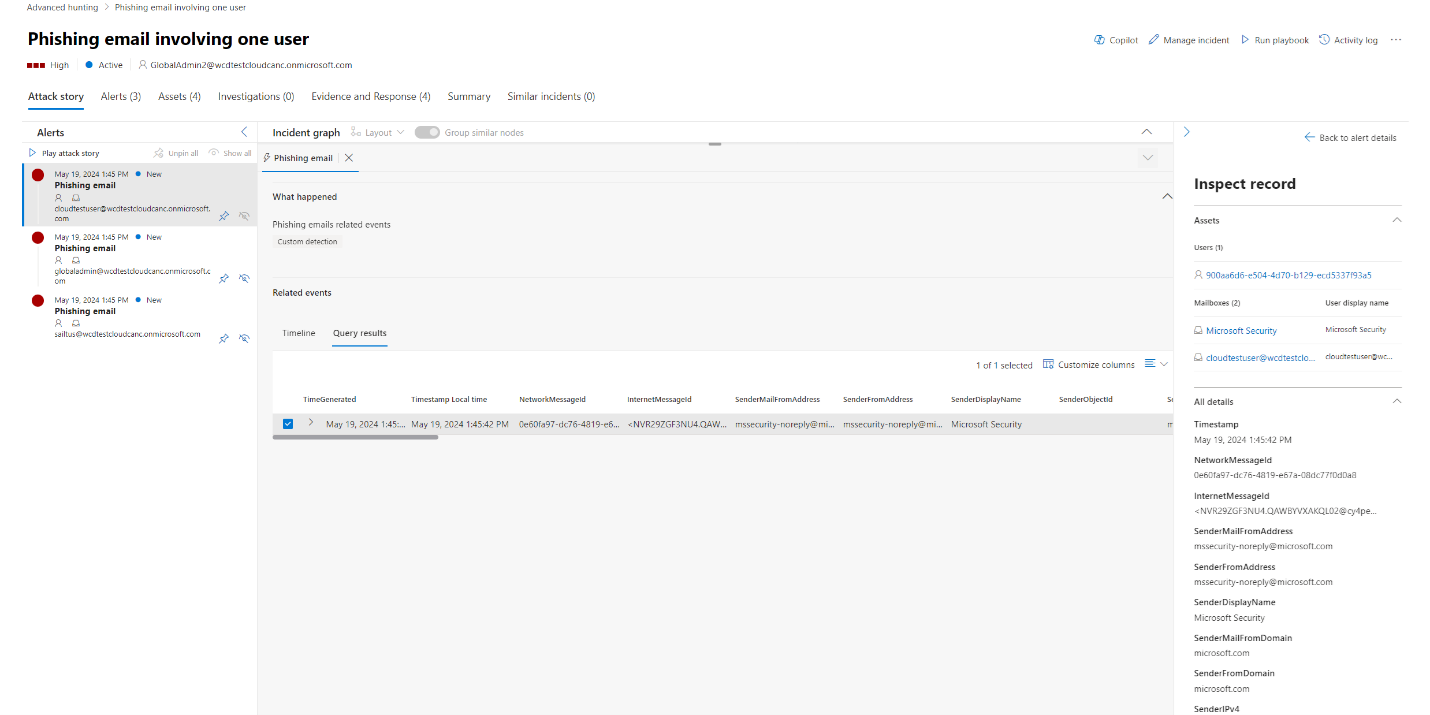

Csatolt rekordok megtekintése az incidensben

A létrehozott hivatkozást a varázsló összefoglaló lépésében választhatja ki, vagy kiválaszthatja az incidens nevét az incidenssorból annak az incidensnek a megtekintéséhez, amelyhez az események kapcsolódnak.

Példánkban a három kiválasztott eseményt képviselő három riasztás sikeresen összekapcsolva lett egy új incidenssel. Az egyes riasztási oldalakon megtalálja az eseményre vagy eseményekre vonatkozó teljes információkat idővonal nézetben (ha elérhető) és a lekérdezési eredmények nézetben.

Az eseményt az idősornézetből vagy a lekérdezési eredmények nézetből is kiválaszthatja a Rekord vizsgálata panel megnyitásához.

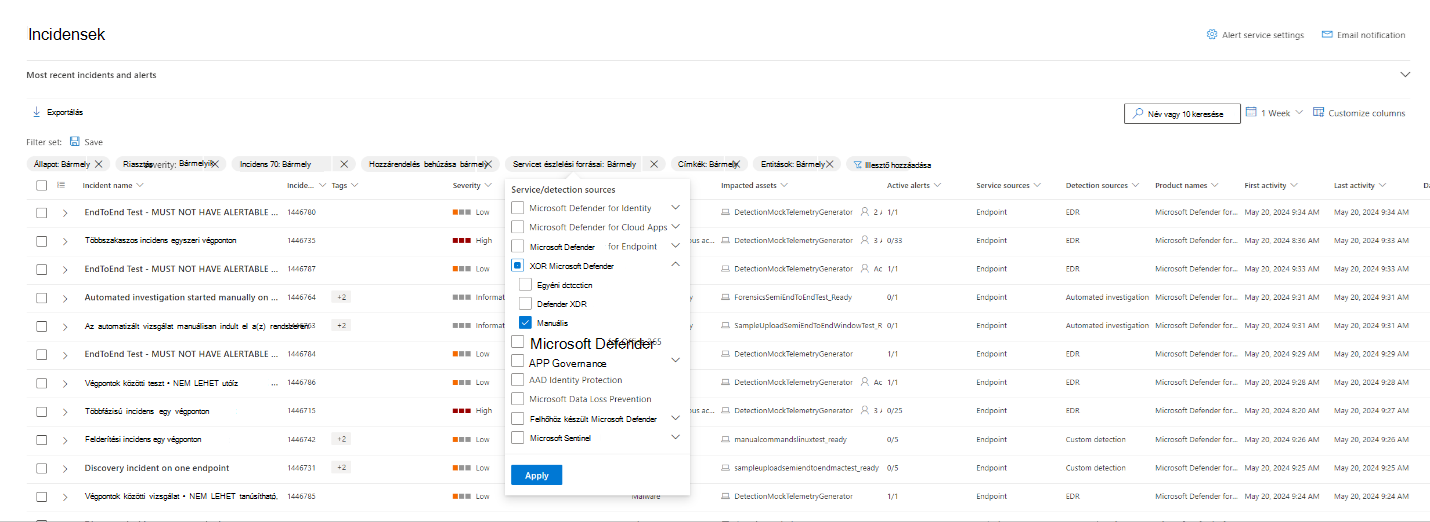

Speciális veszélyforrás-kereséssel hozzáadott események szűrése

Az incidensek és riasztások manuális észlelési forrás szerinti szűrésével megtekintheti, hogy mely riasztások jöttek létre a speciális veszélyforrás-keresésből.