A Végponthoz készült Microsoft Defender biztonsági beállítások kezelése Microsoft Defender víruskereső kezeléséhez

Érintett szolgáltatás:

- Microsoft Defender XDR

- Végponthoz készült Microsoft Defender 2. csomag

- Végponthoz készült Microsoft Defender 1. csomag

Platformok

- A Windows

- Windows Server

- macOS

- Linux

A Végponthoz készült Microsoft Defender Biztonsági beállítások kezelése segítségével kezelheti Microsoft Defender víruskereső biztonsági szabályzatokat az eszközökön.

Előfeltételek:

Tekintse át az előfeltételeket itt.

Megjegyzés:

A Microsoft Defender portál Végpontbiztonsági szabályzatok lapja csak a hozzárendelt Biztonsági rendszergazda szerepkörrel rendelkező felhasználók számára érhető el. Bármely más felhasználói szerepkör, például a Biztonsági olvasó, nem tud hozzáférni a portálhoz. Ha egy felhasználó rendelkezik a szabályzatok megtekintéséhez szükséges engedélyekkel a Microsoft Defender portálon, az adatok Intune engedélyek alapján jelennek meg. Ha a felhasználó Intune szerepköralapú hozzáférés-vezérlés hatókörébe tartozik, az a Microsoft Defender portálon megjelenő szabályzatok listájára vonatkozik. Azt javasoljuk, hogy a biztonsági rendszergazdáknak a Intune beépített "Endpoint Security Manager" szerepkörrel kell rendelkezniük, hogy hatékonyan összehangolják az engedélyek szintjét a Intune és a Microsoft Defender portál között.

Biztonsági rendszergazdaként különböző Microsoft Defender víruskereső biztonsági házirend-beállításokat konfigurálhat a Microsoft Defender portálon.

Fontos

A Microsoft azt javasolja, hogy a legkevesebb engedéllyel rendelkező szerepköröket használja. Ez segít a szervezet biztonságának javításában. A globális rendszergazda egy kiemelt jogosultságokkal rendelkező szerepkör, amelyet vészhelyzeti helyzetekre kell korlátozni, ha nem használhat meglévő szerepkört.

A végpontbiztonsági szabályzatokat a Végpontokkonfigurációkezelése>Végpontbiztonsági szabályzatok> területen találja.

Az alábbi lista az egyes végpontbiztonsági szabályzattípusok rövid leírását tartalmazza:

Víruskereső – A víruskereső házirendek segítségével a biztonsági rendszergazdák a felügyelt eszközökre vonatkozó víruskereső-beállítások különálló csoportjának kezelésére összpontosítanak.

Lemeztitkosítás – A végpontbiztonsági lemeztitkosítási profilok csak azokra a beállításokra összpontosítanak, amelyek egy beépített titkosítási módszer, például a FileVault vagy a BitLocker esetében relevánsak. Ezzel a fókuszsal a biztonsági rendszergazdák egyszerűen kezelhetik a lemeztitkosítási beállításokat anélkül, hogy nem kapcsolódó beállítások között kellene navigálniuk.

Tűzfal – A Intune végpontbiztonsági tűzfalszabályzatával konfigurálhatja a macOS és Windows 10/11 rendszerű eszközök beépített tűzfalát.

Végpontészlelés és -válasz – Ha integrálja Végponthoz készült Microsoft Defender a Intune, a végpontvédelmi szabályzatok használatával kezelheti az EDR-beállításokat, és Végponthoz készült Microsoft Defender az eszközöket.

Támadási felület csökkentése – Ha Microsoft Defender víruskeresőt használja a Windows 10/11-eszközökön, Intune végpontbiztonsági szabályzatokkal kezelheti az eszközök beállításait.

Végpontbiztonsági szabályzat létrehozása

Jelentkezzen be a Microsoft Defender portálra legalább biztonsági rendszergazdai szerepkörrel.

Válassza a VégpontokKonfigurációkezelés>Végpontbiztonsági szabályzatok>, majd az Új szabályzat létrehozása lehetőséget.

Válasszon egy platformot a legördülő listából.

Válasszon ki egy sablont, majd válassza a Szabályzat létrehozása lehetőséget.

Az Alapadatok lapon adja meg a profil nevét és leírását, majd válassza a Következő elemet.

A Beállítások lapon bontsa ki az egyes beállításokat, és konfigurálja az ezzel a profillal kezelni kívánt beállításokat.

Ha végzett a beállítások konfigurálásával, válassza ki a Következő lehetőséget.

A Hozzárendelések lapon válassza ki azokat a csoportokat, amelyek megkapják ezt a profilt.

Válassza a Tovább gombot.

Amikor elkészült, a Véleményezés és létrehozás lapon válassza a Mentés lehetőséget. Az új profil megjelenik a listában, amikor kiválasztja a szabályzattípust a létrehozott profil számára.

Megjegyzés:

A hatókörcímkék szerkesztéséhez a Microsoft Intune Felügyeleti központba kell lépnie.

Végpontbiztonsági szabályzat szerkesztése

Válassza ki az új szabályzatot, majd válassza a Szerkesztés lehetőséget.

Válassza a Beállítások lehetőséget a házirend konfigurációs beállításainak listájának kibontásához. Ebből a nézetből nem módosíthatja a beállításokat, de áttekintheti, hogyan vannak konfigurálva.

A szabályzat módosításához válassza a Szerkesztés lehetőséget minden olyan kategóriánál, ahol módosítást szeretne végezni:

- Alapkifejezések

- Beállítások

- Hozzárendelések

Miután végrehajtotta a módosításokat, kattintson a Mentés gombra a módosítások mentéséhez. Az egyik kategória szerkesztéseit menteni kell, mielőtt további kategóriákat szerkeszthet.

Végpontbiztonsági szabályzatok ellenőrzése

A szabályzat sikeres létrehozásának ellenőrzéséhez válasszon ki egy szabályzatnevet a végpontbiztonsági szabályzatok listájából.

Megjegyzés:

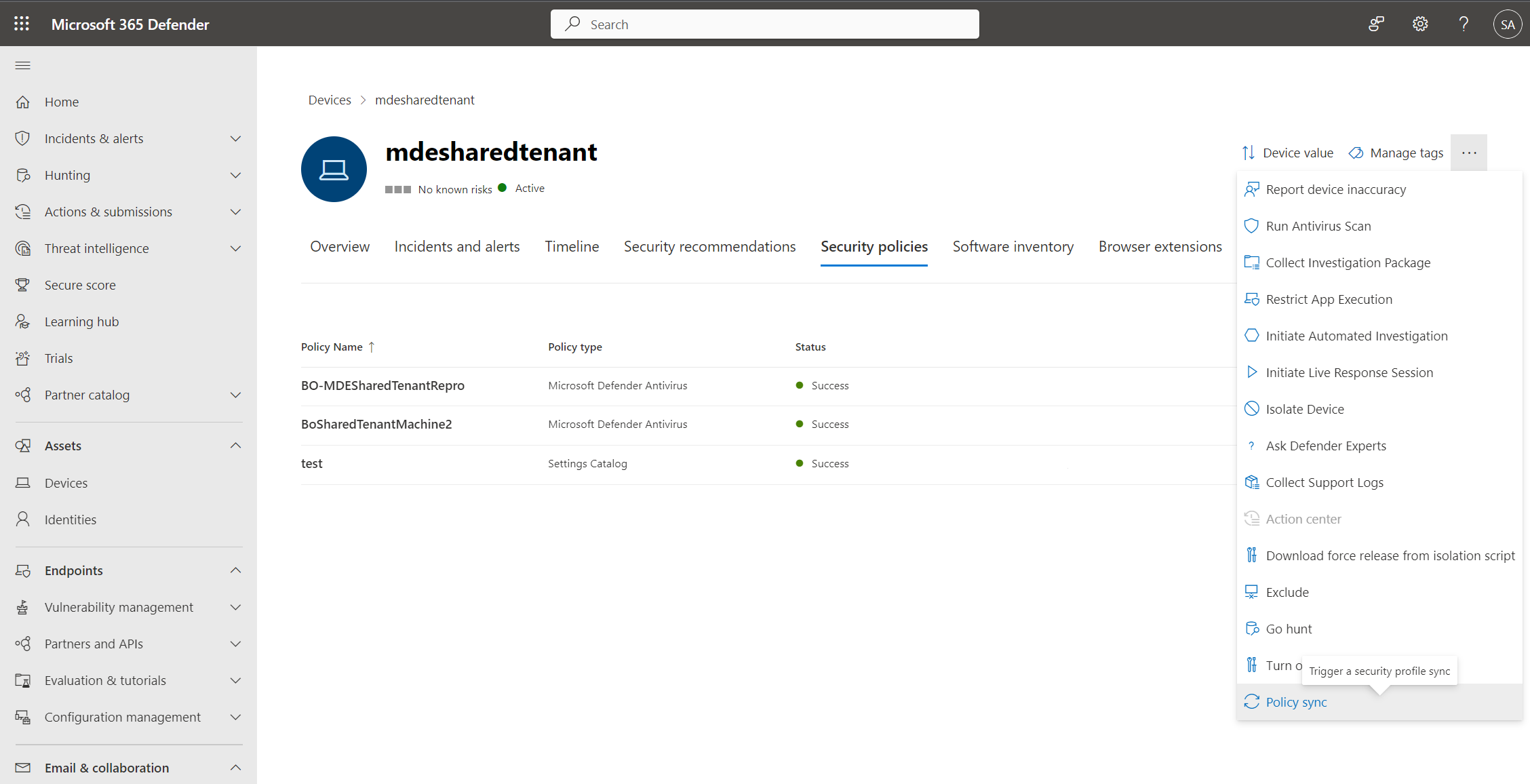

Akár 90 percig is eltarthat, amíg egy szabályzat eléri az eszközt. A folyamat felgyorsításához a Végponthoz készült Defender által felügyelt eszközök esetében a szabályzatszinkronizálást a műveletek menüből választhatja ki, hogy körülbelül 10 perc alatt alkalmazva legyen.

A szabályzat oldalán a szabályzat állapotát összegző részletek jelennek meg. Megtekintheti a szabályzatok állapotát, az alkalmazott eszközöket és a hozzárendelt csoportokat.

A vizsgálat során az eszközoldal Biztonsági szabályzatok lapját is megtekintheti az adott eszközre alkalmazott szabályzatok listájának megtekintéséhez. További információ: Eszközök vizsgálata.

Windows és Windows Server víruskereső házirendjei

Valós idejű védelem (Always-on védelem, valós idejű vizsgálat):

| Leírás | Beállítások |

|---|---|

| Valós idejű monitorozás engedélyezése | Megengedett |

| Valós idejű beolvasás iránya | Az összes fájl figyelése (kétirányú) |

| Viselkedésfigyelés engedélyezése | Megengedett |

| Hozzáférés-védelem engedélyezése | Megengedett |

| PUA-védelem | PUA-védelem bekapcsolva |

További információ:

- Fejlett technológiák a Microsoft Defender Víruskereső középpontjában

- Microsoft Defender víruskereső folyamatos védelmének engedélyezése és konfigurálása

- Viselkedésfigyelés Microsoft Defender víruskeresőben

- Vélhetően nemkívánatos alkalmazások észlelése és blokkolása

- Felhővédelmi funkciók:

| Leírás | Beállítás |

|---|---|

| Felhővédelem engedélyezése | Megengedett |

| Felhőblokkok szintje | Magas |

| Kiterjesztett felhőbeli időtúllépés | Konfigurálva, 50 |

| Minták elküldése – hozzájárulás | Az összes minta automatikus küldése |

A standard biztonságiintelligencia-frissítések előkészítése és kézbesítése órákat is igénybe vehet; a felhőben biztosított védelmi szolgáltatás másodpercek alatt biztosítja ezt a védelmet. További információ: Következő generációs technológiák használata Microsoft Defender víruskeresőben felhőalapú védelemmel.

Vizsgálatok:

| Leírás | Beállítás |

|---|---|

| Email vizsgálatának engedélyezése | Megengedett |

| Az összes letöltött fájl és melléklet vizsgálatának engedélyezése | Megengedett |

| Szkriptvizsgálat engedélyezése | Megengedett |

| Archívum vizsgálatának engedélyezése | Megengedett |

| Hálózati fájlok vizsgálatának engedélyezése | Megengedett |

| A cserélhető meghajtók teljes vizsgálatának engedélyezése | Megengedett |

| Teljes vizsgálat engedélyezése csatlakoztatott hálózati meghajtókon | Tilos |

| Archívum maximális mélység | Nincs konfigurálva |

| Archívum maximális méret | Nincs konfigurálva |

További információ: Microsoft Defender víruskereső vizsgálati beállításainak konfigurálása.

Biztonságiintelligencia-frissítések:

| Leírás | Beállítás |

|---|---|

| Aláírás frissítési időköze | Konfigurálva, 4 |

| Aláírásfrissítés tartalék sorrendje | InternalDefinitionUpdateServer |

| MicrosoftUpdateServer | MMPC |

| Aláírásfrissítési fájlmegosztások forrásai | Nincs konfigurálva |

| Forgalmi díjas kapcsolat Frissítések | Nem engedélyezett (alapértelmezett) |

| Biztonságiintelligencia-Frissítések csatorna | Nincs konfigurálva |

Megjegyzés:

Ahol: Az "InternalDefinitionUpdateServer" a WSUS, amely Microsoft Defender víruskereső frissítéseket engedélyez. A MicrosoftUpdateServer a Microsoft Update (korábban Windows Update). Az MMPC Microsoft Defender biztonságiintelligencia-központ (WDSI korábban Microsoft kártevőkezelési központ). https://www.microsoft.com/en-us/wdsi/definitions

További információ:

- Microsoft Defender víruskereső biztonsági intelligenciája és termékfrissítései

- Frissítési csatornák biztonságiintelligencia-frissítésekhez

Motorfrissítések:

| Leírás | Beállítás |

|---|---|

| Engine Frissítések Channel | Nincs konfigurálva |

További információ: A frissítések fokozatos bevezetésének kezelése Microsoft Defender.

Platformfrissítések:

| Leírás | Beállítás |

|---|---|

| Platform Frissítések Csatorna | Nincs konfigurálva |

További információ: A frissítések fokozatos bevezetésének kezelése Microsoft Defender.

Ütemezett és igény szerinti vizsgálat:

Az ütemezett és az igény szerinti vizsgálat általános beállításai

| Leírás | Beállítás |

|---|---|

| Aláírások keresése a vizsgálat futtatása előtt | Letiltva (alapértelmezett) |

| Ütemezési tevékenységidők véletlenszerűsítése | Nincs konfigurálva |

| Ütemező véletlenszerűsítési ideje | Az ütemezett tevékenységek nem lesznek véletlenszerűek |

| Átlagos processzorterhelési tényező | Nincs konfigurálva (alapértelmezett, 50) |

| Alacsony cpu-prioritás engedélyezése | Letiltva (alapértelmezett) |

| A catchup teljes vizsgálatának letiltása | Engedélyezve (alapértelmezett) |

| Gyorsvizsgálat letiltása | Engedélyezve (alapértelmezett) |

Napi gyorsvizsgálat

| Leírás | Beállítás |

|---|---|

| Gyorsvizsgálat ütemezése | 720 |

Megjegyzés:

Ebben a példában egy gyorsvizsgálat naponta, 12:00-kor fut le a Windows-ügyfeleken. (720). Ebben a példában ebédidőt használunk, mivel manapság számos eszköz munkaidő után ki van kapcsolva (pl. laptopok).

Heti gyorsvizsgálat vagy teljes vizsgálat

| Leírás | Beállítás |

|---|---|

| Vizsgálati paraméter | Gyorsvizsgálat (alapértelmezett) |

| Vizsgálat napjának ütemezése | Windows-ügyfelek: szerda Windows-kiszolgálók: szombat |

| Vizsgálat ütemezése | Windows-ügyfelek: 1020 Windows-kiszolgálók: 60 |

Megjegyzés:

Ebben a példában egy gyorsvizsgálat fut le a Windows-ügyfelek számára szerdán 17:00-kor. (1020). A Windows Serverek esetében pedig szombaton 13:00-kor. (60)

További információ:

- Ütemezett gyors vagy teljes Microsoft Defender víruskereső-vizsgálatok konfigurálása

- Microsoft Defender víruskereső teljes vizsgálatának szempontjai és ajánlott eljárásai

Fenyegetés súlyosságának alapértelmezett művelete:

| Leírás | Beállítás |

|---|---|

| Szervizelési művelet nagy súlyosságú fenyegetések esetén | Karantén |

| Elhárítási művelet súlyos fenyegetések esetén | Karantén |

| Az alacsony súlyosságú fenyegetések szervizelési művelete | Karantén |

| Közepes súlyosságú fenyegetések szervizelési művelete | Karantén |

| Leírás | Beállítás |

|---|---|

| A megtisztított kártevők megőrzésének napjai | Konfigurálva, 60 |

| Felhasználói felületi hozzáférés engedélyezése | Megengedett. A felhasználói felület elérésének engedélyezése a felhasználóknak. |

További információ: Szervizelés konfigurálása Microsoft Defender víruskereső észlelésekhez.

Víruskereső kizárásai:

A helyi rendszergazda egyesítési viselkedése:

Tiltsa le a helyi rendszergazdaIV-beállításokat, például a kizárásokat, és állítsa be a házirendeket a Végponthoz készült Microsoft Defender Biztonsági beállítások kezelése területen az alábbi táblázatban leírtak szerint:

| Leírás | Beállítás |

|---|---|

| Helyi Rendszergazda egyesítés letiltása | Helyi Rendszergazda egyesítés letiltása |

| Leírás | Beállítás |

|---|---|

| Kizárt bővítmények | Szükség szerint adja hozzá a elemet a téves pozitív értékek (FP-k) megkerüléséhez és/vagy a magas processzorkihasználtság hibaelhárításához a MsMpEng.exe |

| Kizárt elérési utak | Szükség szerint adja hozzá a elemet a téves pozitív értékek (FP-k) megkerüléséhez és/vagy a magas processzorkihasználtság hibaelhárításához a MsMpEng.exe |

| Kizárt folyamatok | Szükség szerint adja hozzá a elemet a téves pozitív értékek (FP-k) megkerüléséhez és/vagy a magas processzorkihasználtság hibaelhárításához a MsMpEng.exe |

További információ:

- A Microsoft Defender víruskereső házirend-beállításainak helyi módosításának megakadályozása vagy engedélyezése a felhasználóknak

- Egyéni kizárások konfigurálása Microsoft Defender víruskeresőhöz

Microsoft Defender Core szolgáltatás:

| Leírás | Beállítás |

|---|---|

| A Core Service ECS-integrációjának letiltása | A Defender alapszolgáltatása a Kísérletezési és konfigurációs szolgáltatással (ECS) gyorsan biztosítja a kritikus, szervezetspecifikus javításokat. |

| Alapszolgáltatás telemetriájának letiltása | A Defender core szolgáltatás a OneDsCollector keretrendszert használja a telemetria gyors gyűjtéséhez. |

További információ: Microsoft Defender Core szolgáltatás áttekintése.

Hálózatvédelem:

| Leírás | Beállítás |

|---|---|

| Hálózatvédelem engedélyezése | Engedélyezve (blokk mód) |

| Hálózatvédelem engedélyezése alacsonyabb szinten | A hálózatvédelem engedélyezve van az alsó szinten. |

| Datagram-feldolgozás engedélyezése Win Serveren | Az Windows Server datagramfeldolgozása engedélyezve van. |

| DNS letiltása TCP-elemzésen keresztül | A TCP-alapú DNS-elemzés engedélyezve van. |

| HTTP-elemzés letiltása | A HTTP-elemzés engedélyezve van. |

| SSH-elemzés letiltása | Az SSH-elemzés engedélyezve van. |

| TLS-elemzés letiltása | A TLS-elemzés engedélyezve van. |

| DNS-fogadó engedélyezése | A DNS-fogadó engedélyezve van. |

További információ: A kártékony vagy gyanús webhelyekhez való csatlakozás megakadályozása hálózati védelemmel.

- Ha végzett a beállítások konfigurálásával, válassza ki a Következő lehetőséget.

- A Hozzárendelések lapon válassza az Eszközcsoport vagy a Felhasználói csoport , a Minden eszköz vagy a Minden felhasználó lehetőséget.

- Válassza a Tovább gombot.

- A Felülvizsgálat + létrehozás lapon tekintse át a szabályzat beállításait, majd válassza a Mentés lehetőséget.

Támadásifelület-csökkentési szabályok

A támadásifelület-csökkentési (ASR) szabályok végpontbiztonsági szabályzatokkal történő engedélyezéséhez hajtsa végre a következő lépéseket:

Jelentkezzen be a Microsoft Defender XDR.

Lépjen a Végpontok konfigurációkezelése > Végpontbiztonsági szabályzatok > Windows-szabályzatok >> Új szabályzat létrehozása elemre.

Válassza Windows 10, Windows 11 és Windows Server lehetőséget a Platform kiválasztása legördülő listából.

Válassza a Támadásifelület-csökkentési szabályok lehetőséget a Sablon kiválasztása legördülő listából.

Válassza a Házirend létrehozása lehetőséget.

Az Alapvető beállítások lapon adja meg a profil nevét és leírását; majd válassza a Tovább gombot.

A Konfigurációs beállítások lapon bontsa ki a beállítások csoportjait, és konfigurálja az ezzel a profillal kezelni kívánt beállításokat.

Állítsa be a szabályzatokat a következő ajánlott beállítások alapján:

Leírás Beállítás Végrehajtható tartalom letiltása az e-mail ügyfélprogramból és a webpostából Letiltás Gyermekfolyamatok létrehozásának letiltása az Adobe Readerben Letiltás A potenciálisan rejtjelezett szkriptek végrehajtásának letiltása Letiltás Kihasznált sebezhető aláírt illesztőprogramokkal (eszköz) való visszaélés letiltása Letiltás Win32 API-hívások letiltása Office-makrókból Letiltás A végrehajtható fájlok futásának letiltása, kivéve, ha megfelelnek egy elterjedtségi, kor- vagy megbízható listafeltételnek Letiltás Az Office kommunikációs alkalmazás gyermekfolyamatok létrehozásának letiltása Letiltás Az összes Office-alkalmazás gyermekfolyamatok létrehozásának letiltása Letiltás [ELŐZETES VERZIÓ] Másolt vagy megszemélyesített rendszereszközök használatának letiltása Letiltás A JavaScript vagy a VBScript letiltása a letöltött végrehajtható tartalom elindításában Letiltás Hitelesítő adatok windowsos helyi biztonsági szolgáltató alrendszeréből való ellopásának letiltása Letiltás Webes rendszerhéj létrehozásának letiltása kiszolgálókhoz Letiltás Az Office-alkalmazások végrehajtható tartalom létrehozásának letiltása Letiltás USB-ről futtatott nem megbízható és aláíratlan folyamatok letiltása Letiltás Az Office-alkalmazások kódot injektálásának letiltása más folyamatokba Letiltás Adatmegőrzés letiltása WMI-esemény-előfizetésen keresztül Letiltás Speciális védelem használata zsarolóprogramok ellen Letiltás PSExec- és WMI-parancsokból származó folyamatlétrehozások blokkolása Letiltás (ha Configuration Manager (korábban SCCM) vagy más, WMI-t használó felügyeleti eszközökkel rendelkezik, előfordulhat, hogy ezt a Blokkolás helyett Naplózás értékre kell állítania) [ELŐZETES VERZIÓ] A gép csökkentett módban történő újraindításának letiltása Letiltás Szabályozott mappahozzáférés engedélyezése Engedélyezve.

Tipp

A szabályok bármelyike blokkolhatja a szervezetben elfogadhatónak talált viselkedést. Ezekben az esetekben adja hozzá az "Attack Surface Reduction Only Exclusions" (Csak támadásifelület-csökkentési kizárások) nevű szabályonkénti kizárásokat. Emellett módosítsa a szabályt Engedélyezve állapotról Naplózásra a nemkívánatos blokkok elkerülése érdekében.

További információ: Támadásifelület-csökkentési szabályok üzembe helyezésének áttekintése.

- Válassza a Tovább gombot.

- A Hozzárendelések lapon válassza az Eszközcsoport vagy a Felhasználói csoport , a Minden eszköz vagy a Minden felhasználó lehetőséget.

- Válassza a Tovább gombot.

- A Felülvizsgálat + létrehozás lapon tekintse át a szabályzat beállításait, majd válassza a Mentés lehetőséget.

Illetéktelen módosítás elleni védelem engedélyezése

Jelentkezzen be a Microsoft Defender XDR.

Lépjen a Végpontok konfigurációkezelése > Végpontbiztonsági szabályzatok > Windows-szabályzatok >> Új szabályzat létrehozása elemre.

Válassza Windows 10, Windows 11 és Windows Server lehetőséget a Platform kiválasztása legördülő listából.

Válassza a Biztonsági élmény lehetőséget a Sablon kiválasztása legördülő listából.

Válassza a Házirend létrehozása lehetőséget. Megjelenik az Új szabályzat létrehozása lap.

Az Alapvető beállítások lapon adja meg a profil nevét és leírását a Név és a Leírás mezőben.

Válassza a Tovább gombot.

A Konfigurációs beállítások lapon bontsa ki a beállítások csoportjait.

Ezekben a csoportokban válassza ki a profillal kezelni kívánt beállításokat.

A kiválasztott beállításcsoportok házirendjeinek beállításához konfigurálja őket az alábbi táblázatban leírtak szerint:

Leírás Beállítás TamperProtection (eszköz) Bekapcsolva

További információ: Biztonsági beállítások védelme illetéktelen módosítás elleni védelemmel.

A Cloud Protection hálózati kapcsolatának ellenőrzése

Fontos ellenőrizni, hogy a Cloud Protection hálózati kapcsolata működik-e a behatolástesztelés során.

CMD (futtatás rendszergazdaként)

cd "C:\Program Files\Windows Defender"

MpCmdRun.exe -ValidateMapsConnection

További információ: A cmdline eszköz használata a felhőben biztosított védelem ellenőrzéséhez.

A platformfrissítés verziójának ellenőrzése

A legújabb "Platformfrissítés" verziójú éles csatorna (GA) a Microsoft Update katalógusában érhető el.

A telepített platformfrissítési verzió ellenőrzéséhez futtassa a következő parancsot a PowerShellben rendszergazdai jogosultságokkal:

Get-MPComputerStatus | Format-Table AMProductVersion

A biztonságiintelligencia-frissítés verziójának ellenőrzése

A legújabb "Biztonságiintelligencia-frissítés" verzió elérhető a legújabb biztonságiintelligencia-frissítések Microsoft Defender víruskeresőhöz és más Microsoft kártevőirtókhoz – Microsoft biztonsági intelligencia.

A telepített "Biztonságiintelligencia-frissítés" verzió ellenőrzéséhez futtassa a következő parancsot a PowerShellben egy rendszergazdai jogosultságokkal:

Get-MPComputerStatus | Format-Table AntivirusSignatureVersion

A motorfrissítés verziójának ellenőrzése

A legújabb vizsgálati "motorfrissítési" verzió elérhető a legújabb biztonságiintelligencia-frissítések Microsoft Defender víruskeresőhöz és más Microsoft kártevőirtókhoz – Microsoft biztonsági intelligencia.

A telepített motorfrissítési verzió ellenőrzéséhez futtassa a következő parancsot a PowerShellben rendszergazdai jogosultságokkal:

Get-MPComputerStatus | Format-Table AMEngineVersion

Ha úgy találja, hogy a beállítások nem lépnek érvénybe, ütközést tapasztalhat. Az ütközések feloldásával kapcsolatos információkért lásd: Microsoft Defender víruskereső beállításainak hibaelhárítása.

Hamis negatív (FN) beküldések esetén

A false negatives (FNs) beküldésével kapcsolatos információkért lásd:

- Ha Microsoft XDR- vagy P2/P1-Végponthoz készült Microsoft Defender vagy Microsoft Defender Vállalati verzió rendelkezik, küldjön fájlokat Végponthoz készült Microsoft Defender.

- Ha Microsoft Defender víruskeresőt, küldjön fájlokat elemzésre.

Lásd még

Microsoft Defender víruskereső beállításainak hibaelhárítása

Microsoft Defender víruskereső biztonsági intelligenciája nem frissülő hibáinak elhárítása

A Microsoft Update-forrásból származó biztonságiintelligencia-Frissítések hibaelhárítása

Illetéktelen módosítás elleni védelemmel kapcsolatos problémák elhárítása

A valós idejű védelemmel összefüggő problémák hibaelhárítása