Microsoft Sentinel integráció (előzetes verzió)

Az Microsoft Defender for Cloud Apps integrálható a Microsoft Sentinel (skálázható, natív felhőbeli SIEM és SOAR) segítségével a riasztások és a felderítési adatok központosított monitorozásának lehetővé tételéhez. A Microsoft Sentinel integrálása lehetővé teszi a felhőalkalmazások jobb védelmét a szokásos biztonsági munkafolyamatok fenntartása, a biztonsági eljárások automatizálása, valamint a felhőalapú és a helyszíni események közötti korreláció fenntartása mellett.

A Microsoft Sentinel használatának előnyei:

- A Log Analytics hosszabb adatmegőrzést biztosít.

- Beépített vizualizációk.

- Az olyan eszközökkel, mint a Microsoft Power BI vagy Microsoft Sentinel munkafüzetek, saját felderítési adatvizualizációkat hozhat létre, amelyek megfelelnek a szervezeti igényeknek.

További integrációs megoldások a következők:

- Általános SIEM-ek – Integrálja a Defender for Cloud Apps az általános SIEM-kiszolgálóval. Az általános SIEM-integrációval kapcsolatos információkért lásd: Általános SIEM-integráció.

- Microsoft Security Graph API – Közvetítő szolgáltatás (vagy közvetítő), amely egyetlen programozott felületet biztosít több biztonsági szolgáltató összekapcsolásához. További információ: Biztonsági megoldások integrációja a Microsoft Graph Biztonság használatával.

A Microsoft Sentinel integrálása magában foglalja a konfigurációt Defender for Cloud Apps és Microsoft Sentinel is.

Előfeltételek

Integrálás Microsoft Sentinel:

- Érvényes Microsoft Sentinel licenccel kell rendelkeznie

- Legalább biztonsági rendszergazdának kell lennie a bérlőben.

Usa kormányzati támogatása

A közvetlen Defender for Cloud Apps – Microsoft Sentinel integráció csak kereskedelmi ügyfelek számára érhető el.

Az összes Defender for Cloud Apps adat azonban elérhető Microsoft Defender XDR, ezért Microsoft Sentinel az Microsoft Defender XDR-összekötőn keresztül érhető el.

Javasoljuk, hogy azoknak a GCC-, GCC High- és DoD-ügyfeleknek, akik szeretnének Defender for Cloud Apps adatokat látni a Microsoft Sentinel telepítse az Microsoft Defender XDR megoldást.

További információ:

- Microsoft Defender XDR integráció a Microsoft Sentinel

- Microsoft Defender for Cloud Apps az USA kormányzati ajánlataihoz

Integrálás a Microsoft Sentinel

A Microsoft Defender Portálon válassza a Beállítások > Felhőalkalmazások lehetőséget.

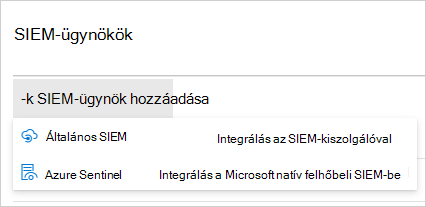

A Rendszer területen válassza a SIEM-ügynökök > SIEM-ügynök > hozzáadása Sentinel lehetőséget. Például:

Megjegyzés:

A Microsoft Sentinel hozzáadásának lehetősége nem érhető el, ha korábban már végrehajtotta az integrációt.

A varázslóban válassza ki azokat az adattípusokat, amelyeket továbbítani szeretne Microsoft Sentinel. Az integrációt az alábbiak szerint konfigurálhatja:

- Riasztások: A riasztások automatikusan be vannak kapcsolva Microsoft Sentinel engedélyezése után.

- Felderítési naplók: A csúszkával alapértelmezés szerint minden ki van jelölve, majd az Alkalmaz legördülő listából szűrheti, hogy mely felderítési naplók legyenek elküldve Microsoft Sentinel.

Például:

Válassza a Tovább gombot, és folytassa a Microsoft Sentinel az integráció véglegesítéséhez. A Microsoft Sentinel konfigurálásával kapcsolatos információkért lásd a Defender for Cloud Apps Microsoft Sentinel adatösszekötőt. Például:

Megjegyzés:

Az új felderítési naplók általában a Defender for Cloud Apps konfigurálását követő 15 percen belül megjelennek Microsoft Sentinel. A rendszerkörnyezeti feltételektől függően azonban hosszabb időt is igénybe vehet. További információ: Betöltési késés kezelése az elemzési szabályokban.

Riasztások és felderítési naplók a Microsoft Sentinel

Az integráció befejezése után megtekintheti Defender for Cloud Apps riasztásokat és felderítési naplókat Microsoft Sentinel.

A Microsoft Sentinel Naplók területén, a Security Insights területen az Defender for Cloud Apps adattípusok naplói az alábbiak szerint találhatók:

| Adattípus | Asztal |

|---|---|

| Felderítési naplók | McasShadowItReporting |

| Riasztások | SecurityAlert |

Az alábbi táblázat a McasShadowItReporting séma minden mezőjét ismerteti:

| Mező | Típus | Leírás | Példák |

|---|---|---|---|

| TenantId | Karakterlánc | Munkaterület azonosítója | b459b4u5-912x-46d5-9cb1-p43069212nb4 |

| SourceSystem | Karakterlánc | Forrásrendszer – statikus érték | Azure |

| TimeGenerated [UTC] | DateTime | Felderítési adatok dátuma | 2019-07-23T11:00:35.858Z |

| StreamName | Karakterlánc | Az adott stream neve | Marketing osztály |

| TotalEvents | Egész szám | Események teljes száma munkamenetenként | 122 |

| BlockedEvents | Egész szám | Letiltott események száma | 0 |

| Feltöltött bájtok | Egész szám | Feltöltött adatok mennyisége | 1,514,874 |

| Összes bájt | Egész szám | Az adatok teljes mennyisége | 4,067,785 |

| Letöltött bájtok | Egész szám | A letöltött adatok mennyisége | 2,552,911 |

| IpAddress | Karakterlánc | Forrás IP-címe | 127.0.0.0 |

| Felhasználónév | Karakterlánc | Felhasználónév | Raegan@contoso.com |

| EnrichedUserName | Karakterlánc | Bővített felhasználónév Microsoft Entra felhasználónévvel | Raegan@contoso.com |

| AppName | Karakterlánc | A felhőalkalmazás neve | Microsoft OneDrive Vállalati verzió |

| AppId | Egész szám | Felhőalkalmazás azonosítója | 15600 |

| AppCategory | Karakterlánc | A felhőalkalmazás kategóriája | Felhőbeli tárolás |

| Alkalmazáscímkék | Sztringtömb | Az alkalmazáshoz definiált beépített és egyéni címkék | ["engedélyezett"] |

| AppScore | Egész szám | Az alkalmazás kockázati pontszáma egy 0–10- es skálán, 10 pedig egy nem kockázatos alkalmazás pontszáma | 10 |

| Típus | Karakterlánc | Naplók típusa – statikus érték | McasShadowItReporting |

A Power BI használata Defender for Cloud Apps adatokkal a Microsoft Sentinel

Az integráció befejezése után a Microsoft Sentinel más eszközökben tárolt Defender for Cloud Apps adatait is használhatja.

Ez a szakasz azt ismerteti, hogyan alakíthatja és kombinálhatja az adatokat a Microsoft Power BI használatával a szervezet igényeinek megfelelő jelentések és irányítópultok készítéséhez.

Első lépések:

A Power BI-ban importálhat lekérdezéseket Microsoft Sentinel Defender for Cloud Apps adatokhoz. További információ: Azure Monitor-naplóadatok importálása a Power BI-ba.

Telepítse a Defender for Cloud Apps Shadow IT Discovery alkalmazást, és csatlakoztassa a felderítési napló adataihoz a beépített Shadow IT Discovery irányítópult megtekintéséhez.

Megjegyzés:

Az alkalmazás jelenleg nincs közzétéve a Microsoft AppSource-on. Ezért előfordulhat, hogy az alkalmazás telepítéséhez szükséges engedélyekért kapcsolatba kell lépnie a Power BI-rendszergazdával.

Például:

Igény szerint egyéni irányítópultokat hozhat létre a Power BI Desktop, és a szervezet vizuális elemzési és jelentéskészítési követelményeinek megfelelően módosíthatja.

A Defender for Cloud Apps alkalmazás csatlakoztatása

A Power BI-ban válassza az Alkalmazások > Árnyék informatikai felderítési alkalmazás lehetőséget.

Az Első lépések az új alkalmazással lapon válassza a Csatlakozás lehetőséget. Például:

A munkaterület-azonosító lapon adja meg Microsoft Sentinel munkaterület-azonosítóját a Log Analytics áttekintő oldalán látható módon, majd válassza a Tovább gombot. Például:

A hitelesítés oldalon adja meg a hitelesítési módszert és az adatvédelmi szintet, majd válassza a Bejelentkezés lehetőséget. Például:

Az adatok csatlakoztatása után lépjen a munkaterület Adatkészletek lapjára, és válassza a Frissítés lehetőséget. Ez frissíti a jelentést a saját adataival.

Ha bármilyen problémába ütközik, segítünk. Ha segítséget vagy támogatást szeretne kapni a termék problémájához, nyisson egy támogatási jegyet.