A Végponthoz készült Microsoft Defender által felderített alkalmazások vizsgálata

A Microsoft Defender for Cloud Apps integrációja Végponthoz készült Microsoft Defender zökkenőmentes árnyékintegrációs és -vezérlési megoldást biztosít. Integrációnk lehetővé teszi Defender for Cloud Apps rendszergazdák számára a felderített eszközök, hálózati események és alkalmazáshasználat vizsgálatát.

Előfeltételek

A cikkben ismertetett eljárások végrehajtása előtt győződjön meg arról, hogy integrálta Végponthoz készült Microsoft Defender a Microsoft Defender for Cloud Apps.

Felderített eszközök vizsgálata a Defender for Cloud Apps-ben

Miután integrálja a Végponthoz készült Defendert a Defender for Cloud Apps, vizsgálja meg a felderített eszközadatokat a felhőfelderítési irányítópulton.

A Microsoft Defender portál Cloud Apps területén válassza a Cloud Discovery>Irányítópult lehetőséget.

A lap tetején válassza a Defender által felügyelt végpontok lehetőséget. Ez az adatfolyam az előfeltételek Defender for Cloud Apps említett operációs rendszerekből származó adatokat tartalmaz.

Felül láthatja az integráció után hozzáadott felderített eszközök számát.

Válassza az Eszközök lapot.

Részletezheti a felsorolt eszközöket, és a lapfülekkel megtekintheti a vizsgálati adatokat. Korrelációk keresése az incidensekben érintett eszközök, felhasználók, IP-címek és alkalmazások között:

Áttekintés:

- Eszközkockázati szint: Azt mutatja, hogy az eszköz profilja mennyire kockázatos a szervezet más eszközeihez képest, ahogy azt a súlyosság (magas, közepes, alacsony, tájékoztató) jelzi. Defender for Cloud Apps a Végponthoz készült Defender eszközprofiljait használja az egyes eszközökhöz speciális elemzések alapján. Az eszköz alapkonfigurációjában rendellenes tevékenység kiértékelése és az eszköz kockázati szintjének meghatározása. Az eszközkockázati szinttel állapítsa meg, hogy mely eszközöket kell először megvizsgálnia.

- Tranzakciók: Információk az eszközön a kiválasztott időszakban végrehajtott tranzakciók számáról.

- Teljes forgalom: Információk a forgalom teljes mennyiségéről (MB-ban) a kiválasztott időszakban.

- Feltöltések: Információk az eszköz által a kiválasztott időszakban feltöltött teljes forgalom mennyiségéről (MB-ban).

- Letöltések: Információk az eszköz által a kiválasztott időszakban letöltött teljes forgalom mennyiségéről (MB-ban).

Felderített alkalmazások: Listák az eszköz által elért összes felderített alkalmazást.

Felhasználói előzmények: Listák az összes felhasználót, aki bejelentkezett az eszközre.

IP-címelőzmények: Listák az eszközhöz rendelt összes IP-címet.

A többi felhőfelderítési forráshoz hasonlóan a Defender által felügyelt végpontok jelentéséből is exportálhatja az adatokat további vizsgálat céljából.

Megjegyzés:

- A Végponthoz készült Defender 4 MB(~4000 végponttranzakció) adattömbökben továbbítja az adatokat Defender for Cloud Apps

- Ha a 4 MB-os korlátot nem éri el 1 órán belül, a Végponthoz készült Defender az elmúlt órában végrehajtott összes tranzakciót jelenti.

Alkalmazások felderítése a Végponthoz készült Defenderen keresztül, ha a végpont hálózati proxy mögött található

Defender for Cloud Apps felderítheti az olyan végponthoz készült Defender-eszközökről észlelt árnyék informatikai hálózati eseményeket, amelyek a hálózati proxyval azonos környezetben működnek. Ha például a Windows 10 végponteszköze ugyanabban a környezetben van, mint a ZScalar, Defender for Cloud Apps a Win10 Endpoint Users streamen keresztül felderítheti az árnyék informatikai alkalmazásokat.

Eszközhálózati események vizsgálata a Microsoft Defender XDR

Megjegyzés:

A hálózati eseményeket a felderített alkalmazások vizsgálatára és a hiányzó adatok hibakeresésére kell használni.

Az alábbi lépésekkel részletesebben áttekintheti az eszköz hálózati tevékenységét Végponthoz készült Microsoft Defender:

- A Microsoft Defender Portal Felhőalkalmazások területén válassza a Cloud Discovery elemet. Ezután válassza az Eszközök lapot.

- Válassza ki a vizsgálni kívánt gépet, majd a bal felső sarokban válassza a Nézet Végponthoz készült Microsoft Defender lehetőséget.

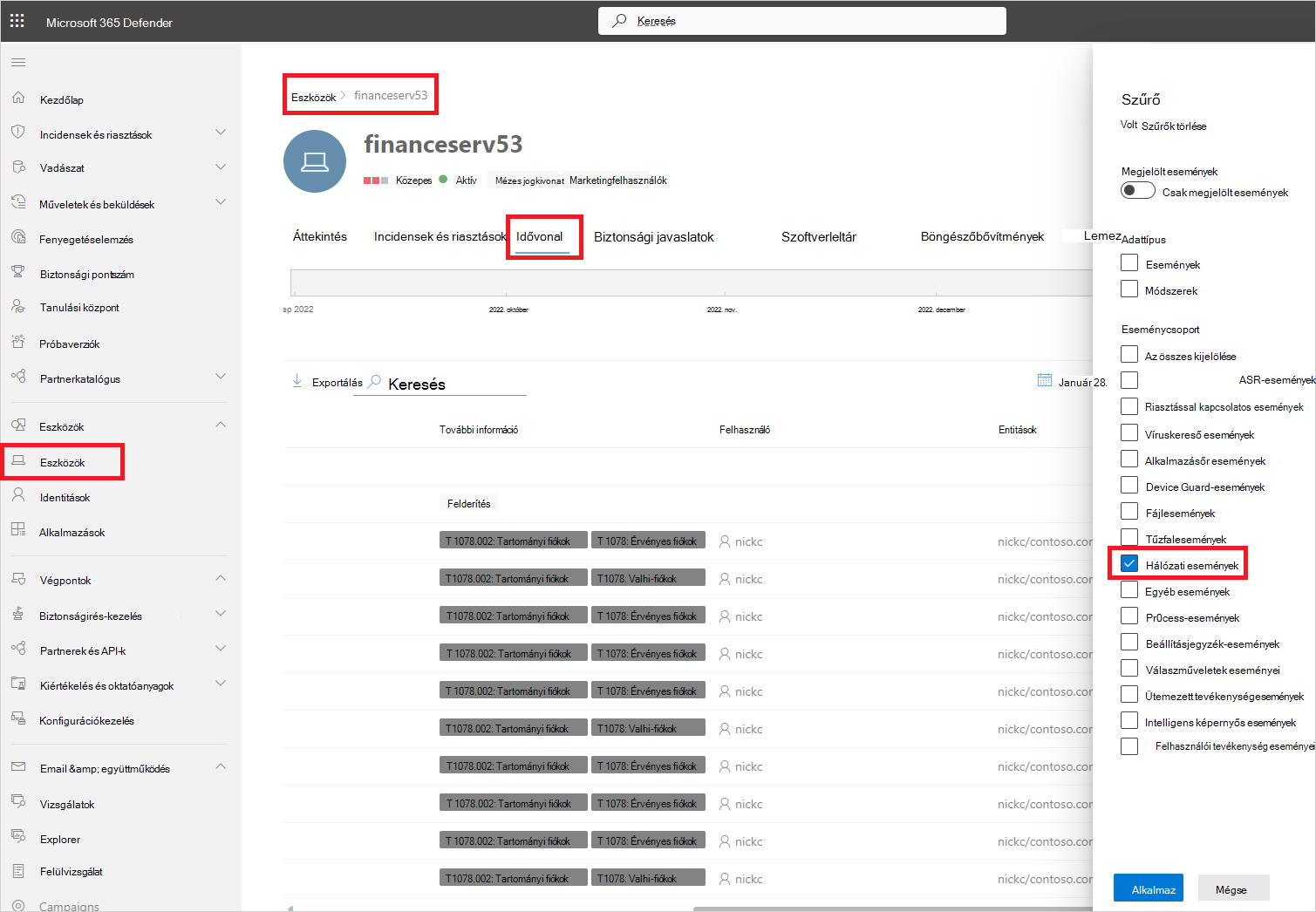

- Az Microsoft Defender XDR Eszközök ->Eszközök> {kiválasztott eszköz} területén válassza az Idővonal lehetőséget.

- A Szűrők területen válassza a Hálózati események lehetőséget.

- Szükség szerint vizsgálja meg az eszköz hálózati eseményeit.

Alkalmazáshasználat vizsgálata Microsoft Defender XDR speciális veszélyforrás-kereséssel

Az alábbi lépésekkel részletesebben áttekintheti az alkalmazással kapcsolatos hálózati eseményeket a Végponthoz készült Defenderben:

A Microsoft Defender Portal Felhőalkalmazások területén válassza a Cloud Discovery elemet. Ezután válassza a Felderített alkalmazások lapot.

Válassza ki a vizsgálni kívánt alkalmazást a fiók megnyitásához.

Válassza ki az alkalmazás Tartomány listáját, majd másolja ki a tartományok listáját.

A Microsoft Defender XDR Veszélyforrás-keresés területén válassza a Speciális veszélyforrás-keresés lehetőséget.

Illessze be a következő lekérdezést, és cserélje le a elemet

<DOMAIN_LIST>a korábban kimásolt tartományok listájára.DeviceNetworkEvents | where RemoteUrl has_any ("<DOMAIN_LIST>") | order by Timestamp descFuttassa a lekérdezést, és vizsgálja meg az alkalmazás hálózati eseményeit.

Nem engedélyezett alkalmazások vizsgálata Microsoft Defender XDR

A nem engedélyezett alkalmazások elérésére tett minden kísérlet riasztást aktivál Microsoft Defender XDR a teljes munkamenet részletes részleteivel. Ez lehetővé teszi a nem engedélyezett alkalmazások elérésére irányuló kísérletek mélyebb vizsgálatát, valamint további releváns információk biztosítását a végponteszközök vizsgálatához.

Előfordulhat, hogy egy nem engedélyezett alkalmazáshoz való hozzáférés nincs letiltva, akár azért, mert a végponteszköz nincs megfelelően konfigurálva, vagy ha a kényszerítési szabályzat még nem propagálta a végpontra. Ebben az esetben a Végponthoz készült Defender rendszergazdái riasztást kapnak Microsoft Defender XDR, hogy a nem engedélyezett alkalmazás nem lett letiltva.

Megjegyzés:

- Az alkalmazás nem engedélyezettként való címkézése után akár két óra is eltelhet, amíg az alkalmazástartományok propagálva lesznek a végponteszközökre.

- Alapértelmezés szerint a Defender for Cloud Apps nem engedélyezettként megjelölt alkalmazások és tartományok le lesznek tiltva a szervezet összes végponteszközén.

- A nem engedélyezett alkalmazások esetében jelenleg a teljes URL-címek nem támogatottak. Ezért ha nem engedélyezi a teljes URL-címekkel konfigurált alkalmazásokat, azok nem lesznek propagálva a Végponthoz készült Defenderbe, és nem lesznek blokkolva. A például

google.com/drivenem támogatott, mígdrive.google.coma támogatott. - A böngészőn belüli értesítések eltérőek lehetnek a különböző böngészőkben.

Következő lépések

Kapcsolódó videók

Veszélyforrás-keresés a Microsoft Felhőappbiztonság adataival

Árnyék informatikai részleg felderítése és letiltása a Végponthoz készült Defenderrel

Ha bármilyen problémába ütközik, segítünk. Ha segítséget vagy támogatást szeretne kapni a termék problémájához, nyisson egy támogatási jegyet.