A felhőalkalmazások kockázatainak és gyanús tevékenységeinek vizsgálata

Miután Microsoft Defender for Cloud Apps fut a felhőkörnyezetben, szüksége lesz a tanulás és a vizsgálat egy szakaszára. Megtudhatja, hogyan használhatja az Microsoft Defender for Cloud Apps eszközöket, hogy jobban megismerje, mi történik a felhőkörnyezetben. Az adott környezet és a használat módja alapján azonosíthatja a szervezet kockázatokkal szembeni védelmének követelményeit. Ez a cikk azt ismerteti, hogyan hajthat létre vizsgálatot a felhőkörnyezet jobb megismeréséhez.

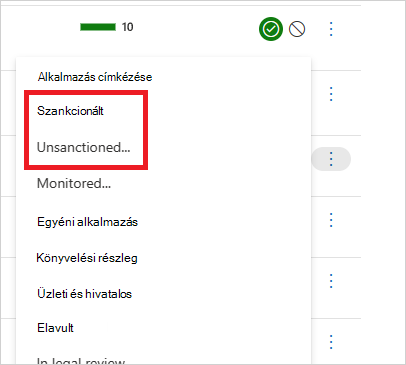

Alkalmazások megjelölése engedélyezettként vagy nem engedélyezettként

A felhő megértésének fontos lépése az alkalmazások engedélyezettként vagy nem engedélyezettként való címkézése. Az alkalmazások engedélyezését követően szűrhet a nem engedélyezett alkalmazásokra, és megkezdheti a migrálást az azonos típusú engedélyezett alkalmazásokba.

A Microsoft Defender Portál Felhőalkalmazások területén lépjen a Felhőalkalmazás-katalógusba vagy a Felhőfelderítés – >Felderített alkalmazások területre.

Az alkalmazások listájában azon a sorban, amelyben az engedélyezettként megjelölni kívánt alkalmazás megjelenik, válassza a sor végén található három elemet

lehetőséget, és válassza a Szankcionált lehetőséget.

lehetőséget, és válassza a Szankcionált lehetőséget.

A vizsgálati eszközök használata

A Microsoft Defender Portál Felhőalkalmazások területén lépjen a Tevékenységnaplóra, és szűrjön egy adott alkalmazás alapján. Ellenőrizze a következő elemeket:

Ki fér hozzá a felhőkörnyezethez?

Milyen IP-címtartományokból?

Mi a rendszergazdai tevékenység?

Milyen helyekről csatlakoznak a rendszergazdák?

Vannak elavult eszközök, amelyek csatlakoznak a felhőkörnyezethez?

A sikertelen bejelentkezések a várt IP-címekről érkeznek?

A Microsoft Defender Portál Felhőalkalmazások területén lépjen a Fájlok területre, és ellenőrizze a következő elemeket:

Hány fájlt oszt meg nyilvánosan, hogy bárki hivatkozás nélkül elérhesse őket?

Mely partnerekkel oszt meg fájlokat (kimenő megosztás)?

Van olyan fájl, amely bizalmas névvel rendelkezik?

Vannak olyan fájlok, amelyeket valaki személyes fiókjával osztanak meg?

A Microsoft Defender Portálon lépjen az Identitások elemre, és ellenőrizze a következő elemeket:

Vannak olyan fiókok, amelyek hosszú ideje inaktívak egy adott szolgáltatásban? Lehet, hogy visszavonhatja az adott felhasználónak a szolgáltatáshoz tartozó licencét.

Szeretné tudni, hogy mely felhasználók rendelkeznek egy adott szerepkörrel?

Valaki aktiválódott, de továbbra is rendelkezik hozzáféréssel egy alkalmazáshoz, és felhasználhatja ezt a hozzáférést az információk ellopásához?

Visszavonja egy felhasználó engedélyét egy adott alkalmazáshoz, vagy megköveteli egy adott felhasználótól a többtényezős hitelesítés használatát?

A felhasználó fiókjába a felhasználó fióksorának végén található három pont kiválasztásával és egy végrehajtandó művelet kiválasztásával végezheti el a részletes elemzést. Hajtson végre egy műveletet, például : Felhasználó felfüggesztése vagy Felhasználói együttműködések eltávolítása. Ha a felhasználót Microsoft Entra ID importálta, Microsoft Entra fiókbeállításokat is kiválaszthatja, hogy könnyen hozzáférjen a speciális felhasználókezelési funkciókhoz. A felügyeleti funkciók közé tartozik például a csoportkezelés, az MFA, a felhasználói bejelentkezések részletei és a bejelentkezés blokkolásának lehetősége.

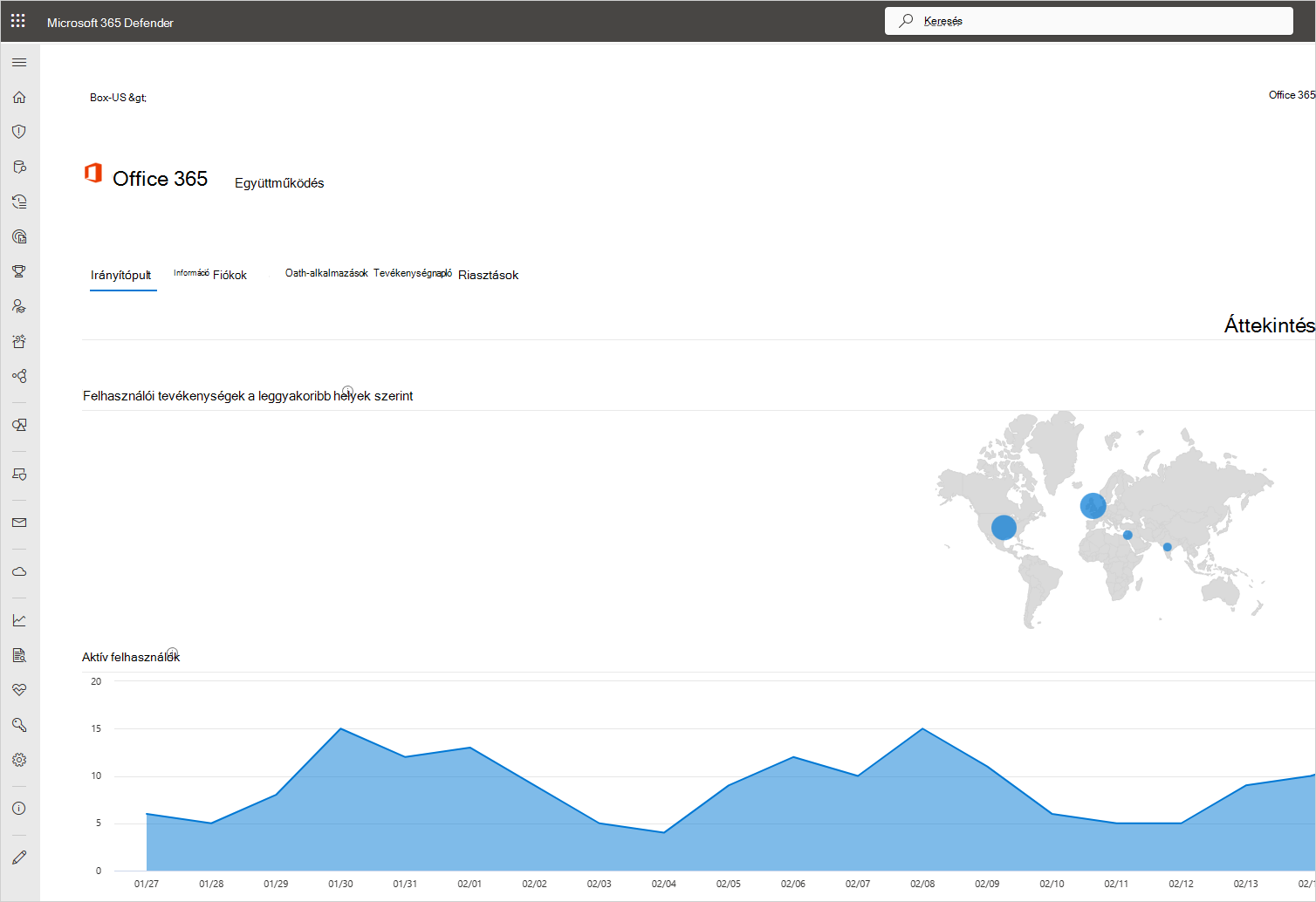

A Microsoft Defender Portálon válassza a Beállítások lehetőséget. Ezután válassza a Cloud Apps lehetőséget. A Csatlakoztatott alkalmazások területen válassza az Alkalmazás-összekötők lehetőséget, majd válasszon ki egy alkalmazást. Megnyílik az alkalmazás irányítópultja, és információkat és elemzéseket biztosít. A lap tetején található fülekkel ellenőrizheti a következőt:

Milyen típusú eszközöket használnak a felhasználók az alkalmazáshoz való csatlakozáshoz?

Milyen típusú fájlokat mentenek a felhőbe?

Jelenleg milyen tevékenység zajlik az alkalmazásban?

Vannak csatlakoztatott külső alkalmazások a környezethez?

Ismeri ezeket az alkalmazásokat?

Engedélyezve van a hozzáférési szintjük?

Hány felhasználó telepítette őket? Milyen gyakran fordulnak elő ezek az alkalmazások?

A Microsoft Defender Portal Felhőalkalmazások területén lépjen a Cloud Discovery elemre. Válassza az Irányítópult lapot, és ellenőrizze a következő elemeket:

Milyen felhőalkalmazásokat használnak, milyen mértékben és milyen felhasználók használnak?

Milyen célokra használják őket?

Mennyi adatot töltenek fel ezekbe a felhőalkalmazásokba?

Mely kategóriákban engedélyezte a felhőalkalmazásokat, és mégis a felhasználók alternatív megoldásokat használnak?

Az alternatív megoldások esetében szeretné megszüntetni a felhőalkalmazások hozzárendelését a szervezetben?

Vannak olyan felhőalkalmazások, amelyeket használnak, de nem felelnek meg a szervezet szabályzatának?

Mintavizsgálat

Tegyük fel, hogy nem rendelkezik hozzáféréssel a felhőalapú környezethez kockázatos IP-címek alapján. Tegyük fel például, hogy Tor. A kockázati IP-címekhez azonban létre kell hoznia egy szabályzatot, hogy meggyőződjön a következőről:

A Microsoft Defender Portál Felhőalkalmazások területén lépjen a Szabályzatok ->Szabályzatsablonok területre.

Válassza ki a Típus tevékenységszabályzatát.

A Kockázatos IP-cím sorból való bejelentkezés végén válassza a pluszjelet (+) egy új szabályzat létrehozásához.

Módosítsa a szabályzat nevét, hogy azonosítani tudja.

Az összes alábbi tevékenységnek megfelelő tevékenységek területen válasszon + szűrőt. Görgessen le az IP-címkéhez, majd válassza a Tor elemet.

Most, hogy már rendelkezik a szabályzattal, láthatja, hogy riasztást kapott arról, hogy megsértették a szabályzatot.

A Microsoft Defender Portálon lépjen az Incidensek & riasztások –>Riasztások elemre, és tekintse meg a szabályzat megsértésével kapcsolatos riasztást.

Ha úgy látja, hogy ez valódi szabálysértésnek tűnik, kockázatokat szeretne visszafogni vagy orvosolni.

A kockázat csökkentése érdekében értesítést küldhet a felhasználónak, amelyben megkérdezheti, hogy a szabálysértés szándékos volt-e, és hogy a felhasználó tudott-e róla.

Lehatolást is végezhet a riasztásban, és felfüggesztheti a felhasználót, amíg rá nem jön, hogy mit kell tennie.

Ha ez egy olyan engedélyezett esemény, amely valószínűleg nem ismétlődik, elvetheti a riasztást.

Ha engedélyezve van, és várhatóan megismétlődik, módosíthatja a szabályzatot, hogy az ilyen típusú események a jövőben ne minősüljenek szabálysértésnek.

Következő lépések

Ha bármilyen problémába ütközik, segítünk. A termék problémájával kapcsolatos segítségért vagy támogatásért nyisson egy támogatási jegyet.