Atteindre ACSC Essential Eight MFA Maturity Level 1 avec Microsoft Entra

Définition ACSC de niveau de maturité 1 de l’authentification multifacteur

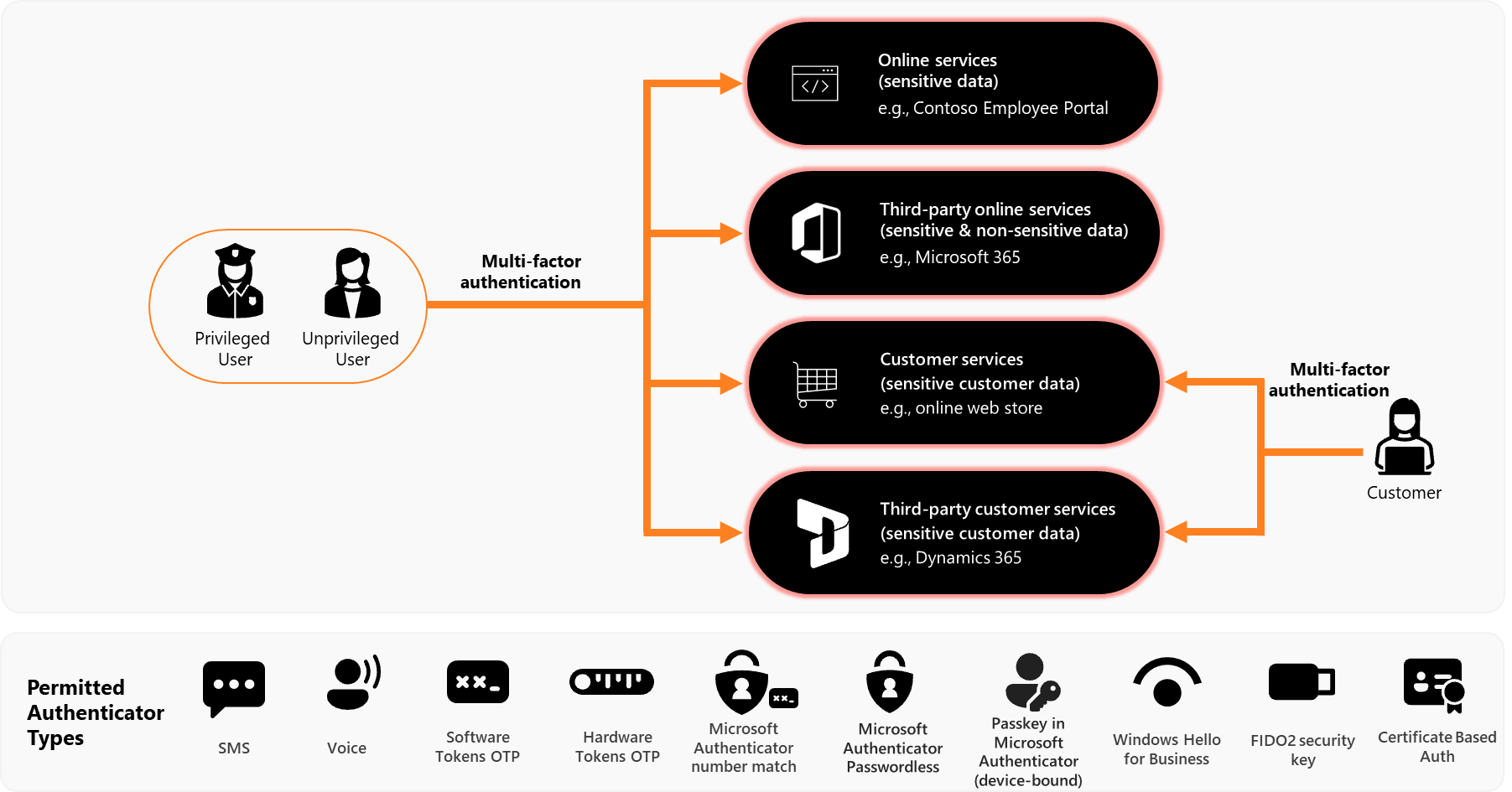

- L’authentification multifacteur est utilisée pour authentifier les utilisateurs auprès des services en ligne de leur organization qui traitent, stockent ou communiquent les données sensibles de leur organization.

- L’authentification multifacteur est utilisée pour authentifier les utilisateurs auprès de services en ligne tierces qui traitent, stockent ou communiquent les données sensibles de leur organization.

- L’authentification multifacteur (le cas échéant) est utilisée pour authentifier les utilisateursauprès de services en ligne tierces qui traitent, stockent ou communiquent les données non sensibles de leur organization.

- L’authentification multifacteur utilise : quelque chose que les utilisateurs ontet quelque chose que les utilisateurs connaissent, ou quelque chose que les utilisateurs ontqui est déverrouillé par quelque chose que les utilisateurs connaissent ou sont.

Non compris

Les exigences ACSC suivantes pour le niveau de maturité 1 sont liées aux identités des clients et sont hors du cadre de ce guide sur les Microsoft Entra pour les identités du personnel.

- L’authentification multifacteur est utilisée pour authentifier les utilisateurs auprès de services clients en ligne tiers qui traitent, stockent ou communiquent les données client sensibles de leur organization.

- L’authentification multifacteur est utilisée pour authentifier les clients auprès des services clients en ligne qui traitent, stockent ou communiquent des données client sensibles.

Vue d’ensemble du niveau de maturité 1 de l’authentification multifacteur

- Les utilisateurs incluent tous les utilisateurs qui ont accès aux données d’un organization. Ces utilisateurs peuvent être des employés, des sous-traitants et des invités d’organisations partenaires.

- Les utilisateurs doivent être invités à entrer l’authentification multifacteur, quel que soit l’emplacement à partir duquel ils se connectent.

- Les stratégies d’accès conditionnel qui implémentent l’authentification multifacteur ne doivent pas comporter d’exclusions basées sur l’emplacement de l’utilisateur. (par exemple, en excluant l’authentification multifacteur pour les utilisateurs qui se connectent à partir du réseau local de l’entreprise).

Types d’authentificateur autorisés

N’importe quel authentificateur multifacteur autorisé ISM peut être utilisé pour atteindre le niveau de maturité 1.

| méthode d’authentification Microsoft Entra | Type d’authentification |

|---|---|

| Méthodes recommandées | |

|

|

Logiciel de chiffrement multifacteur |

|

-> -> -> |

Matériel de chiffrement multifacteur |

|

|

Multifacteur hors bande |

| Autres méthodes | |

| Mot de passe AND - Application Microsoft Authenticator (notification Push) - OU - Téléphone (SMS) |

Secret mémorisé AND Single-factor out-of-band |

| Mot de passe AND - Jetons matériels OATH (préversion) - OU - Application Microsoft Authenticator (OTP) - OU - Jetons logiciels OATH |

Secret mémorisé AND Mot de passe à usage unique |

| Mot de passe AND - Certificat logiciel monofacteur - OU - Microsoft Entra joint à un module de plateforme sécurisée logiciel - OU - Microsoft Entra joint à un module de plateforme sécurisée (TPM) logiciel - OU - Appareil mobile conforme |

Secret mémorisé AND Logiciel de chiffrement à un seul facteur |

| Mot de passe AND - Microsoft Entra joint à un module de plateforme sécurisée matériel - OU - Microsoft Entra hybride joint à un module de plateforme sécurisée matériel |

Secret mémorisé AND Matériel de chiffrement à un seul facteur |

Microsoft Entra méthodes d’authentification non autorisées par le niveau de maturité 1

- Connexion par SMS

- Email otP

Intégrer des applications organization et tierces à Microsoft Entra ID

Pour intégrer organization applications que vos développeurs créent avec Microsoft Entra ID, consultez .

Pour intégrer des applications tierces à Microsoft Entra ID, consultez .