Palvelinten siirtäminen Microsoft Defender for Endpoint Microsoft Defender cloudille

Koskee seuraavia:

- palvelimien Microsoft Defender for Endpoint

- palvelinten palvelupaketin 1 tai palvelupaketin 2 Microsoft Defender

Tämä artikkeli opastaa palvelinten siirtämiseen Palvelinten Defender for Endpointista Defender for Serversiin (osa Defender for Cloudia).

Defender for Endpoint on yrityksen päätepisteen suojausympäristö, joka on suunniteltu auttamaan yritysverkkoja ehkäisemään, havaitsemaan, tutkimaan ja vastaamaan kehittyneisiin uhkiin. Defender for Endpoint Server -käyttöoikeuden avulla voit lisätä palvelimia Defender for Endpointiin.

Defender for Cloud on ratkaisu pilvisuojauksen tilan hallintaan (CSPM) ja pilvipalvelun kuormituksen suojaukseen (CWP), joka löytää heikkoja kohtia pilvikokoonpanostasi. Se auttaa myös vahvistamaan ympäristösi yleistä suojausasennusta ja suojaamaan kuormituksia monipilvi- ja hybridiympäristöissä kehittyviltä uhilta.

Molemmat tuotteet tarjoavat palvelimen suojausominaisuuksia, mutta Defender for Cloud on ensisijainen ratkaisumme infrastruktuuriresurssien, kuten palvelinten, suojaamiseen.

Ohjevalikko siirtää palvelimeni Defender for Endpointista Defender for Cloudiin?

Jos palvelimet on otettu käyttöön Defender for Endpointiin, siirtoprosessi vaihtelee konetyypin mukaan, mutta on olemassa joukko jaettuja edellytyksiä.

Defender for Cloud on Microsoft Azure-portaali tilauspohjainen palvelu. Tämän vuoksi Defender for Cloud ja sen pohjana olevat palvelupaketit, kuten Defender for Serversin palvelupaketti 2, on otettava käyttöön Azure-tilauksessa.

Jos haluat ottaa Defenderin käyttöön Palvelimille Azure-näennäiskoneille ja muille kuin Azure-koneille, jotka on yhdistetty Azure Arcia käyttävien palvelimien kautta, toimi seuraavasti:

Jos et vielä käytä Azurea, suunnittele ympäristösi Azure Well-Architected Frameworkin mukaisesti.

Ota Defender for Cloud käyttöön tilauksessasi.

Ota defender for Servers -palvelupaketti käyttöön tilauksessasi. Jos käytät Defender for Serversin palvelupakettia 2, varmista, että otat sen käyttöön myös Log Analytics -työtilassa, johon koneet on yhdistetty. Sen avulla voit käyttää valinnaisia ominaisuuksia, kuten tiedostojen eheyden valvontaa, mukautuvia sovellusohjausobjekteja ja paljon muuta.

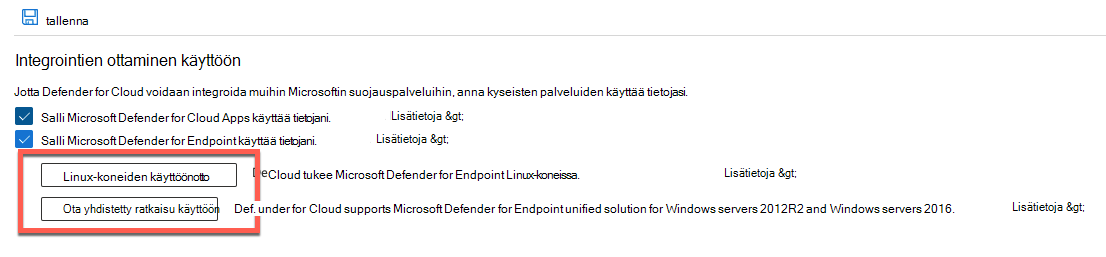

Varmista, että Defender for Endpoint -integrointi on otettu käyttöön tilauksessasi. Jos sinulla on olemassa olevia Azure-tilauksia, saatat nähdä toisen (tai molemmat) kahdesta seuraavassa kuvassa näkyvästä suostutuspainikkeesta:

Jos sinulla on jokin näistä painikkeista ympäristössäsi, varmista, että otat integroinnin käyttöön kummallekin. Uusissa tilauksessa molemmat vaihtoehdot ovat oletusarvoisesti käytössä. Tässä tapauksessa et näe näitä painikkeita ympäristössäsi.

Jos aiot käyttää Azure Arcia, varmista, että yhteysvaatimukset täyttyvät. Defender for Cloud edellyttää, että kaikki paikalliset ja muut kuin Azure-koneet on yhdistetty Azure Arc -agentin kautta. Lisäksi Azure Arc ei tue kaikkia Defender for Endpointin tukemia käyttöjärjestelmiä. Tutustu siis Azure Arc -käyttöönottojen suunnitteluun täällä.

Suositellut: Jos haluat nähdä haavoittuvuushavainnot Defender for Cloudissa, varmista, että otat Microsoft Defenderin haavoittuvuuksien hallinta käyttöön Defender for Cloudille.

Ohjevalikko siirtää olemassa olevat Azure-näennäiskoneet Defender for Cloudiin?

Azure-näennäiskoneissa ei tarvita ylimääräisiä vaiheita. Nämä laitteet lisätään automaattisesti Defender for Cloudiin Azure-ympäristön ja Defender for Cloudin alkuperäisen integroinnin vuoksi.

Ohjevalikko siirtää paikalliset koneet Defender for Serversiin?

Kun kaikki edellytykset täyttyvät, yhdistä paikalliset koneesi Azure Arciin yhdistettyjen palvelimien kautta tai ota käyttöön suora perehdytys.

Ohjevalikko siirtää näennäiskoneita AWS- tai GCP-ympäristöistä?

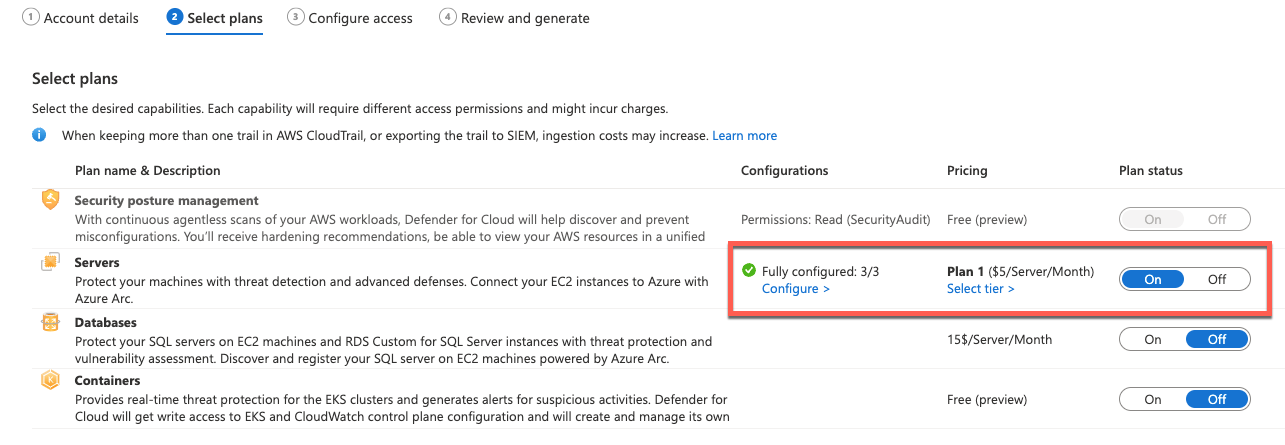

Luo uusi monipilviyhdistin tilaukseesi. Lisätietoja yhdistimestä on kohdassa AWS-tilit tai GCP-projektit.

Ota defender for Servers käyttöön AWS - tai GCP-yhdistimessä monipilviyhdistimessä.

Ota automaattinen valmistelu käyttöön azure Arc -agentin, Defender for Endpoint -laajennuksen, haavoittuvuuden arvioinnin ja valinnaisesti Log Analytics -laajennuksen monipilviyhdistimessä.

Lisätietoja on kohdassa Defender for Cloudin monipilviominaisuudet.

Mitä tapahtuu, kun kaikki siirtovaiheet on suoritettu?

Kun olet suorittanut tarvittavat siirtovaiheet, Defender for Cloud ottaa käyttöön - tai MDE.Linux -laajennuksen MDE.Windows Azure-näennäiskoneillesi ja muille kuin Azure-koneille, jotka on yhdistetty Azure Arcin kautta (mukaan lukien näennäiskoneet AWS:ssä ja GCP-käsittelyssä).

Laajennus toimii hallinta- ja käyttöönottoliittymänä, joka järjestää ja rivittää Defender for Endpoint -asennuskomentosarjat käyttöjärjestelmän sisällä ja kuvastaa sen valmistelutilaa Azure-hallintatasossa. Asennusprosessi tunnistaa aiemmin luodun Defender for Endpoint -asennuksen ja yhdistää sen Defender for Cloudiin lisäämällä automaattisesti Defender for Endpoint -palvelutunnisteet.

Jos laitteissa on käytössä Windows Server 2012 R2 tai Windows Server 2016 ja kyseiset laitteet on valmistelty vanhalla Log Analytics -pohjaisessa Defender for Endpoint -ratkaisussa, Defender for Cloudin käyttöönottoprosessi ottaa käyttöön Yhdistetyn Defender for Endpoint -ratkaisun. Onnistuneen käyttöönoton jälkeen se pysäyttää ja poistaa käytöstä vanhan Defender for Endpoint -prosessin näissä tietokoneissa.

Vihje

Haluatko tietää lisää? Engage Microsoft security -yhteisön kanssa teknologiayhteisössämme: Microsoft Defender for Endpoint Tech Community.