Tutorial: Microsoft Entra SSO-Integration mit ADP

In diesem Tutorial erfahren Sie, wie Sie LUSID mit Microsoft Entra ID integrieren. Wenn Sie ADP mit Microsoft Entra ID integrieren, können Sie Folgendes ausführen:

- Steuern Sie in Microsoft Entra ID, wer Zugriff auf ADP hat.

- Sie können Ihren Benutzer*innen ermöglichen, sich mit ihren Microsoft Entra-Konten automatisch bei LUSID anzumelden.

- Verwalten Sie Ihre Konten an einem zentralen Ort.

Voraussetzungen

Für die ersten Schritte benötigen Sie Folgendes:

- Ein Microsoft Entra-Abonnement. Falls Sie über kein Abonnement verfügen, können Sie ein kostenloses Azure-Konto verwenden.

- ADP-Abonnement, für das einmaliges Anmelden (Single Sign-On, SSO) aktiviert ist

Hinweis

Diese Integration kann auch über die Microsoft Entra US Government-Cloud-Umgebung verwendet werden. Sie finden diese Anwendung im Microsoft Entra-Anwendungskatalog für die US Government-Cloud. Sie können sie auf die gleiche Weise wie in der öffentlichen Cloud konfigurieren.

Beschreibung des Szenarios

In diesem Tutorial konfigurieren und testen Sie das einmalige Anmelden von Microsoft Entra in einer Testumgebung.

- ADP unterstützt IDP-initiiertes einmaliges Anmelden.

Hinweis

Der Bezeichner dieser Anwendung ist ein fester Zeichenfolgenwert, daher kann in einem Mandanten nur eine Instanz konfiguriert werden.

Hinzufügen von ADP über den Katalog

Um die Integration von LUSID mit Microsoft Entra ID zu konfigurieren, müssen Sie LUSID aus dem Katalog Ihrer Liste der verwalteten SaaS-Apps hinzufügen.

- Melden Sie sich beim Microsoft Entra Admin Center mindestens als Cloudanwendungsadministrator an.

- Navigieren Sie zu Identität>Anwendungen>Unternehmensanwendungen>Neue Anwendung.

- Geben Sie im Abschnitt Aus Katalog hinzufügen den Suchbegriff ADP in das Suchfeld ein.

- Wählen Sie im Ergebnisbereich ADP aus, und fügen Sie dann die App hinzu. Warten Sie einige Sekunden, während die App Ihrem Mandanten hinzugefügt wird.

Alternativ können Sie auch den Enterprise App Configuration Wizard verwenden. Mit diesem Assistenten können Sie Ihrem Mandanten eine Anwendung hinzufügen, der App Benutzer/Gruppen hinzufügen, Rollen zuweisen sowie die SSO-Konfiguration durchlaufen. Erfahren Sie mehr über Microsoft 365-Assistenten.

Konfigurieren und Testen des einmaligen Anmeldens (SSO) von Microsoft Entra für LUSID

Konfigurieren und testen Sie das einmalige Anmelden von Microsoft Entra mit LUSID mithilfe einer Testbenutzerin mit dem Namen B. Simon. Damit SSO funktioniert, muss eine Linkbeziehung zwischen einem Microsoft Entra-Benutzer und dem entsprechenden Benutzer in myAOS eingerichtet werden.

Führen Sie zum Konfigurieren und Testen des einmaligen Anmeldens von Microsoft Entra mit LUSID die folgenden Schritte aus:

- Konfigurieren des einmaligen Anmeldens von Microsoft Entra, um Ihren Benutzer*innen die Verwendung dieses Features zu ermöglichen.

- Erstellen Sie einen Microsoft Entra-Testbenutzer, um Microsoft Entra SSO mit dem Testbenutzerkonto B. Simon zu testen.

- Zuweisen der Microsoft Entra-Testbenutzerin, um B.Simon die Verwendung des einmaligen Anmeldens von Microsoft Entra zu ermöglichen.

- Konfigurieren des einmaligen Anmeldens für ADP, um die Einstellungen für einmaliges Anmelden auf der Anwendungsseite zu konfigurieren.

- Erstellen einer LUSID-Testbenutzerin, um eine Entsprechung von B. Simon in LUSID zu erhalten, die mit ihrer Darstellung in Microsoft Entra verknüpft ist.

- Testen des einmaligen Anmeldens , um zu überprüfen, ob die Konfiguration funktioniert

Konfigurieren des einmaligen Anmeldens (SSO) von Microsoft Entra

Gehen Sie wie folgt vor, um das einmalige Anmelden von Microsoft Entra zu aktivieren.

Melden Sie sich beim Microsoft Entra Admin Center mindestens als Cloudanwendungsadministrator an.

Navigieren Sie über Identität>Anwendungen>Unternehmensanwendungen>ADP zur Anwendungsintegrationsseite, klicken Sie auf die Registerkarte Eigenschaften, und führen Sie die folgenden Schritte aus:

a. Legen Sie den Wert im Feld Aktiviert für die Benutzeranmeldung auf Ja fest.

b. Kopieren Sie die URL für den Benutzerzugriff. Diese muss im Abschnitt Anmelde-URL konfigurieren eingefügt werden, dies wird später in diesem Tutorial erläutert.

c. Legen Sie das Feld Benutzerzuweisung erforderlich auf Ja fest.

d. Legen Sie das Feld Für Benutzer sichtbar auf Nein fest.

Melden Sie sich beim Microsoft Entra Admin Center mindestens mit der Rolle Cloudanwendungsadministrator an.

Navigieren Sie über Identität>Anwendungen>Unternehmensanwendungen>ADP zur Anwendungsintegrationsseite, suchen Sie den Abschnitt Verwalten, und wählen Sie Einmaliges Anmelden aus.

Wählen Sie auf der Seite SSO-Methode auswählen die Methode SAML aus.

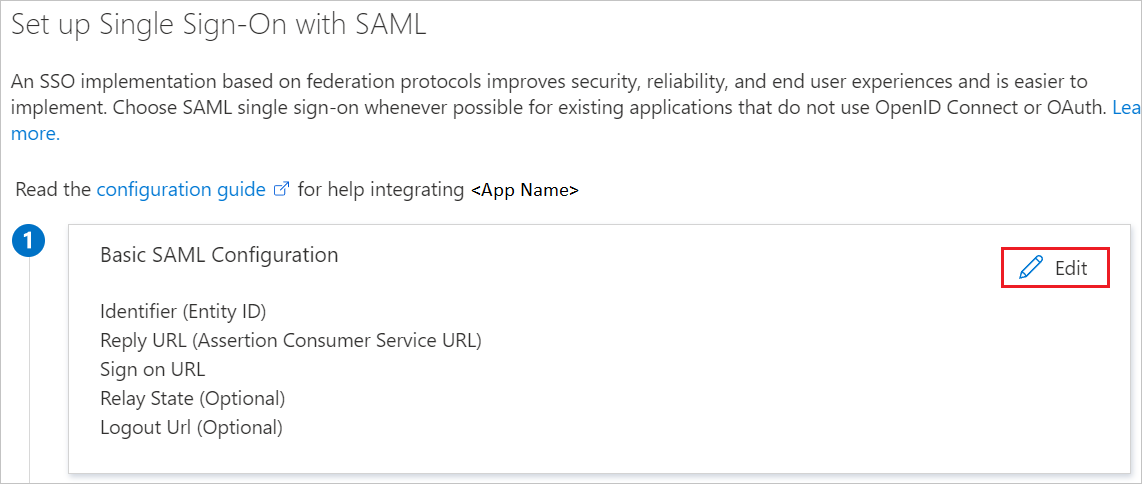

Klicken Sie auf der Seite Einmaliges Anmelden (SSO) mit SAML einrichten auf das Stiftsymbol für Grundlegende SAML-Konfiguration, um die Einstellungen zu bearbeiten.

Führen Sie im Abschnitt Grundlegende SAML-Konfiguration die folgenden Schritte aus:

Geben Sie im Textfeld Bezeichner (Entitäts-ID) die folgende URL ein:

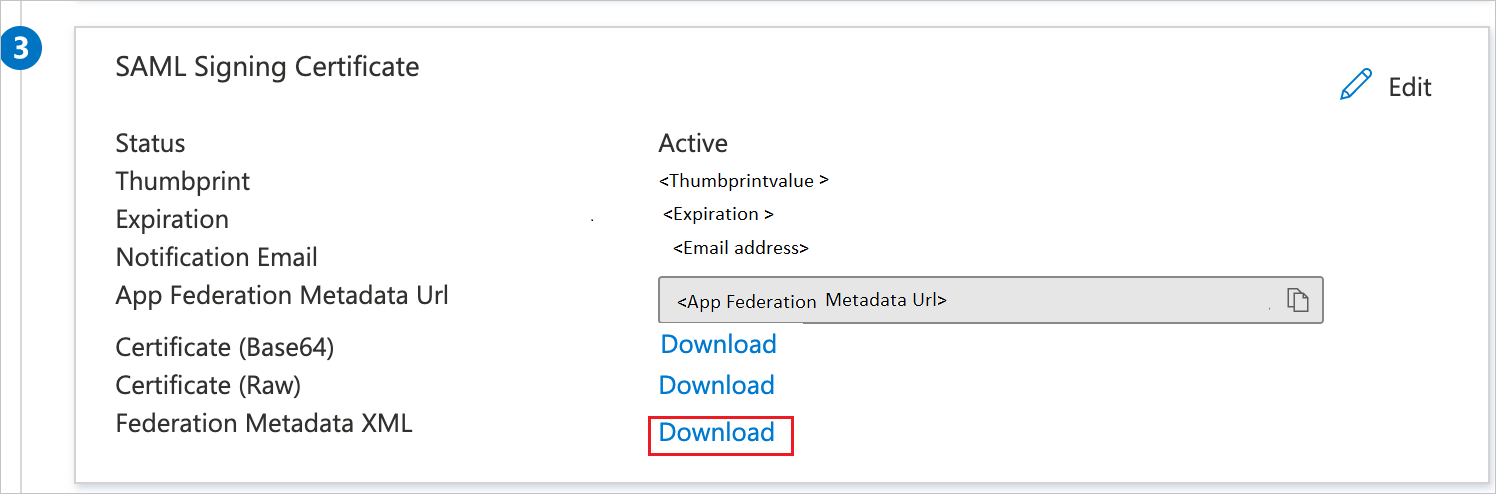

https://fed.adp.com.Navigieren Sie auf der Seite Einmaliges Anmelden (SSO) mit SAML einrichten im Abschnitt SAML-Signaturzertifikat zu Verbundmetadaten-XML, und wählen Sie Herunterladen aus, um das Zertifikat herunterzuladen und auf Ihrem Computer zu speichern.

Kopieren Sie im Abschnitt ADP einrichten die entsprechenden URLs gemäß Ihren Anforderungen.

Erstellen einer Microsoft Entra-Testbenutzerin

In diesem Abschnitt erstellen Sie einen Testbenutzer mit dem Namen B. Simon.

- Melden Sie sich beim Microsoft Entra Admin Center mindestens als Benutzeradministrator an.

- Browsen Sie zu Identität>Benutzer>Alle Benutzer.

- Wählen Sie oben auf dem Bildschirm Neuer Benutzer>Neuen Benutzer erstellen aus.

- Führen Sie unter den Eigenschaften für Benutzer die folgenden Schritte aus:

- Geben Sie im Feld Anzeigename den Namen

B.Simonein. - Geben Sie im Feld Benutzerprinzipalname ein username@companydomain.extension. Beispiel:

B.Simon@contoso.com. - Aktivieren Sie das Kontrollkästchen Kennwort anzeigen, und notieren Sie sich den Wert aus dem Feld Kennwort.

- Klicken Sie auf Überprüfen + erstellen.

- Geben Sie im Feld Anzeigename den Namen

- Klicken Sie auf Erstellen.

Zuweisen der Microsoft Entra-Testbenutzerin

In diesem Abschnitt ermöglichen Sie B.Simon die Verwendung des einmaligen Anmeldens, indem Sie ihr Zugriff auf ADP gewähren.

- Melden Sie sich beim Microsoft Entra Admin Center mindestens mit der Rolle Cloudanwendungsadministrator an.

- Navigieren Sie zu Identität>Anwendungen>Unternehmensanwendungen>ADP.

- Wählen Sie auf der Übersichtsseite der App Benutzer und Gruppen aus.

- Wählen Sie Benutzer/Gruppe hinzufügen und anschließend im Dialogfeld Zuweisung hinzufügen die Option Benutzer und Gruppen aus.

- Wählen Sie im Dialogfeld Benutzer und Gruppen in der Liste „Benutzer“ den Eintrag B. Simon aus, und klicken Sie dann unten auf dem Bildschirm auf die Schaltfläche Auswählen.

- Wenn den Benutzern eine Rolle zugewiesen werden soll, können Sie sie im Dropdownmenü Rolle auswählen auswählen. Wurde für diese App keine Rolle eingerichtet, ist die Rolle „Standardzugriff“ ausgewählt.

- Klicken Sie im Dialogfeld Zuweisung hinzufügen auf die Schaltfläche Zuweisen.

Konfigurieren des einmaligen Anmeldens für ADP

Melden Sie sich in einem anderen Webbrowserfenster bei der ADP-Unternehmenswebsite als Administrator an.

Klicken Sie auf Federation Setup (Verbundeinrichtung), und wechseln Sie zu Identity Provider (Identitätsanbieter). Wählen Sie dann Microsoft Azure aus.

Wählen Sie in der Services Selection (Dienstauswahl) alle anwendbaren Dienste für die Verbindung aus, und klicken Sie dann auf Weiter.

Klicken Sie im Abschnitt Configure (Konfigurieren) auf Weiter.

Klicken Sie unter Upload Metadata (Metadaten hochladen) auf Browse (Durchsuchen), um die Metadaten-XML-Datei hochzuladen, die Sie heruntergeladen haben. Klicken Sie anschließend auf UPLOAD.

Konfigurieren Ihrer ADP-Dienste für den Verbundzugriff

Wichtig

Mitarbeiter, die Verbundzugriff auf Ihre ADP-Dienste benötigen, müssen der ADP-Dienst-App zugewiesen und anschließend dem jeweiligen ADP-Dienst erneut zugewiesen werden. Nach der Bestätigung durch Ihren ADP-Vertriebsbeauftragten konfigurieren Sie Ihre ADP-Dienste und weisen Benutzer zum Steuern des Benutzerzugriffs für die jeweiligen ADP-Dienste zu bzw. verwalten diese.

- Melden Sie sich beim Microsoft Entra Admin Center mindestens als Cloudanwendungsadministrator an.

- Navigieren Sie zu Identität>Anwendungen>Unternehmensanwendungen>Neue Anwendung.

- Geben Sie im Abschnitt Aus Katalog hinzufügen den Suchbegriff ADP in das Suchfeld ein.

- Wählen Sie im Ergebnisbereich ADP aus, und fügen Sie dann die App hinzu. Warten Sie einige Sekunden, während die App Ihrem Mandanten hinzugefügt wird.

Alternativ können Sie auch den Enterprise App Configuration Wizard verwenden. Mit diesem Assistenten können Sie Ihrem Mandanten eine Anwendung hinzufügen, der App Benutzer/Gruppen hinzufügen, Rollen zuweisen sowie die SSO-Konfiguration durchlaufen. Erfahren Sie mehr über Microsoft 365-Assistenten.

Melden Sie sich beim Microsoft Entra Admin Center mindestens als Cloudanwendungsadministrator an.

Browsen Sie zu Identität>Anwendungen>Unternehmensanwendungen.

Klicken Sie auf der Anwendungsintegrationsseite für ADP auf die Registerkarte Eigenschaften, und führen Sie die folgenden Schritte aus:

Legen Sie den Wert im Feld Aktiviert für die Benutzeranmeldung auf Ja fest.

Legen Sie das Feld Benutzerzuweisung erforderlich auf Ja fest.

Legen Sie das Feld Für Benutzer sichtbar auf Ja fest.

Melden Sie sich beim Microsoft Entra Admin Center mindestens mit der Rolle Cloudanwendungsadministrator an.

Navigieren Sie über Identität>Anwendungen>Unternehmensanwendungen>ADP zur Anwendungsintegrationsseite, suchen Sie den Abschnitt Verwalten, und wählen Sie Einmaliges Anmelden aus.

Wählen Sie im Dialogfeld Einmaliges Anmelden unter Modus die Option Verknüpft aus, um Ihre Anwendung mit ADP zu verknüpfen.

Navigieren Sie zum Abschnitt Anmelde-URL konfigurieren, und führen Sie die folgenden Schritte aus:

Fügen Sie die URL für den Benutzerzugriff ein, die Sie oben aus der Registerkarte Eigenschaften (aus der Haupt-ADP-App) kopiert haben.

Nachfolgend werden die 5 Apps aufgeführt, die unterschiedliche Relayzustand-URLs unterstützen. Sie müssen die geeignete Relayzustand-URL für die jeweilige Anwendung manuell an die URL für den Benutzerzugriff anfügen.

ADP Workforce Now

<User access URL>&relaystate=https://fed.adp.com/saml/fedlanding.html?WFNADP Workforce Now Enhanced Time

<User access URL>&relaystate=https://fed.adp.com/saml/fedlanding.html?EETDC2ADP Vantage HCM

<User access URL>&relaystate=https://fed.adp.com/saml/fedlanding.html?ADPVANTAGEADP Enterprise HR

<User access URL>&relaystate=https://fed.adp.com/saml/fedlanding.html?PORTALMyADP

<User access URL>&relaystate=https://fed.adp.com/saml/fedlanding.html?REDBOX

Speichern Sie die Änderungen.

Beginnen Sie nach Bestätigung durch Ihren ADP-Vertriebsbeauftragten mit dem Test für einen oder zwei Benutzer.

Weisen Sie der ADP-Dienst-App einige Benutzer zu, um den Verbundzugriff zu testen.

Der Test ist erfolgreich, wenn die Benutzer auf die ADP-Dienst-App im Katalog und auf ihren ADP-Dienst zugreifen können.

Wenn der Test erfolgreich war, weisen Sie den ADP-Verbunddienst einzelnen Benutzern oder Benutzergruppen zu, und führen Sie ein Rollout für Ihre Mitarbeiter durch. Dies wird später in diesem Tutorial erläutert.

Konfigurieren von ADP zur Unterstützung mehrerer Instanzen im selben Mandanten

Wechseln Sie zum Abschnitt Grundlegende SAML-Konfiguration, und geben Sie eine instanzspezifische URL in das Textfeld Bezeichner (Entitäts-ID) ein.

Hinweis

Beachten Sie, dass dies jeder beliebige Wert sein kann, den Sie für Ihre Instanz als relevant erachten.

Führen Sie die folgenden Schritte aus, um mehrere Instanzen im selben Mandanten zu unterstützen:

Navigieren Sie im Abschnitt Attribute und Ansprüche zu >Erweiterte Einstellungen>Erweiterte SAML-Anspruchsoptionen, und klicken Sie auf Bearbeiten.

Aktivieren Sie das Kontrollkästchen Anwendungs-ID an Aussteller anfügen.

Aktivieren Sie das Kontrollkästchen Zielgruppenansprüche außer Kraft setzen.

Geben Sie im Textfeld Zielgruppenanspruchswert den Wert

https://fed.adp.comein, und klicken Sie auf Speichern.

Navigieren Sie im Abschnitt „Verwalten“ zur Registerkarte Eigenschaften, und kopieren Sie die Anwendungs-ID.

Laden Sie die Verbundmetadaten-XML-Datei herunter, öffnen Sie sie, und bearbeiten Sie den entityID-Wert, indem Sie die Anwendungs-ID manuell am Ende hinzufügen.

Speichern Sie die XML-Datei, und verwenden Sie sie auf der ADP-Seite.

Erstellen eines ADP-Testbenutzers

Das Ziel dieses Abschnitts ist das Erstellen eines Benutzers namens B. Simon in ADP. Wenden Sie sich an das ADP-Supportteam, um die Benutzer unter dem ADP-Konto hinzufügen zu lassen.

Testen des einmaligen Anmeldens

In diesem Abschnitt testen Sie die Microsoft Entra-Konfiguration für einmaliges Anmelden mit den folgenden Optionen.

Klicken Sie auf Diese Anwendung testen. Dadurch sollten Sie automatisch bei der ADP-Instanz angemeldet werden, für die Sie einmaliges Anmelden eingerichtet haben.

Sie können „Meine Apps“ von Microsoft verwenden. Wenn Sie in „Meine Apps“ auf die Kachel „ADP“ klicken, sollten Sie automatisch bei der ADP-Instanz angemeldet werden, für die Sie einmaliges Anmelden eingerichtet haben. Weitere Informationen zu „Meine Apps“ finden Sie in dieser Einführung.

Nächste Schritte

Nach dem Konfigurieren von ADP können Sie die Sitzungssteuerung erzwingen, die in Echtzeit vor der Exfiltration und Infiltration vertraulicher Unternehmensdaten schützt. Die Sitzungssteuerung basiert auf bedingtem Zugriff. Erfahren Sie, wie Sie die Sitzungssteuerung mit Microsoft Defender for Cloud Apps erzwingen.