Vertraulichkeitsbezeichnungen für Power BI und Datenressourcen für die Einhaltung von PSPF durch die australische Regierung

Dieser Artikel enthält Anleitungen für organisationen der australischen Regierung zur Erweiterung der Microsoft Purview-Vertraulichkeitsbezeichnungsfunktionen in Datenquellen. Der Zweck besteht darin, zu veranschaulichen, wie diese Funktionen einen Ansatz von Organisationen zur Datensicherheit stärken können, indem Informationen in Quellsystemen gekennzeichnet werden. Die Ratschläge in diesem Artikel sollen die ansätze für die Klassifizierung und den Schutz von Informationen, die im Framework für Schutzsicherheitsrichtlinien (Protection Security Policy Framework, PSPF) beschrieben sind, weiter voranschreiten.

Es gibt zwei Microsoft Purview-Funktionen, die die Vertraulichkeitsbezeichnung auf und zugehörige Schutzmaßnahmen im Daten- und Analysebereich erweitern:

Schematisierte Datenassets oder Data Map-Funktionen ermöglichen es uns, vertrauliche Informationen zu identifizieren, während sie sich in Datenbanksystemen befinden, und Bezeichnungen auf Daten anzuwenden.

Die Power BI-Integration ermöglicht die Bezeichnung von Power BI-Ressourcen, einschließlich Dashboards, Berichten, Datasets, Dataflows, paginierten Berichten und Power BI-Dateien (PBIX). Bezeichnungen können für alle exportierten Excel- oder PDF-Dateien verwaltet werden, und die bezeichnungsbasierte Azure Rights Management-Verschlüsselung kann auf exportierte Elemente angewendet werden.

Ziel dieser Funktionen ist es, den Schutz von Informationen während des gesamten Lebenszyklus besser zu unterstützen. Zum Beispiel:

Hinweis

Diese Features befinden sich derzeit in der Vorschauphase und müssen aktiviert werden, indem Sie die Vorschau über die Eingabeaufforderung aktivieren, die im Menü Information Protection > Bezeichnungen verfügbar ist.

Schematisierte Datenressourcen

Die Schematized Data Asset-Bezeichnung ermöglicht, dass Bezeichnungen automatisch auf Daten angewendet werden, z. B. auf Daten, die sich in Datenbankspalten befinden. Die Absicht dieses Diensts ist es, die Identifizierung vertraulicher Informationen in Quellsystemen zu ermöglichen und diese Identifizierung zu verwenden, um die Informationen während ihres gesamten Lebenszyklus und ihrer Verwendung in verbundenen Systemen zu schützen. Das Bezeichnen von Informationen an der Quelle kann auch dazu beitragen, die Informationsverwaltung in nachgeschalteten Systemen zu vereinfachen, indem die Notwendigkeit gelindert wird, Tools wie Exact Data Match zum Identifizieren von Inhalten nach dem Export zu verwenden.

Schematisierte Datenassetsoptionen können für eine Bezeichnung über Bereichsoptionen innerhalb der Konfiguration einer Bezeichnung aktiviert werden.

Nach der Aktivierung der Bereichsoption für schematisierte Datenressourcen werden vertrauliche Informationstypen (wie unter Identifizieren vertraulicher Informationen erläutert) ausgewählt, die an der zu konfigurierenden Bezeichnung ausgerichtet sind. Dieser Prozess ähnelt dem Empfehlen von Bezeichnungen basierend auf der Erkennung vertraulicher Inhalte.

Nach der Bezeichnungskonfiguration müssen Datenressourcen registriert werden. Vertraulichkeitsbezeichnungen werden für die folgenden Datenquellen unterstützt:

- SQL Server

- Azure SQL-Datenbank

- Azure SQL Managed Instance

- Azure Synapse Analytics Arbeitsbereiche

- Azure Cosmos DB for NoSQL

- Azure-Datenbank für MySQL

- Azure-Datenbank für PostgreSQL

- Azure Data Explorer

Der Dienst benötigt Zeit, um die Datenquelle auf definierte vertrauliche Informationen zu überprüfen. Der Microsoft Purview-Katalog, der in der Azure-Portal verfügbar ist, kann verwendet werden, um bezeichnete vertrauliche Informationen anzuzeigen.

Weitere Informationen zu schematisierten Datenressourcen und zur Bezeichnung über Microsoft Purview Data Map finden Sie unter Bezeichnungen im Microsoft Purview Data Map.

Power BI-Integration

Die Möglichkeit, dass eine Vertraulichkeitsbezeichnung für die Anwendung auf Power BI-Inhalte verfügbar ist, ist an den Bezeichnungsbereich "datei" gebunden.

Um die Power BI-Bezeichnungsintegration nutzen zu können, müssen die Information Protection Optionen zuerst über das Power BI-Verwaltungsportal unter den Einstellungen der organization aktiviert werden.

Die folgenden Optionen sind in den Administratoreinstellungen von Power BI Information Protection verfügbar:

| Einstellung | Zweck |

|---|---|

| Benutzern das Anwenden von Vertraulichkeitsbezeichnungen auf Inhalte erlauben | Aktiviert die MPIP Power BI-Integration und muss aktiviert werden, um die Bezeichnung von Power BI-Elementen zu ermöglichen. |

| Anwenden von Vertraulichkeitsbezeichnungen aus Datenquellen auf ihre Daten in Power BI | Mit dieser Option können Bezeichnungen von denen geerbt werden, die auf Quellinformationen angewendet werden, z. B. Azure Synapse Analytics und Azure SQL Databases. Diese Funktion basiert auf den Features schematized Data Assets, die im vorherigen Abschnitt erläutert wurden. |

| Automatisches Anwenden von Vertraulichkeitsbezeichnungen auf nachgeschaltete Inhalte | Mit dieser Option können Bezeichnungen für Elemente geerbt werden, die aus Power BI-Datenressourcen generiert wurden. Beispielsweise wird eine Bezeichnung, die auf ein Dataset angewendet wird, in Berichte und Dashboards übertragen, die den Inhalt nutzen. Geerbte Bezeichnungen überschreiben manuell angewendete Bezeichnungen nicht und werden als kompensiv zu ISM-0271 betrachtet, wodurch ein Mindestschutzniveau für nachgeschaltete Elemente gewährleistet wird. |

| Zulassen, dass Arbeitsbereichsadministratoren automatisch angewendete Vertraulichkeitsbezeichnungen außer Kraft setzen | Mit dieser Option können Arbeitsbereichsadministratoren Bezeichnungen außer Kraft setzen, die automatisch über die vorherige Einstellung bezeichnet werden. Diese Option ist zusätzlich zur Möglichkeit des Administrators verfügbar, Bezeichnungen zu ändern, um Azure Rights Management-basierte Steuerelemente außer Kraft zu setzen, die Administratoren oder Benutzer möglicherweise von Elementen ausschließen. |

| Verhindern Sie, dass Inhalte mit geschützten Bezeichnungen über einen Link für alle Personen in Ihrem organization | Diese Option passt die Freigabeeinstellungen an, um die Erstellung von Personen in Ihrem organization Freigabelinks einzuschränken, wodurch die potenzielle Offenlegung von Daten reduziert wird. |

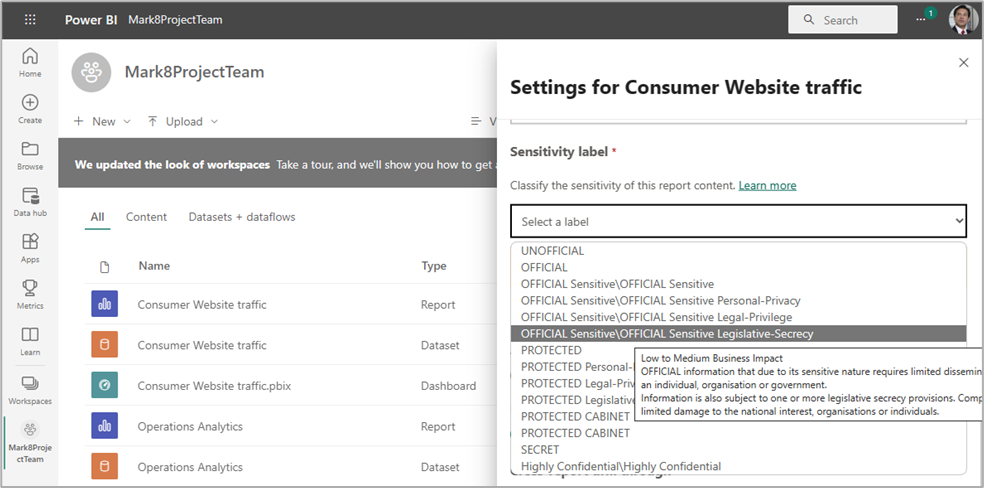

Sobald Power BI-Information Protection-Optionen konfiguriert sind und Bezeichnungen Zeit hatten, bis zum Power BI-Dienst zu replizieren, sind Bezeichnungen für die Anwendung auf Power BI-Ressourcen verfügbar. Zum Beispiel:

Wie bei Vertraulichkeitsbezeichnungsrichtlinien erläutert, können Bezeichnungsrichtlinien konfiguriert werden, um die obligatorische Bezeichnung für alle Power BI-Inhalte zu erzwingen.

Wenn Sie diese Option zusätzlich zur Power BI-Einstellung für Downstreaminhalte aktivieren, können Sie sicherstellen, dass vertrauliche Informationen, die über Power BI generiert oder angezeigt werden, gemäß den DLP-Richtlinien der Organisation geschützt werden, einschließlich der richtlinien, die unter Verhindern einer unangemessenen Verteilung von sicherheitsrelevanten Informationen empfohlen werden.

Diese Einstellungen erweitern die Fähigkeit eines organization, pspf Policy 8 Core Requirement 1 zu erfüllen. Dies liegt daran, dass sie die Erweiterung von Klassifizierungen, Markierungen und zugehörigen Steuerelementen auf Power BI-Standorte ermöglichen.

| Anforderung | Detail |

|---|---|

| PSPF-Richtlinie 8, Anforderung 1 (Kernanforderung) – Identifizieren von Informationsbeständen (v2018.6) | Der Urheber muss bestimmen, ob es sich bei den generierten Informationen um amtliche Informationen handelt (die als offizielles Protokoll verwendet werden sollen) und ob diese Informationen vertraulich oder sicherheitssenklich sind. |

Die Power BI-Downstreaminhaltseinstellungen wenden automatisch eine Bezeichnung basierend auf der Vertraulichkeit der Quellinformationen an. Dies wird normalerweise nicht in Den Government-Einstellungen verwendet, da es nicht der PSPF-Richtlinie 8 Core-Anforderung 2 entspricht. Der Grund dafür ist, dass die Bezeichnung auf Inhalte angewendet wird, ohne dass ein Benutzer die Vertraulichkeit der Informationen bewerten muss.

| Anforderung | Detail |

|---|---|

| PSPF-Richtlinie 8 Anforderung 2 (Kernanforderung): Bewerten der Vertraulichkeits- und Sicherheitsklassifizierung von Informationsbeständen (v2018.6) | Um zu entscheiden, welche Sicherheitsklassifizierung angewendet werden soll, muss der Absender: i. Bewerten Sie den Wert, die Wichtigkeit oder die Vertraulichkeit amtlicher Informationen, indem Sie den potenziellen Schaden für Behörden, nationale Interessen, Organisationen oder Einzelpersonen berücksichtigen, der entstehen würde, wenn die Vertraulichkeit der Informationen kompromittiert würde (siehe folgende Tabelle). ii. Legen Sie die Sicherheitsklassifizierung auf die niedrigste angemessene Ebene fest. |

Es kann außergewöhnliche Umstände geben, die diese Funktion erfordern (z. B. eine Maschine der Regierung, bei der Massendaten von einer Taskforce in eine Abteilung verschoben werden).

Weitere Informationen zur Aktivierung der Power BI-Integration finden Sie unter Aktivieren von Vertraulichkeitsbezeichnungen in Power BI.