استخدام Microsoft Defender لنقطة النهاية Security Settings Management لإدارة برنامج الحماية من الفيروسات Microsoft Defender

ينطبق على:

الأنظمة الأساسية

- بالنسبة لنظام التشغيل

- Windows Server

- macOS

- Linux

استخدم إدارة إعدادات الأمان Microsoft Defender لنقطة النهاية لإدارة نهج أمان برنامج الحماية من الفيروسات Microsoft Defender على الأجهزة.

المتطلبات المسبقه:

راجع المتطلبات الأساسية هنا.

ملاحظة

تتوفر صفحة نهج أمان نقطة النهاية في مدخل Microsoft Defender فقط للمستخدمين الذين تم تعيين دور مسؤول الأمان لهم. لا يمكن لأي دور مستخدم آخر، مثل قارئ الأمان، الوصول إلى المدخل. عندما يكون لدى المستخدم الأذونات المطلوبة لعرض النهج في مدخل Microsoft Defender، يتم تقديم البيانات استنادا إلى أذونات Intune. إذا كان المستخدم في نطاق التحكم في الوصول المستند إلى الدور Intune، فإنه ينطبق على قائمة النهج المقدمة في مدخل Microsoft Defender. نوصي بمنح مسؤولي الأمان دور Intune المضمن، "إدارة أمان نقطة النهاية" لمحاذاة مستوى الأذونات بشكل فعال بين Intune ومدخل Microsoft Defender.

بصفتك مسؤول أمان، يمكنك تكوين إعدادات مختلفة لنهج أمان برنامج الحماية من الفيروسات Microsoft Defender في مدخل Microsoft Defender.

هام

توصي Microsoft باستخدام الأدوار ذات الأذونات القليلة. يساعد ذلك في تحسين الأمان لمؤسستك. يعتبر المسؤول العام دورا متميزا للغاية يجب أن يقتصر على سيناريوهات الطوارئ عندما لا يمكنك استخدام دور موجود.

ستجد نهج أمان نقطة النهاية ضمن نهجأمان نقطة النهايةلإدارة> تكوين نقاط> النهاية.

توفر القائمة التالية وصفا موجزا لكل نوع من أنواع نهج أمان نقطة النهاية:

مكافحة الفيروسات - تساعد نهج مكافحة الفيروسات مسؤولي الأمان على التركيز على إدارة المجموعة المنفصلة من إعدادات مكافحة الفيروسات للأجهزة المدارة.

تشفير القرص - تركز ملفات تعريف تشفير قرص أمان نقطة النهاية على الإعدادات ذات الصلة بطريقة تشفير مضمنة للأجهزة فقط، مثل FileVault أو BitLocker. يسهل هذا التركيز على مسؤولي الأمان إدارة إعدادات تشفير القرص دون الحاجة إلى التنقل في مجموعة من الإعدادات غير المرتبطة.

جدار الحماية - استخدم نهج جدار حماية أمان نقطة النهاية في Intune لتكوين جدار حماية مضمن للأجهزة التي تقوم بتشغيل macOS و Windows 10/11.

الكشف عن نقطة النهاية والاستجابة لها - عند دمج Microsoft Defender لنقطة النهاية مع Intune، استخدم نهج أمان نقطة النهاية للكشف عن نقطة النهاية والاستجابة لها (EDR) لإدارة إعدادات EDR والأجهزة المدمجة Microsoft Defender لنقطة النهاية.

تقليل الأجزاء المعرضة للهجوم - عند استخدام برنامج الحماية من الفيروسات Microsoft Defender على أجهزة Windows 10/11، استخدم نهج أمان نقطة النهاية Intune لتقليل الأجزاء المعرضة للهجوم لإدارة هذه الإعدادات لأجهزتك.

إنشاء نهج أمان نقطة النهاية

سجل الدخول إلى مدخل Microsoft Defender باستخدام دور مسؤول الأمان على الأقل.

حدد Endpoints>Configuration management>Endpoint security policies ثم حدد Create new Policy.

حدد نظاما أساسيا من القائمة المنسدلة.

حدد قالب، ثم حدد إنشاء نهج.

في صفحة الأساسيات ، أدخل اسما ووصفا لملف التعريف، ثم اختر التالي.

في صفحة الإعدادات ، قم بتوسيع كل مجموعة من الإعدادات، وقم بتكوين الإعدادات التي تريد إدارتها باستخدام ملف التعريف هذا.

عند الانتهاء من تكوين الإعدادات، حدد التالي.

في صفحة الواجبات ، حدد المجموعات التي تتلقى ملف التعريف هذا.

حدد التالي.

في صفحة Review + create ، عند الانتهاء، حدد Save. يتم عرض ملف التعريف الجديد في القائمة عند تحديد نوع النهج لملف التعريف الذي أنشأته.

ملاحظة

لتحرير علامات النطاق، ستحتاج إلى الانتقال إلى مركز إدارة Microsoft Intune.

لتحرير نهج أمان نقطة النهاية

حدد النهج الجديد، ثم حدد تحرير.

حدد الإعدادات لتوسيع قائمة بإعدادات التكوين في النهج. لا يمكنك تعديل الإعدادات من طريقة العرض هذه، ولكن يمكنك مراجعة كيفية تكوينها.

لتعديل النهج، حدد تحرير لكل فئة تريد إجراء تغيير فيها:

- أساسيات

- الإعدادات

- تعيينات

بعد إجراء التغييرات، حدد حفظ لحفظ عمليات التحرير. يجب حفظ عمليات التحرير إلى فئة واحدة قبل أن تتمكن من إدخال تعديلات على المزيد من الفئات.

التحقق من نهج أمان نقطة النهاية

للتحقق من أنك قمت بإنشاء نهج بنجاح، حدد اسم نهج من قائمة نهج أمان نقطة النهاية.

ملاحظة

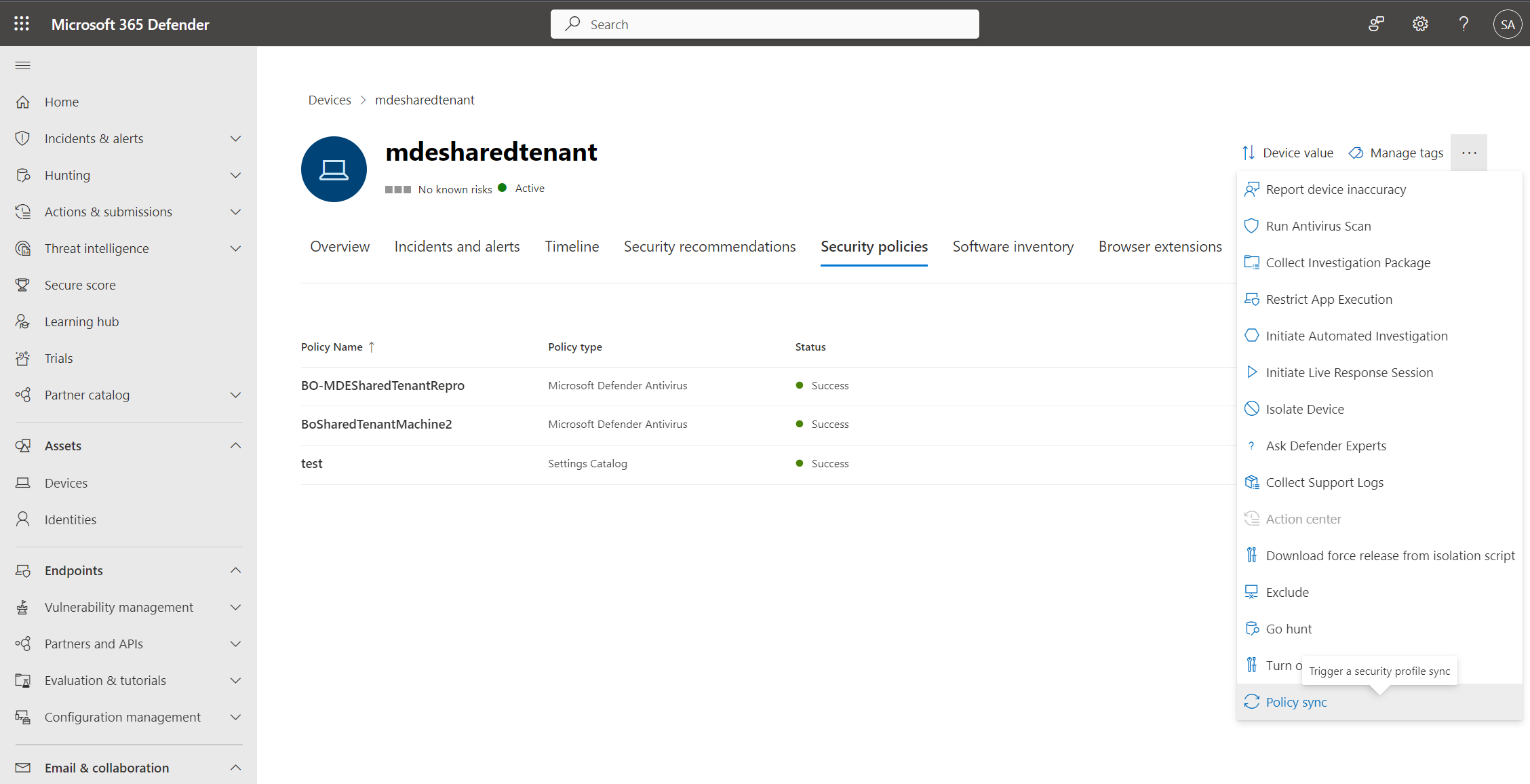

قد يستغرق وصول النهج إلى جهاز ما ما يصل إلى 90 دقيقة. لتسريع العملية، بالنسبة للأجهزة المدارة بواسطة Defender لنقطة النهاية، يمكنك تحديد مزامنة النهج من قائمة الإجراءات بحيث يتم تطبيقها في حوالي 10 دقائق.

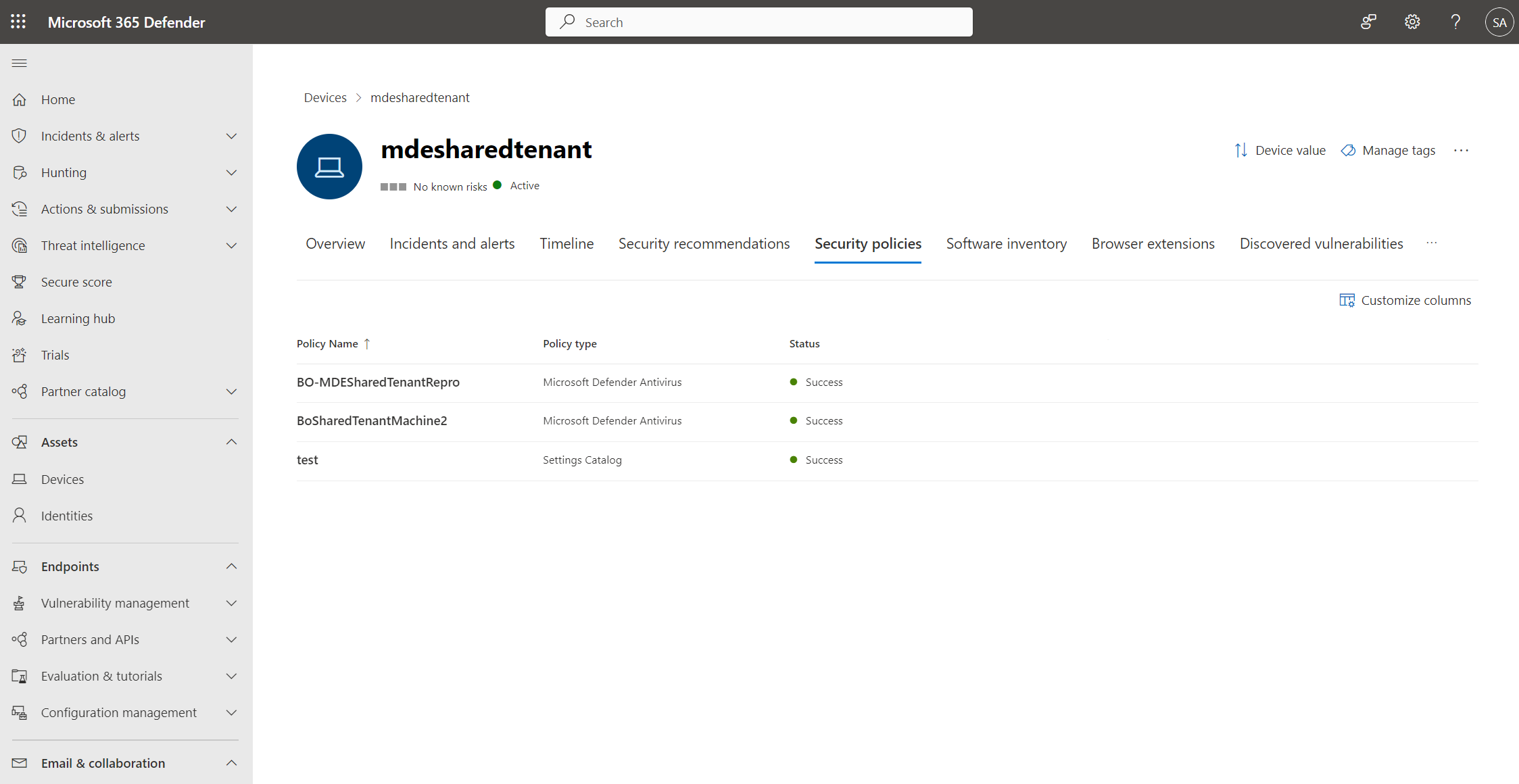

تعرض صفحة النهج التفاصيل التي تلخص حالة النهج. يمكنك عرض حالة النهج والأجهزة التي يتم تطبيقها عليها والمجموعات المعينة.

أثناء التحقيق، يمكنك أيضا عرض علامة التبويب نهج الأمان في صفحة الجهاز لعرض قائمة النهج التي يتم تطبيقها على جهاز معين. لمزيد من المعلومات، راجع التحقيق في الأجهزة.

نهج مكافحة الفيروسات لنظامي التشغيل Windows وwindows Windows Server

الحماية في الوقت الحقيقي (الحماية دائما، المسح الضوئي في الوقت الحقيقي):

| الوصف | الإعدادات |

|---|---|

| السماح بالرصد في الوقت الحقيقي | سمح |

| اتجاه الفحص في الوقت الحقيقي | مراقبة جميع الملفات (ثنائية الاتجاه) |

| السماح بمراقبة السلوك | سمح |

| السماح عند حماية الوصول | سمح |

| حماية PUA | تشغيل PUA Protection |

لمزيد من المعلومات، اطلع على:

- التقنيات المتقدمة في صميم برنامج الحماية من الفيروسات Microsoft Defender

- تمكين Microsoft Defender الحماية دائما من الفيروسات وتكوينها

- مراقبة السلوك في برنامج الحماية من الفيروسات Microsoft Defender

- الكشف عن التطبيقات التي يحتمل أن تكون غير مرغوب فيها وحظرها

- ميزات حماية السحابة:

| الوصف | اعداد |

|---|---|

| السماح بحماية السحابة | سمح |

| مستوى كتلة السحابة | عال |

| مهلة السحابة الموسعة | تم التكوين، 50 |

| إرسال موافقة العينات | إرسال جميع العينات تلقائيا |

قد تستغرق تحديثات التحليل الذكي للأمان Standard ساعات للتحضير والتسليم؛ توفر خدمة الحماية المقدمة من السحابة هذه الحماية في ثوان. لمزيد من المعلومات، راجع استخدام تقنيات الجيل التالي في برنامج الحماية من الفيروسات Microsoft Defender من خلال الحماية التي توفرها السحابة.

عمليات الفحص:

| الوصف | اعداد |

|---|---|

| السماح بفحص البريد الإلكتروني | سمح |

| السماح بمسح جميع الملفات والمرفقات التي تم تنزيلها ضوئيا | سمح |

| السماح بفحص البرنامج النصي | سمح |

| السماح بالمسح الضوئي الأرشيف | سمح |

| السماح بمسح ملفات الشبكة ضوئيا | سمح |

| السماح بفحص كامل لمحرك الأقراص القابل للإزالة | سمح |

| السماح بالمسح الكامل على محركات أقراص الشبكة المعينة | غير مسموح به |

| الأرشيف أقصى عمق | لم يتم تكوينه |

| الحد الأقصى للحجم الأرشيف | لم يتم تكوينه |

لمزيد من المعلومات، راجع تكوين خيارات فحص برنامج الحماية من الفيروسات Microsoft Defender.

تحديثات التحليل الذكي للأمان:

| الوصف | اعداد |

|---|---|

| الفاصل الزمني لتحديث التوقيع | تم التكوين، 4 |

| ترتيب التحديث الاحتياطي للتوقيع | InternalDefinitionUpdateServer |

| MicrosoftUpdateServer | MMPC |

| مصادر مشاركات ملفات تحديث التوقيع | لم يتم تكوينه |

| التحديثات اتصال محدود | غير مسموح به (افتراضي) |

| قناة التحديثات التحليل الذكي للأمان | لم يتم تكوينه |

ملاحظة

المكان: "InternalDefinitionUpdateServer" هو WSUS مع Microsoft Defender تحديثات مكافحة الفيروسات المسموح بها. "MicrosoftUpdateServer" هو Microsoft Update (المعروف سابقا Windows Update). 'MMPC' هو Microsoft Defender مركز الاستخبارات الأمنية (WDSI سابقا مركز الحماية من البرامج الضارة لـ Microsoft) https://www.microsoft.com/en-us/wdsi/definitions.

لمزيد من المعلومات، اطلع على:

- Microsoft Defender التحليل الذكي لأمان برنامج الحماية من الفيروسات وتحديثات المنتجات

- تحديث القنوات لتحديثات التحليل الذكي للأمان

تحديثات المحرك:

| الوصف | اعداد |

|---|---|

| قناة التحديثات المحرك | لم يتم تكوينه |

لمزيد من المعلومات، راجع إدارة عملية الإطلاق التدريجي للتحديثات Microsoft Defender.

تحديثات النظام الأساسي:

| الوصف | اعداد |

|---|---|

| قناة التحديثات النظام الأساسي | لم يتم تكوينه |

لمزيد من المعلومات، راجع إدارة عملية الإطلاق التدريجي للتحديثات Microsoft Defender.

الفحص المجدول والمسح الضوئي عند الطلب:

الإعدادات العامة للمسح المجدول والمسح الضوئي عند الطلب

| الوصف | اعداد |

|---|---|

| التحقق من وجود تواقيع قبل تشغيل الفحص | معطل (افتراضي) |

| عشوائية أوقات مهام الجدولة | لم يتم تكوينه |

| وقت عشوائية المجدول | لن يتم عشوائية المهام المجدولة |

| متوسط عامل تحميل وحدة المعالجة المركزية | غير مكون (افتراضي، 50) |

| تمكين أولوية وحدة المعالجة المركزية المنخفضة | معطل (افتراضي) |

| تعطيل Catchup Full Scan | ممكن (افتراضي) |

| تعطيل الفحص السريع ل Catchup | ممكن (افتراضي) |

الفحص السريع اليومي

| الوصف | اعداد |

|---|---|

| جدولة وقت الفحص السريع | 720 |

ملاحظة

في هذا المثال، يتم تشغيل فحص سريع يوميا على عملاء Windows في الساعة 12:00 مساء. (720). في هذا المثال، نستخدم وقت الغداء، حيث يتم إيقاف تشغيل العديد من الأجهزة في الوقت الحاضر بعد ساعات (مثل أجهزة الكمبيوتر المحمولة).

الفحص السريع الأسبوعي أو الفحص الكامل

| الوصف | اعداد |

|---|---|

| معلمة المسح الضوئي | فحص سريع (افتراضي) |

| جدولة يوم الفحص | عملاء Windows: الأربعاء خوادم Windows: السبت |

| جدولة وقت الفحص | عملاء Windows: 1020 خوادم Windows: 60 |

ملاحظة

في هذا المثال، يتم تشغيل فحص سريع لعملاء Windows في الساعة 5:00 مساء يوم الأربعاء. (1020). وبالنسبة لخوادم Windows، يوم السبت الساعة 1:00 صباحا. (60)

لمزيد من المعلومات، اطلع على:

- تكوين عمليات فحص برنامج الحماية من الفيروسات السريعة أو الكاملة المجدولة Microsoft Defender

- Microsoft Defender اعتبارات الفحص الكامل للحماية من الفيروسات وأفضل الممارسات

الإجراء الافتراضي لخطورة التهديد:

| الوصف | اعداد |

|---|---|

| إجراء المعالجة للتهديدات عالية الخطورة | العزل |

| إجراء المعالجة للتهديدات الشديدة | العزل |

| إجراء المعالجة لتهديدات الخطورة المنخفضة | العزل |

| إجراء المعالجة لتهديدات الخطورة المعتدلة | العزل |

| الوصف | اعداد |

|---|---|

| أيام للاحتفاظ بالبرامج الضارة التي تم تنظيفها | تم التكوين، 60 |

| السماح بالوصول إلى واجهة مستخدم المستخدم | سمح. اسمح للمستخدمين بالوصول إلى واجهة المستخدم. |

لمزيد من المعلومات، راجع تكوين المعالجة لاكتشافات Microsoft Defender مكافحة الفيروسات.

استثناءات مكافحة الفيروسات:

سلوك دمج المسؤول المحلي:

قم بتعطيل إعدادات AV للمسؤول المحلي مثل الاستثناءات، وقم بتعيين النهج من Microsoft Defender لنقطة النهاية Security Settings Management كما هو موضح في الجدول التالي:

| الوصف | اعداد |

|---|---|

| تعطيل دمج مسؤول المحلي | تعطيل دمج مسؤول المحلي |

| الوصف | اعداد |

|---|---|

| الملحقات المستبعدة | أضف حسب الحاجة للعمل حول الإيجابيات الخاطئة (FPs) و/أو استكشاف أخطاء استخدامات وحدة المعالجة المركزية العالية وإصلاحها في MsMpEng.exe |

| المسارات المستبعدة | أضف حسب الحاجة للعمل حول الإيجابيات الخاطئة (FPs) و/أو استكشاف أخطاء استخدامات وحدة المعالجة المركزية العالية وإصلاحها في MsMpEng.exe |

| العمليات المستبعدة | أضف حسب الحاجة للعمل حول الإيجابيات الخاطئة (FPs) و/أو استكشاف أخطاء استخدامات وحدة المعالجة المركزية العالية وإصلاحها في MsMpEng.exe |

لمزيد من المعلومات، اطلع على:

- منع المستخدمين أو السماح لهم بتعديل إعدادات نهج برنامج الحماية من الفيروسات Microsoft Defender محليا

- تكوين الاستثناءات المخصصة لبرنامج الحماية من الفيروسات Microsoft Defender

خدمة Microsoft Defender Core:

| الوصف | اعداد |

|---|---|

| تعطيل تكامل ECS للخدمة الأساسية | تستخدم خدمة Defender الأساسية خدمة التجريب والتكوين (ECS) لتقديم إصلاحات هامة خاصة بالمؤسسة بسرعة. |

| تعطيل بيانات تتبع الاستخدام للخدمة الأساسية | تستخدم خدمة Defender الأساسية إطار عمل OneDsCollector لجمع بيانات تتبع الاستخدام بسرعة. |

لمزيد من المعلومات، راجع نظرة عامة على خدمة Microsoft Defender Core.

حماية الشبكة:

| الوصف | اعداد |

|---|---|

| تمكين حماية الشبكة | ممكن (وضع الحظر) |

| السماح بخفض مستوى حماية الشبكة | يتم تمكين حماية الشبكة من المستوى الأدنى. |

| السماح بمعالجة مخطط البيانات على خادم Win | يتم تمكين معالجة مخطط البيانات على Windows Server. |

| تعطيل DNS عبر تحليل TCP | يتم تمكين DNS عبر تحليل TCP. |

| تعطيل تحليل HTTP | تم تمكين تحليل HTTP. |

| تعطيل تحليل SSH | تم تمكين تحليل SSH. |

| تعطيل تحليل TLS | تم تمكين تحليل TLS. |

| تمكين DNS Sinkhole | تم تمكين DNS Sinkhole. |

لمزيد من المعلومات، راجع استخدام حماية الشبكة للمساعدة في منع الاتصالات بالمواقع الضارة أو المشبوهة.

- عند الانتهاء من تكوين الإعدادات، حدد التالي.

- في علامة التبويب الواجبات ، حدد مجموعة الأجهزة أو مجموعة المستخدمين أو جميع الأجهزة أو جميع المستخدمين.

- حدد التالي.

- في علامة التبويب مراجعة + إنشاء ، راجع إعدادات النهج، ثم حدد حفظ.

قواعد تقليل الأجزاء المعرضة للهجوم

لتمكين قواعد تقليل الأجزاء المعرضة للهجوم (ASR) باستخدام نهج أمان نقطة النهاية، قم بتنفيذ الخطوات التالية:

سجل الدخول إلى Microsoft Defender XDR.

انتقل إلى نهج أمان > نقطة النهاية لإدارة > نقاط > النهاية نهج Windows > إنشاء نهج جديد.

حدد Windows 10 Windows 11 Windows Server من القائمة المنسدلة تحديد النظام الأساسي.

حدد Attack Surface Reduction Rules من القائمة المنسدلة Select Template .

حدد إنشاء نهج.

في صفحة Basics ، أدخل اسما ووصفا لملف التعريف؛ ثم اختر التالي.

في صفحة إعدادات التكوين ، قم بتوسيع مجموعات الإعدادات وتكوين الإعدادات التي تريد إدارتها باستخدام ملف التعريف هذا.

تعيين النهج استنادا إلى الإعدادات الموصى بها التالية:

الوصف اعداد حظر المحتوى القابل للتنفيذ من عميل البريد الإلكتروني والبريد الإلكتروني حظر منع Adobe Reader من إنشاء عمليات تابعة حظر حظر تنفيذ البرامج النصية التي يحتمل أن تكون معطوبة حظر حظر إساءة استخدام برامج التشغيل الموقعة المعرضة للاستغلال (الجهاز) حظر حظر مكالمات Win32 API من وحدات ماكرو Office حظر حظر تشغيل الملفات القابلة للتنفيذ ما لم تكن تفي بمعيار الانتشار أو العمر أو القائمة الموثوق بها حظر حظر تطبيق اتصال Office من إنشاء عمليات تابعة حظر حظر جميع تطبيقات Office من إنشاء عمليات تابعة حظر [معاينة] حظر استخدام أدوات النظام المنسخة أو المنتحلة حظر حظر JavaScript أو VBScript من تشغيل المحتوى القابل للتنفيذ الذي تم تنزيله حظر حظر سرقة بيانات الاعتماد من النظام الفرعي لمرجع الأمان المحلي ل Windows حظر حظر إنشاء Web shell للخوادم حظر حظر تطبيقات Office من إنشاء محتوى قابل للتنفيذ حظر حظر العمليات غير الموثوق بها وغير الموقعة التي تعمل من USB حظر حظر تطبيقات Office من إدخال التعليمات البرمجية في عمليات أخرى حظر حظر الاستمرارية من خلال اشتراك حدث WMI حظر استخدام الحماية المتقدمة ضد برامج الفدية الضارة حظر حظر إنشاءات العملية التي تنشأ من أوامر PSExec وWMI حظر (إذا كان لديك Configuration Manager (SCCM سابقا)، أو أدوات إدارة أخرى تستخدم WMI، فقد تحتاج إلى تعيين هذا إلى Audit بدلا من Block) [معاينة] حظر جهاز إعادة التشغيل في الوضع الآمن حظر تمكين الوصول المتحكم به إلى المجلدات تمكين

تلميح

قد تمنع أي من القواعد السلوك الذي تجده مقبولا في مؤسستك. في هذه الحالات، أضف استثناءات لكل قاعدة تسمى "استثناءات تقليل الأجزاء المعرضة للهجوم فقط". بالإضافة إلى ذلك، قم بتغيير القاعدة من ممكن إلى تدقيق لمنع الكتل غير المرغوب فيها.

لمزيد من المعلومات، راجع نظرة عامة على نشر قواعد تقليل الأجزاء المعرضة للهجوم.

- حدد التالي.

- في علامة التبويب الواجبات ، حدد مجموعة الأجهزة أو مجموعة المستخدمين أو جميع الأجهزة أو جميع المستخدمين.

- حدد التالي.

- في علامة التبويب مراجعة + إنشاء ، راجع إعدادات النهج، ثم حدد حفظ.

تمكين الحماية من العبث

سجل الدخول إلى Microsoft Defender XDR.

انتقل إلى نهج أمان > نقطة النهاية لإدارة > نقاط > النهاية نهج Windows > إنشاء نهج جديد.

حدد Windows 10 Windows 11 Windows Server من القائمة المنسدلة تحديد النظام الأساسي.

حدد تجربة الأمان من القائمة المنسدلة تحديد قالب .

حدد إنشاء نهج. تظهر صفحة إنشاء نهج جديد .

في صفحة الأساسيات ، أدخل اسما ووصفا لملف التعريف في حقلي الاسموالوصف ، على التوالي.

حدد التالي.

في صفحة إعدادات التكوين ، قم بتوسيع مجموعات الإعدادات.

من هذه المجموعات، حدد الإعدادات التي تريد إدارتها باستخدام ملف التعريف هذا.

قم بتعيين النهج لمجموعات الإعدادات المختارة عن طريق تكوينها كما هو موضح في الجدول التالي:

الوصف اعداد الحماية من العبث (الجهاز) تشغيل

لمزيد من المعلومات، راجع حماية إعدادات الأمان باستخدام الحماية من العبث.

التحقق من اتصال شبكة حماية السحابة

من المهم التحقق من أن اتصال شبكة حماية السحابة يعمل أثناء اختبار الاختراق الخاص بك.

CMD (تشغيل كمسؤول)

cd "C:\Program Files\Windows Defender"

MpCmdRun.exe -ValidateMapsConnection

لمزيد من المعلومات، راجع استخدام أداة cmdline للتحقق من صحة الحماية المقدمة من السحابة.

تحقق من إصدار تحديث النظام الأساسي

يتوفر أحدث إصدار من "تحديث النظام الأساسي" لقناة الإنتاج (GA) في كتالوج Microsoft Update.

للتحقق من إصدار "تحديث النظام الأساسي" الذي قمت بتثبيته، قم بتشغيل الأمر التالي في PowerShell باستخدام امتيازات المسؤول:

Get-MPComputerStatus | Format-Table AMProductVersion

تحقق من إصدار Security Intelligence Update

يتوفر أحدث إصدار من "تحديث معلومات الأمان" في آخر تحديثات التحليل الذكي للأمان لبرنامج الحماية من الفيروسات Microsoft Defender وغيرها من برامج الحماية من البرامج الضارة من Microsoft - التحليل الذكي لمخاطر الأمان من Microsoft.

للتحقق من إصدار "Security Intelligence Update" الذي قمت بتثبيته، قم بتشغيل الأمر التالي في PowerShell باستخدام امتيازات المسؤول:

Get-MPComputerStatus | Format-Table AntivirusSignatureVersion

تحقق من إصدار تحديث المحرك

يتوفر أحدث إصدار من "تحديث المحرك" للمسح الضوئي في آخر تحديثات التحليل الذكي للأمان لبرنامج الحماية من الفيروسات Microsoft Defender وغيرها من برامج الحماية من البرامج الضارة من Microsoft - التحليل الذكي لمخاطر الأمان من Microsoft.

للتحقق من إصدار "تحديث المحرك" الذي قمت بتثبيته، قم بتشغيل الأمر التالي في PowerShell باستخدام امتيازات المسؤول:

Get-MPComputerStatus | Format-Table AMEngineVersion

إذا وجدت أن إعداداتك لا تسري، فقد يكون لديك تعارض. للحصول على معلومات حول كيفية حل التعارضات، راجع استكشاف أخطاء Microsoft Defender إعدادات مكافحة الفيروسات وإصلاحها.

بالنسبة إلى عمليات الإرسال السلبية الخاطئة (FNs)

للحصول على معلومات حول كيفية إجراء عمليات إرسال سلبية خاطئة (FNs)، راجع:

- إرسال الملفات في Microsoft Defender لنقطة النهاية إذا كان لديك Microsoft XDR أو Microsoft Defender لنقطة النهاية P2/P1 أو Microsoft Defender for Business.

- إرسال الملفات للتحليل إذا كان لديك Microsoft Defender مكافحة الفيروسات.

راجع أيضًا

استكشاف أخطاء إعدادات برنامج الحماية من الفيروسات Microsoft Defender وإصلاحها

استكشاف أخطاء Microsoft Defender عدم تحديث التحليل الذكي لأمان مكافحة الفيروسات وإصلاحها

استكشاف أخطاء التحديثات التحليل الذكي للأمان وإصلاحها من مصدر Microsoft Update

استكشاف مشاكل الأداء المتعلقة بالحماية في الوقت الحقيقي وإصلاحها