بدء استخدام توزيع Microsoft Defender لنقطة النهاية

ينطبق على:

هل تريد تجربة Defender لنقطة النهاية؟ التسجيل للحصول على إصدار تجريبي مجاني.

تلميح

بصفتك مصاحبا لهذه المقالة، راجع دليل إعداد Microsoft Defender لنقطة النهاية لمراجعة أفضل الممارسات والتعرف على الأدوات الأساسية مثل تقليل الأجزاء المعرضة للهجوم وحماية الجيل التالي. للحصول على تجربة مخصصة استنادا إلى بيئتك، يمكنك الوصول إلى دليل الإعداد التلقائي ل Defender لنقطة النهاية في مركز مسؤولي Microsoft 365.

تكبير قدرات الأمان المتاحة وحماية مؤسستك بشكل أفضل من التهديدات الإلكترونية من خلال نشر Microsoft Defender لنقطة النهاية وإلحاق أجهزتك. يتيح لك إعداد أجهزتك تحديد التهديدات وإيقافها بسرعة وتحديد أولويات المخاطر وتطوير دفاعاتك عبر أنظمة التشغيل وأجهزة الشبكة.

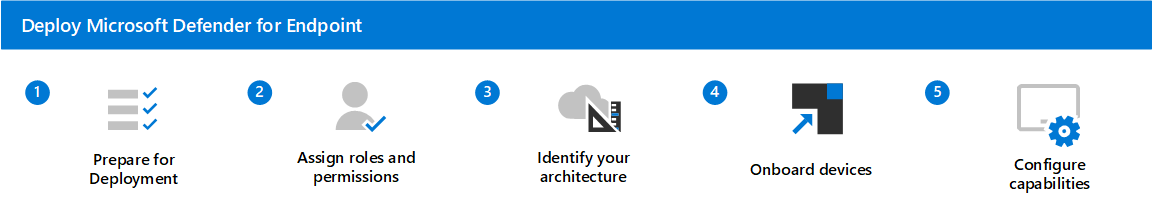

يوفر هذا الدليل خمس خطوات للمساعدة في توزيع Defender لنقطة النهاية كحل حماية نقطة نهاية متعدد الأنظمة الأساسية. يساعدك على اختيار أفضل أداة توزيع والأجهزة المضمنة وتكوين الإمكانات. تتوافق كل خطوة مع مقالة منفصلة.

خطوات توزيع Defender لنقطة النهاية هي:

- الخطوة 1 - إعداد Microsoft Defender لنقطة النهاية التوزيع: تركز هذه الخطوة على تجهيز بيئتك للتوزيع.

- الخطوة 2 - تعيين الأدوار والأذونات: تحديد الأدوار والأذونات وتعيينها لعرض Defender لنقطة النهاية وإدارتها.

- الخطوة 3 - حدد بنيتك واختر طريقة التوزيع الخاصة بك: حدد بنيتك وطريقة التوزيع التي تناسب مؤسستك على أفضل نحو.

- الخطوة 4 - إلحاق الأجهزة: تقييم أجهزتك وإلحاقها ب Defender لنقطة النهاية.

- الخطوة 5 - تكوين الإمكانات: أنت الآن جاهز لتكوين قدرات أمان Defender لنقطة النهاية لحماية أجهزتك.

هام

توصي Microsoft باستخدام الأدوار ذات الأذونات القليلة. يساعد ذلك في تحسين الأمان لمؤسستك. يعتبر المسؤول العام دورا متميزا للغاية يجب أن يقتصر على سيناريوهات الطوارئ عندما لا يمكنك استخدام دور موجود.

المتطلبات

فيما يلي قائمة بالمتطلبات الأساسية المطلوبة لنشر Defender لنقطة النهاية:

- أنت مسؤول أمان

- تلبي بيئتك الحد الأدنى من المتطلبات

- لديك مخزون كامل لبيئتك. يوفر الجدول التالي نقطة بداية لجمع المعلومات والتأكد من أن المساهمين يفهمون بيئتك. يساعد المخزون في تحديد التبعيات و/أو التغييرات المحتملة المطلوبة في التقنيات أو العمليات.

| ماذا | الوصف |

|---|---|

| عدد نقاط النهاية | إجمالي عدد نقاط النهاية حسب نظام التشغيل. |

| عدد الخوادم | إجمالي عدد الخوادم حسب إصدار نظام التشغيل. |

| محرك الإدارة | اسم محرك الإدارة وإصداره (على سبيل المثال، System Center Configuration Manager Current Branch 1803). |

| توزيع CDOC | بنية CDOC عالية المستوى (على سبيل المثال، المستوى 1 الاستعانة بمصادر خارجية لشركة Contoso والمستوى 2 والمستوى 3 داخليا الموزعة في جميع أنحاء أوروبا وآسيا). |

| معلومات الأمان والحدث (SIEM) | تقنية SIEM قيد الاستخدام. |

الخطوة التالية

بدء التوزيع باستخدام الخطوة 1 - إعداد Microsoft Defender لنقطة النهاية التوزيع

تلميح

هل تريد معرفة المزيد؟ Engage مع مجتمع أمان Microsoft في مجتمعنا التقني: Microsoft Defender لنقطة النهاية Tech Community.